Glupteba: il malware che ruba dati pubblici a organizzazioni governative

L'attacco è avvenuto rapidamente, in meno di un'ora, di domenica

Cyber crime: 13 tipi di minacce e-mail e i consigli per evitarle

Nel solo 2019, gli attacchi informatici hanno causato perdite per almeno 3,5 miliardi di dollari

Cyber spionaggio: rilevato un nuovo bootkit firmware

Il bootkit UEFI utilizzato insieme al malware è una versione personalizzata del bootkit di Hacking Team emersa nel 2015

Attacchi informatici: non lasciate che una buona crisi vada sprecata!

Gli attaccanti hanno intensificato gli sforzi ma il loro approccio non è sostanzialmente cambiato

Zerologon: come proteggersi con il Virtual Patching

Un ulteriore livello di sicurezza per proteggersi dalle vulnerabilità prima di applicare la patch ufficiale del vendor

Investimenti: la priorità va ancora alla sicurezza informatica

Budget IT complessivi tagliati per soddisfare nuove esigenze: digitalizzazione dei processi e ottimizzazione dei costi

Ransomware e minacce cyber: il nemico numero uno del Made in Italy

Dipendenti fermi, linee produttive bloccate, turni saltati: guasti informatici che richiedono veri e propri riscatti

Save the date: online a ottobre il SAS di Kaspersky

Il Security Analyst Summit si terrà dal 6 all'8 ottobre con panel composti da relatori di eccellenza

10 motivi per adottare un programma di Insider Threat Management

Il forte aumento delle minacce interne negli ultimi anni richiede un approccio del tutto nuovo

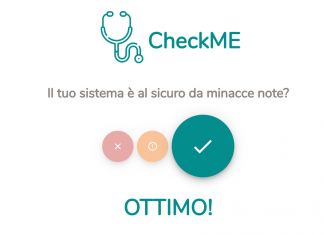

CheckMe: controlla gratuitamente online la sicurezza della tua connessione

Lo strumento ideato da Almaviva utilizza dati circa gli indirizzi IP riconducibili a malware