Check Point Research (CPR), la divisione Threat Intelligence di Check Point Software Technologies, fornitore di soluzioni di sicurezza informatica a livello globale, ha condiviso nuovi insight sull’economia legata ai ransomware dopo aver analizzato ulteriormente i leak del gruppo Conti e diversi data set relativi alle vittime di ransomware. I riscatti pagati dalla vittima sono una piccola parte della spesa causata da un attacco ransomware, poiché CPR stima che il costo totale sia 7 volte superiore. I criminali informatici chiedono una somma coerente con le entrate annuali della vittima, che vanno dallo 0,7% al 5%. La durata di un attacco ransomware è diminuita significativamente, da 15 giorni a 9 giorni nel 2021. CPR ha anche notato che i gruppi di ransomware hanno regole di base per contrattare con successo, influenzando il processo e le dinamiche della negoziazione.

La ricerca di CPR mirava ad esplorare entrambi i lati di un attacco ransomware: vittime e criminali informatici. Un data set è relativo al database degli incidenti informatici di Kovrr, che contiene informazioni aggiornate sugli eventi informatici e il loro impatto finanziario; mentre, il secondo data set riguarda i leak del gruppo Conti.

Risultati principali della ricerca

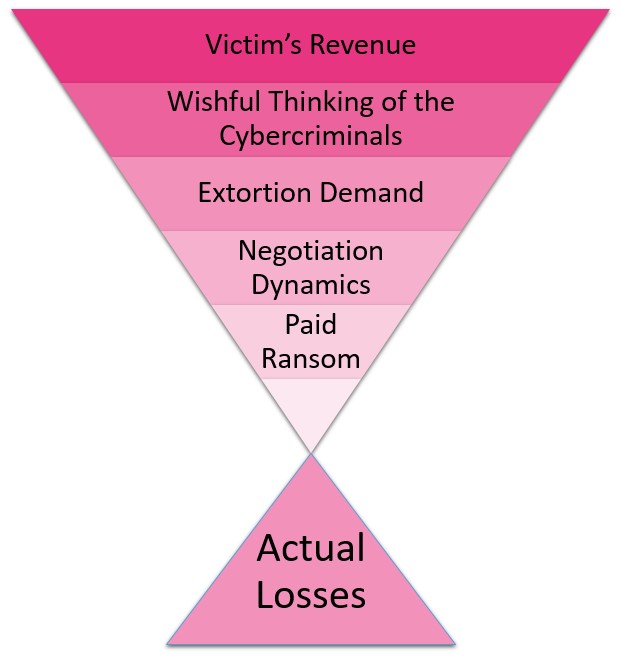

- Costo parallelo. I riscatti pagati sono solo una piccola componente del costo dell’attacco ransomware per la vittima. CPR stima che il costo totale è 7 volte più alto di quello che paga ai criminali informatici, e consiste in costi di risposta e ripristino, spese legali, costi di monitoring.

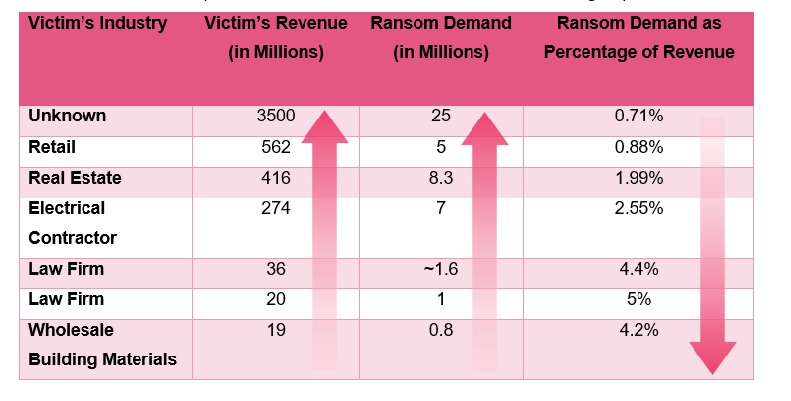

- Somma del riscatto ben ponderata. La quantità di denaro richiesta dipende dalle entrate annuali della vittima e varia tra lo 0,7% e il 5% delle entrate annuali. Mentre più alte sono le entrate annuali della vittima, più bassa è la percentuale delle entrate che verrà richiesta, poiché tale percentuale rappresenta un valore numerico maggiore in dollari.

- Durata dell’attacco. La durata è diminuita significativamente nel 2021, da 15 giorni a 9 giorni.

- Regole di base della negoziazione. I gruppi ransomware rispettano delle chiare regole per avere successo della negoziazione con le vittime, influenzando il processo e le dinamiche:

a. Stima accurata dello stato finanziario della vittima;

b. Qualità dei dati esfiltrati dalla vittima;

c. La reputazione del gruppo ransomware;

d. Esistenza di una cyber-assicurazione;

e. L’approccio e gli interessi dei negoziatori delle vittime

Sergey Shykevich, Threat Intelligence Group Manager di Check Point Software, dichiara: “In questa ricerca, abbiamo osservato entrambe le prospettive, degli aggressori e delle vittime, di un attacco ransomware. Abbiamo compreso che il riscatto pagato, che è il dato di cui si occupa la maggior parte delle ricerche, non è un dato chiave nel panorama ransomware. Sia i criminali informatici che le vittime valutano molti altri aspetti finanziari e dettagli. È da notare quanto gli aggressori siano sistematici nella definizione della somma di denaro richiesta e nella negoziazione. Niente è casuale e tutto è definito e pianificato secondo i fattori che abbiamo descritto. Degno di nota è il fatto che per le vittime, il ‘costo parallello’ del ransomware è 7 volte superiore ai riscatti pagati. Il nostro consiglio è di realizzare in anticipo adeguate difese informatiche, in particolare un piano di risposta ben definito agli attacchi ransomware, può far risparmiare molti soldi alle organizzazioni.”

Il fenomeno ransomware in numeri

Per il primo trimestre del 2022, CPR condivide i seguenti dati:

- A livello globale, la media settimanale delle organizzazioni colpite è di 1 su 53 – un aumento del 24% rispetto all’anno precedente (1 su 66 organizzazioni nel Q1 2021).

- In EMEA, la media settimanale è di 1 su 45 – un aumento del 37% rispetto all’anno precedente (1 su 62 organizzazioni nel Q1 2021).

- In Europa, la media settimanale delle organizzazioni colpite è di 1 su 68 – un aumento del 16% rispetto all’anno precedente (1 su 80 organizzazioni nel Q1 2021).

- In Asia, la media settimanale è di 1 su 24 – un aumento del 54% rispetto all’anno precedente (1 su 37 organizzazioni nel Q1 2021).

- In APAC, la media settimanale delle organizzazioni colpite è di 1 su 44 – un aumento del 37% rispetto all’anno precedente (1 su 60 organizzazioni nel Q1 2021).

- In Africa, la media settimanale è di 1 su 44 – un aumento del 23% rispetto all’anno precedente (1 su 54 organizzazioni nel Q1 2021).

- In ANZ, la media settimanale delle organizzazioni colpite è di 1 su 88 – un aumento dell’81% rispetto all’anno precedente (1 su 160 organizzazioni nel Q1 2021).

- In Nord America, la media settimanale è di 1 su 120 – nessun cambiamento rispetto all’anno precedente.

- In America Latina, la media settimanale delle organizzazioni colpite è di 1 su 52 – un aumento del 25% rispetto all’anno precedente (1 su 64 organizzazioni nel Q1 2021).

Come proteggersi dal Ransomware

- Un piano backup dati. I riscatti pagati sono il vero obiettivo del ransomware che costringe la vittima a pagare per riottenere l’accesso ai propri dati criptati. Tuttavia, questo è efficace solo se l’obiettivo perde effettivamente l’accesso ai propri dati. Una soluzione di data backup robusta e sicura è un modo efficace per limitare l’impatto di un attacco ransomware.

- Training sulla consapevolezza informatica. Il phishing è uno dei modi più popolari per diffondere il malware con riscatto. Ingannando un utente a cliccare su un link o ad aprire un allegato malevolo, i criminali informatici possono ottenere l’accesso al computer del dipendente e iniziare il processo di installazione ed esecuzione del programma ransomware su di esso. Una formazione frequente sulla consapevolezza della cybersicurezza è fondamentale per proteggere l’organizzazione dal ransomware.

- Autenticazione utente forte e sicura. Applicare una policy importante per le password, richiedere l’uso dell’autenticazione a più fattori ed educare i dipendenti sugli attacchi di phishing progettati per rubare le credenziali di accesso sono tutti componenti critici della strategia di cybersecurity di un’organizzazione.

- Patch aggiornate. Mantenere i computer aggiornati e applicare le patch di sicurezza, specialmente quelle critiche, può aiutare a limitare la vulnerabilità di un’organizzazione agli attacchi ransomware.