Kaspersky Threat Research ha individuato diverse applicazioni false che si fingono portafogli di criptovalute legittimi sull’App Store di Apple. Una volta aperte, queste app reindirizzano gli utenti verso pagine di phishing che imitano l’App Store e distribuiscono applicazioni di portafoglio infettate da trojan, in grado di sottrarre i saldi in criptovaluta. Kaspersky ha stabilito che la campagna è attiva almeno dall’autunno del 2025 e la attribuisce, con un grado di certezza moderato, agli autori delle minacce responsabili di SparkKitty.

Le 26 app fraudolente individuate da Kaspersky imitavano ciascuna un noto portafoglio di criptovalute, riproducendone le icone e utilizzando nomi simili a quelli delle app originali per ingannare gli utenti:

- Metamask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

Sebbene le app iOS ufficiali di questi portafogli digitali non siano disponibili nell’App Store cinese, quasi tutte le applicazioni di phishing individuate erano accessibili esclusivamente agli utenti iOS in Cina. Tuttavia, le app dannose non presentano restrizioni regionali, pertanto potrebbero colpire anche vittime al di fuori del Paese. Kaspersky ha segnalato tutte le applicazioni dannose ad Apple.

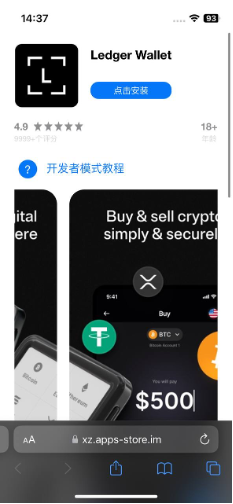

Queste applicazioni presentano funzionalità fittizie, come giochi, calcolatrici o gestori di liste di cose da fare, progettate unicamente per apparire legittime. Una volta scaricate e avviate, aprono una pagina web che imita l’App Store e invitano gli utenti a scaricare nuovamente l’“app” desiderata per la gestione delle criptovalute.

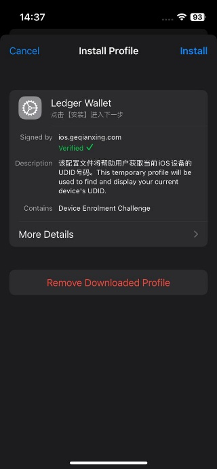

Il processo di installazione è simile a quello di SparkKitty, il malware per iOS descritto in precedenza da Kaspersky, e avviene tramite strumenti di sviluppo destinati alla distribuzione di applicazioni aziendali. L’obiettivo è confondere l’utente: gli autori dell’attacco fanno leva sulla sua disattenzione affinché aggiunga al dispositivo un profilo sviluppatore, che consente poi il download di un’app dannosa.

Di conseguenza, viene installata un’app di portafoglio crittografico infettata da un trojan. Le applicazioni dannose individuate da Kaspersky sono state adattate al portafoglio specifico che simulano e prendono di mira sia i wallet “hot” sia quelli “cold”.

Un hot wallet conserva le chiavi private sullo stesso dispositivo connesso a Internet su cui è installato, risultando comodo per un uso frequente ma più vulnerabile agli attacchi. Un cold wallet, al contrario, è un dispositivo hardware dedicato che conserva le chiavi private completamente offline, sacrificando parte della praticità a favore di una sicurezza significativamente maggiore. Nel caso degli hot wallet, il malware intercetta la schermata di recupero o creazione del wallet alla ricerca delle frasi seed; se queste vengono inserite, gli aggressori ottengono pieno accesso ai fondi delle vittime.

Per i cold wallet, la strategia è diversa. Ad esempio, il servizio di portafoglio crittografico Ledger offre un’applicazione front-end, l’app Ledger Wallet per smartphone, e un cold wallet su un dispositivo hardware separato, che firma le transazioni solo quando è fisicamente collegato o accoppiato via Bluetooth a uno smartphone su cui è installata l’app. L’app originale Ledger Wallet per smartphone non richiede mai la frase seed, poiché questa è memorizzata nel wallet “cold” su un dispositivo hardware separato; tuttavia, l’app dannosa sfrutta il phishing per cercare di ottenere la frase seed dall’utente.

“Sebbene le app che avviano la catena di attacco non siano intrinsecamente dannose, finiscono per indurre l’utente a installare un trojan. Pagando una quota e creando un account sviluppatore, gli hacker possono prendere di mira qualsiasi dispositivo iOS se l’utente cade nella trappola del phishing. Gli utenti dovrebbero prestare attenzione ai rischi legati alla gestione dei propri portafogli di criptovalute anche su dispositivi considerati sicuri, come gli iPhone. Prevediamo che possano emergere altre app di criptovaluta infettate da trojan distribuite con tattiche simili”, ha commentato Sergey Puzan, Mobile Malware Expert di Kaspersky.