Il settanta per cento delle persone vuole sapere come hackerare gli account Meta di qualcuno (Facebook, Instagram, WhatsApp), come rivela uno studio condotto da NordVPN.

I ricercatori hanno preso in esame le ricerche più popolari che includessero la parola “hack” su Google. In totale, hanno analizzato quasi 2 milioni (1.983.741) di ricerche eseguite da 50 paesi, sia in inglese che nella lingua locale. Il settanta per cento di esse (1.387.020) riguardava le piattaforme di social media di Meta.

“Per quanto innocue possano sembrare queste ricerche, potrebbero finire per violare la privacy di qualcuno. Una persona può assumere il controllo dell’account social del proprio ex, oppure un imprenditore potrebbe danneggiare le operazioni della concorrenza, per non parlare del fatto che molti hacker ricordano di aver avviato la propria “carriera” da quelle stesse ricerche su Google”, afferma Adrianus Warmenhoven, esperto di sicurezza informatica per NordVPN. “Oggi è possibile fare molti danni hackerando gli account social di una persona. Ad esempio, Facebook è il secondo social media più usato per accedere a siti di terze parti. Una volta ottenuti, gli account Facebook possono aprire le porte a quei negozi online che detengono i dati delle carte di credito e anche di più”.

Secondo diversi studi, circa il 15% di tutti gli utenti dei social media ha avuto a che fare con attività non autorizzate sui propri account social. Questo coincide con il più recente sondaggio condotto da NordVPN, il quale ha mostrato che 9 individui su 10 conoscono almeno una persona a cui è stato hackerato il proprio account social.

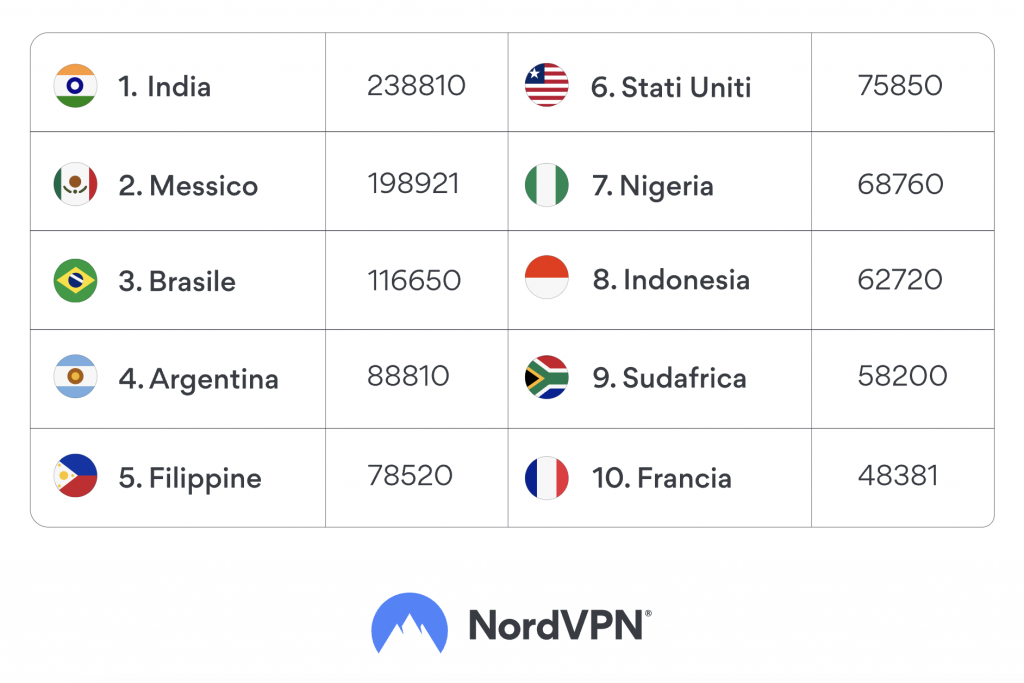

Paesi con la maggior parte di aspiranti hacker contro Meta

Dando un’occhiata ai paesi con il maggior numero di ricerche di utenti che voglio sapere come come hackerare i servizi Meta, i ricercatori hanno messo in luce alcuni trend interessanti:

- Numero di utenti Meta: il fattore più evidente che lega i paesi che generano queste ricerche è il numero di utenti di Facebook, Instagram o WhatsApp. L’India ha il maggior numero di utenti in tutte e tre le piattaforme, quindi ha senso che le persone in questo paese siano le più interessate ad hackerarle.

- Reddito: un altro fattore che può incrementare il numero di ricerche in paesi come Messico, Argentina e Filippine è il PIL inferiore rispetto ai paesi occidentali. In assenza di altre possibilità economiche, alcuni utenti potrebbero vedere la criminalità informatica come un’iniziativa utile.

- Competenza: paesi come Russia e Cina sono noti per avere comunità attive di hacker con elevati livelli di competenze tecniche; tuttavia, non sono presenti nell’elenco. Le ricerche selezionate dai ricercatori riflettono le conoscenze di “livello base”. Ciò suggerisce che le aree che compaiono in queste tendenze abbiano grandi comunità di hacker principianti o amatoriali.

I primi 10 paesi con il maggior numero di ricerche su come hackerare i social media:

È possibile imparare come hackerare Facebook su Google?

I ricercatori hanno esaminato i principali risultati di ricerca per scoprire se su Google potessero esserci informazioni realmente utili per gli aspiranti hacker.

“Come hackerare Facebook” è una ricerca di livello base eseguita da qualcuno con poca o nessuna idea di come iniziare. Tuttavia, altre popolari ricerche correlate includono i nomi di strumenti specifici che le persone usano per questo scopo, dimostrando che questi individui eseguono più ricerche per affinare le proprie conoscenze prima di sferrare l’attacco”, afferma Adrianus Warmenhoven.

L’aspetto inquietante è che tutti i risultati di ricerca principali consistono in blog e forum dove utenti e autori anonimi condividono suggerimenti su come tentare di hackerare gli account social altrui. Le persone possono anche trovare strumenti o servizi per principianti che raramente funzionano, ma che possono causare danni reali ai loro utenti. Infatti, questi strumenti o servizi possono raccogliere i dati degli utenti e spesso includono spyware o malware.

Inoltre, i ricercatori hanno scoperto che Amazon offre anche e-book auto-pubblicati che sostengono di spiegare in che modo hackerare le piattaforme Meta più popolari.

Fortunatamente, alcuni di questi risultati sono di natura ammonitrice. Invece di fornire istruzioni fruibili, offrono ai lettori consigli per proteggersi online. Questo però non vale per tutti.

I metodi di hacking più popolari e i modi per evitarli

“Non sono gli hacker dilettanti, che tentano di cercare su Google i metodi di hacking, quelli di cui dovremmo preoccuparci. Dovremmo invece imparare a proteggerci dai veri hacker, perché la criminalità informatica aumenta del 30% ogni anno”, sostiene Adrianus Warmenhoven. Inoltre, elenca i metodi di hacking più comuni, insieme a consigli che aiutano a restare protetti.

- Attacchi brute force. Quello del brute-forcing è il metodo di hacking più semplice: gli hacker continuano a tirare a indovinare finché non individuano i numeri giusti. Gli attacchi di tipo brute force sono spesso automatizzati, con algoritmi speciali che provano migliaia di combinazioni di password ogni secondo. Infatti, una carta di pagamento può essere violata tramite un attacco di brute force in circa 6 secondi. Per evitare questa tipologia di attacco è necessario utilizzare password complesse e univoche. L’aggiunta di una sola lettera maiuscola a una password composta esclusivamente da minuscole può aumentare il tempo necessario per forzarla da qualche settimana a diversi decenni.

- Sfruttamento delle fughe di dati. In seguito ad ogni grave violazione dei dati, milioni di credenziali di utenti finiscono in vendita sul dark web. Violazioni come queste sono capitate a Facebook e allo stesso Meta. Gli hacker black hat in agguato in questi forum clandestini cercano di impossessarsi degli account interessati. Per evitare che i dati vengano sfruttati, è utile utilizzare l’autenticazione a più fattori (MFA). La MFA ti tiene al sicuro anche quando i criminali decifrano la password.

- Attacchi man-in-the-middle. Negli attacchi man-in-the-middle (MITM), gli hacker si posizionano fra due parti che si scambiano i dati. Ciò permette loro di spiare conversazioni private, sottrarre credenziali o persino agganciarsi a richieste di accesso autorizzate dall’autenticazione a più fattori. Adrianus Warmenhoven raccomanda di utilizzare una VPN. Una rete privata virtuale (VPN) indirizza tutto il traffico online attraverso un tunnel crittografato sicuro, che protegge dalle spie presenti in rete e dagli attacchi man-in-the-middle. In questo modo, se anche gli hacker riuscissero a intercettare i dati crittografati, non potrebbero vedere cosa c’è dentro.