Nel 2022, quando Zanubis è stato individuato per la prima volta, imitava i PDF reader o le applicazioni riconducibili a enti governativi peruviani. Oggi, invece, si nasconde sotto forma di due nuove applicazioni: una appartenente a un’azienda locale del settore energetico e l’altra a una banca locale. Lo ha recentemente scoperto il team dei ricercatori di Kaspersky. Attraverso sofisticate tecniche di social engineering, le vittime vengono indotte a scaricare e installare queste app fraudolente, che sottraggono le credenziali bancarie e le chiavi dei portafogli digitali o di criptovalute. Zanubis è inoltre in grado di eseguire attività di keylogging, registrazione dello schermo e altre azioni pericolose. Secondo Kaspersky, l’ultima campagna ha già colpito oltre 130 utenti, mentre il numero complessivo delle vittime rilevate dall’inizio del monitoraggio di questo malware ammonta a circa 1.250.

Come colpisce il malware Zanubis?

Sugli smartphone con sistema operativo Android, le applicazioni possono essere installate non solo tramite gli store ufficiali, ma anche attraverso file APK, aggirando così i controlli degli store. Zanubis ha sfruttato proprio questa modalità per infettare i dispositivi delle vittime. Quando si finge un’app dell’azienda energetica, il file APK dannoso viene distribuito con nomi ingannevoli come “Boleta_XXXXXX.apk” (“Bolletta”) o “Factura_XXXX.apk” (“Fattura”). Queste applicazioni si presentano come falsi strumenti per la consultazione delle fatture, invitando l’utente a installarle e inserire i propri dati cliente per controllare eventuali pagamenti mancati. Nel caso dell’imitazione dell’app bancaria, le vittime vengono invece convinte a scaricare il malware da un presunto consulente bancario, che fornisce istruzioni fraudolente per l’installazione dell’app dannosa.

Un falso modulo all’interno dell’app per verificare le fatture

Un falso modulo all’interno dell’app per verificare le fatture

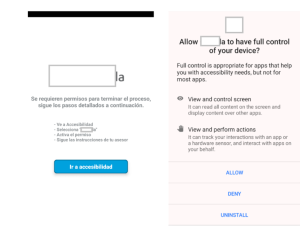

Quando l’utente scarica e avvia uno dei file APK descritti, appare una schermata con il logo della società utilizzato in modo ingannevole, indicando che sono in corso i controlli necessari. L’applicazione chiede all’utente di autorizzare l’accesso, assicurando che sia necessario per il normale funzionamento dell’applicazione.

Screenshot dell’app dannosa che richiede le autorizzazioni di accessibilità

Le autorizzazioni di accessibilità di Android permettono alle app di interagire e controllare vari aspetti dell’interfaccia e delle funzionalità del dispositivo e vengono attivati principalmente per l’assistenza di utenti con disabilità. Una volta che un’app malware ottiene le autorizzazioni di accessibilità, i cybercriminali sono in grado di monitorare e acquisire di nascosto i dati sensibili dell’utente, come password, messaggi e dati bancari, leggendo il contenuto dello schermo e le notifiche. Questo è esattamente quello che succede con il malware Zanubis.

Inoltre, secondo Kaspersky è probabile che gli attori della minaccia Zanubis operino dal Perù visto che nel codice viene spesso utilizzato lo spagnolo latino-americano e gli aggressori dimostrano di conoscere le agenzie bancarie e governative peruviane.

“Zanubis ha mostrato una chiara evoluzione, passando da un semplice trojan bancario a una minaccia altamente sofisticata e multifunzionale. Il suo obiettivo rimane quello di colpire bersagli ad alto valore, in particolare banche e istituzioni finanziarie in Perù. Gli autori dietro Zanubis non danno segni di rallentamento e continuano a perfezionare le loro tattiche, modificando i metodi di distribuzione per garantire che il malware raggiunga nuove vittime ed entri in azione con efficacia. È fondamentale che sia gli utenti privati sia le aziende prestino sempre attenzione, migliorando la propria consapevolezza digitale e adottando soluzioni di sicurezza solide e affidabili per difendersi da minacce di questo tipo”, ha dichiarato Leandro Cuozzo, Security Researcher del Global Research and Analysis Team di Kaspersky.

Per proteggersi dalle minacce ai dispositivi mobili

Kaspersky consiglia di:

- Scaricare le app solo dagli app store ufficiali per smartphone, come Apple App Store e Google Play, tenendo presente che anche il download di app dagli store ufficiali non è sempre privo di rischi. Kaspersky ha recentemente scoperto SparkCat, il primo malware che ruba gli screenshot per aggirare la sicurezza dell’App Store. Il malware è stato individuato anche su Google Play, con un totale di 20 app infette su entrambe le piattaforme, a dimostrazione del fatto che questi store non sono infallibili al 100%.

- Controllare sempre le recensioni delle app, utilizzando solo link provenienti da siti web ufficiali e installando un software di sicurezza affidabile, come Kaspersky Premium, in grado di rilevare e bloccare le attività dannose se un’app si rivela fraudolenta.

- Verificare le autorizzazioni delle app utilizzate e valutare attentamente prima di autorizzare un’applicazione, soprattutto quando si tratta di autorizzazioni ad alto rischio come gli Accessibility Services.

- Aggiornare il sistema operativo e le applicazioni importanti appena possibile. Molti problemi di sicurezza possono essere risolti installando versioni aggiornate del software.