Apparso a metà dicembre 2021, Ransom Cartel è un Ransomware as Service (RaaS) che esegue attacchi a doppia estorsione e presenta diverse somiglianze e sovrapposizioni tecniche con REvil, scomparso solo un paio di mesi prima dell’emergere di Ransom Cartel e solo un mese dopo l’arresto di 14 dei suoi presunti membri in Russia.

Quando Ransom Cartel è apparso per la prima volta, non era chiaro se si trattasse di un rebrand di REvil o di un attore di minacce non collegato che ha riutilizzato o imitato il codice di REvil.

Unit 42 ha osservato le prime violazioni da parte del gruppo Ransom Cartel a gennaio 2022 negli Stati Uniti e in Francia. Le organizzazioni colpite appartenevano a diversi settori, tra cui istruzione, manifatturiero, utility ed energia. Gli addetti agli incidenti dell’Unità 42 hanno assistito i clienti nelle attività di risposta in diversi casi di Ransom Cartel.

Come molte altre gang ransomware, Ransom Cartel utilizza tecniche di doppia estorsione. Unit 42 ha osservato che il gruppo adotta un approccio aggressivo, minacciando non solo di pubblicare i dati rubati sul proprio sito di leak, ma anche di inviarli a partner della vittima, concorrenti e giornalisti nel tentativo di causare gravi danni alla reputazione.

Tipicamente Ransom Cartel ottiene l’accesso iniziale a un ambiente tramite credenziali compromesse, uno dei vettori più comuni utilizzato dagli operatori di ransomware. Queste includono dati di accesso per servizi remoti esterni, protocollo di Remote Desktop (RDP), di Secure Shell (SSH) e reti private virtuali (VPN), ampiamente disponibili nel web underground e affidabili per accedere alle reti aziendali.

Le credenziali possono essere ottenute tramite attività degli stessi operatori ransomware o acquistandole da un broker di accesso iniziale – attori che si offrono di vendere accessi di rete compromessi, motivati da ragioni economiche e non dall’esecuzione diretta di cyberattacchi. Data la redditività del ransomware, questi broker hanno probabilmente rapporti di lavoro con gruppi RaaS in base all’importo che sono disposti a pagare.

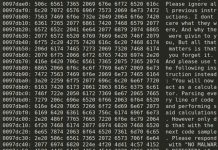

Unit 42 ha osservato Ransom Cartel anche crittografare server VMWare ESXi, sia Windows che Linux, in attacchi alle reti aziendali. Il suo attore utilizza uno strumento chiamato DonPAPI, mai visto in incidenti precedenti, in grado di individuare e recuperare le credenziali protette di Windows Data Protection API (DPAPI), noto come DPAPI dumping.