Tag: Proofpoint

Smishing vs. Phishing: trova le differenze

Luca Maiocchi di Proofpoint spiega quali sono le differenze tra smishing e phishing, due tipi attacchi di ingegneria sociale che purtroppo continuano ad avere successo.

Minacce cloud e web: un rischio da non sottovalutare

Per proteggere il personale e difendersi dalla perdita di informazioni le aziende devono attuare strategie puntuali contro le minacce cloud e web.

Lo spionaggio informatico non ha più barriere

Proofpoint e PWC hanno pubblicato uno studio sullo spionaggio informatico che ha interessato organizzazioni in Australia, Europa e Mar Cinese Meridionale.

I CISO sono più fiduciosi nel 2022, ma non abbassano la guardia

Secondo il report di Proofpoint la fiducia generale dei CISO cresce ma aumenta la preoccupazione legata alle minacce interne.

Nuove minacce del mondo post-macro: alcuni chiarimenti da Proofpoint

Il blocco delle macro XL4 e VBA di Microsoft office ha portato alla nascita di nuove minacce e nuove tecniche da parte dei cybercriminali.

EvilNum attacca finanza e criptovalute: Proofpoint lancia l’allarme

I ricercatori Proofpoint identificano il malware EvilNum, che punta a criptovalute, Forex e commodity, con un forte focus sull’Europa.

L’ingegneria sociale è sempre più sfruttata dai cybercriminali

L’ultimo report di Proofpoint analizza i comportamenti di ingegneria sociale più sfruttati dagli hacker per attirare l’attenzione delle vittime.

Le truffe sulle criptovalute sono sempre più frequenti

Sempre più spesso le email di truffe sulle criptovalute prendono di mira utenti iscritti alle piattaforme popolari per estorcere valute digitali. Proofpoint spiega come agiscono i criminali informatici.

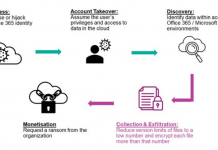

Microsoft 365: scoperta funzionalità potenzialmente pericolosa

Proofpoint annuncia di aver scovato in Microsoft Office 365 una funzionalità che metterebbe a rischio i file archiviati in SharePoint e OneDrive.

Carte di credito salvate su Chrome in pericolo con Emotet

Il malware Emotet non accenna ad arrendersi e adesso ruba le carte di credito salvate dagli utenti sul browser Google Chrome.