Nel panorama delle minacce informatiche trovano uno spazio crescente i website inject dannosi, con criminali che sfruttano questo metodo di distribuzione dinamica di malware. In genere, una catena di attacco è composta da tre parti:

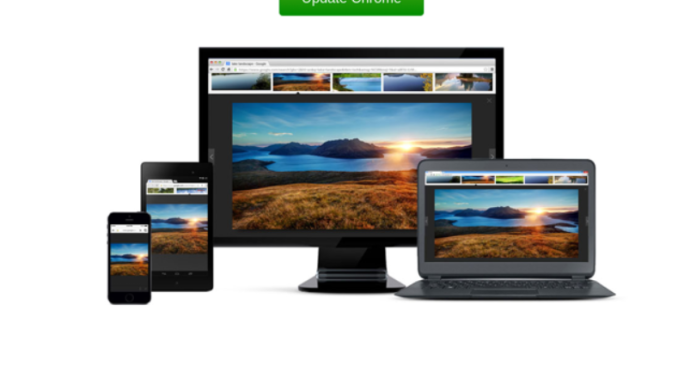

- gli inject pericolosi rivolti ai visitatori del sito, che spesso sono script JavaScript rischiosi;

- un servizio di distribuzione del traffico (TDS) che può determinare quale utente riceve quale payload in base a una serie di opzioni di filtering;

- e il payload finale che viene scaricato dallo script.

Può capitare che l’intera catena di attacco sia gestita dallo stesso attore di minacce, ma spesso le sue diverse parti sono gestite da criminali diversi.

Storicamente, TA569 è stato il principale distributore di campagne di web inject, con i suoi inject SocGholish che portano all’installazione di malware e successivi attacchi ransomware. Questo attore è diventato quasi sinonimo di “falsi aggiornamenti” all’interno della community di sicurezza. Ma a partire dal 2023 sono emersi numerosi imitatori che hanno utilizzato le stesse tecniche di web inject e di reindirizzamento del traffico per diffondere malware. L’afflusso di più attori, alcuni dei quali collaborano tra loro, unito al fatto che i siti web possono essere compromessi da più inject contemporaneamente, rende difficile tracciare e classificare distintamente gli attori delle minacce che conducono questi attacchi.

I ricercatori di Proofpoint hanno recentemente identificato due nuovi attori di minacce, TA2726 e TA2727. Si tratta di venditori di traffico e distributori di malware, osservati in diverse catene di attacchi basati su web, come campagne di siti compromessi, comprese quelle che utilizzano esche a tema di falsi aggiornamenti. Non sono attori di minacce basate su email e l’attività osservata nei dati delle campagne email è legata a siti legittimi, ma compromessi.

Risultati chiave della ricerca

I principali risultati della ricerca evidenziano che:

- Sono stati identificati due nuovi attori: TA2726 opera come servizio di distribuzione del traffico (TDS), facilitando la distribuzione di malware sia per TA569 che per TA2727. Quest’ultimo distribuisce vari payload malware, tra cui FrigidStealer recentemente scoperto.

- È apparso un nuovo malware per Mac: FrigidStealer è un infostealer che ha come obiettivo MacOS, distribuito tramite siti web compromessi che utilizzano falsi messaggi di aggiornamento. Questo evidenzia la crescente tendenza a puntare su più piattaforme nelle campagne di web inject.

- Le tattiche sono in continua evoluzione: questi attori utilizzano tecniche sofisticate, tra cui compromissione di siti, reindirizzamento TDS e filtering dell’user agent, per fornire payload malware personalizzati in base ad area geografica e sistema operativo.

- C’è collaborazione nell’ecosistema malevolo: la ricerca rivela una complessa interazione tra collaborazione e competizione all’interno dell’ecosistema dei web inject, rendendo fondamentale per i professionisti della sicurezza la comprensione delle relazioni tra questi attori.

- Aumenta l’impatto sugli utenti Mac: la comparsa di FrigidStealer sottolinea il rischio crescente per gli utenti Mac, spesso considerati meno vulnerabili di quelli Windows.

Proofpoint continua a monitorare una serie di cluster di minacce web inject, che si rivelano in continua crescita, probabilmente a seguito delle aziende che stanno costruendo difese più forti da rischi quali la distribuzione di malware via email e lo sfruttamento della rete dei dispositivi edge, costringendo gli attori di minacce ad adattarsi.

Questa catena di attacchi è efficace perché utilizza tecniche di social engineering credibili e personalizzate, e le organizzazioni possono avere meno controlli sui siti e server web di sicurezza. Spesso la gestione dei siti aziendali può essere esternalizzata a un provider di hosting di terze parti.

Insieme alle tecnologie di protezione di endpoint, browser e reti, la formazione degli utenti rappresenta un ruolo fondamentale nella prevenzione questi rischi, perché li prepara a riconoscere e segnalare eventuali attività sospette ai team di sicurezza, affinché si evitino potenziali gravi danni.