Il Threat Hunting è una tecnica proattiva che mira a individuare e contrastare i cyber-attacchi che hanno superato le barriere di sicurezza aziendali senza essere stati rilevati – mentre i metodi di investigazione tradizionali che vengono attivati solo dopo aver rilevato attività potenzialmente dannose. Le campagne dei cyber criminali possono passare inosservate per settimane, mesi, o anche anni – cosa che lascia loro molto tempo per agire. Un esempio recente è Sea Turtle, attacco silente scoperto da Talos (divisione cyber-intelligence di Cisco) che dal 2017 all’inizio del 2019 ha rubato nomi utente e password ad almeno 40 realtà, in 13 nazioni del Mediterraneo e Medio Oriente.

L’ultimo studio sulla sicurezza condotto da Cisco analizza i dettagli del Threat Hunting, inclusi i vantaggi, quando applicarla e come farlo. Anche quando non viene rilevata una specifica minaccia, il Threat Hunter spesso identifica i punti deboli e le policy da rafforzare, riducendo l’area di attacco per i potenzial criminali informatici.

A differenza di altre tecniche simili come l’Incident Response o il Compromise Assessment, con il Threat Hunting non ci sono segni di minaccia. Si parte dall’investigazione di quanto succede in altri ambiti dell’industria informatica e la si contestualizza nel proprio ambito aziendale; alcuni esempi potrebbero essere società finanziarie che indagano su un furto massivo di credenziali in altre organizzazioni oppure analisi eseguite dopo una vulnerabilità generalizzata del software.

Tempo di rilevamento e tempo di risoluzione

Sebbene le organizzazioni stiano migliorando le proprie difese, l’individuazione delle minacce e la prevenzione delle violazioni, secondo l’annuale Cisco CISO Benchmark Study 2019, il 65% dei CISO ha ancora difficoltà a determinare l’entità di un attacco, contenerlo e porvi rimedio.

Ne risulta che i CISO considerino i tempi di remediation un parametro più efficace per misurare la validità della protezione (il 48% nel 2019 rispetto al 30% nel in 2018) rispetto ai tempi di applicazione delle patch e il tempo medio di rilevamento.

Come sottolineato da Stefano Vaninetti, Security Leader di Cisco Italia, “Identificare e sradicare le minacce nascoste nella rete aziendale, scoprire come sono entrate e prendere misure per prevenire futuri attacchi è sicuramente un’aspetto fondamentale della sicurezza informatica. Il Threat Hunting, combinato con altre tecniche complementari, aiuta a rilevare le vulnerabilità, ridurre la superficie di attacco e rafforzare le policy.”

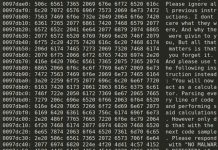

Cisco Threat Response, Cisco Threat Grid, Cisco Stealthwatch o Cisco Advanced Malware Protection for Endpoints sono solo alcuni strumenti raccomandati per “dare la caccia e cacciare” le minacce nascoste o sconosciute. Cisco Talos e i servizi di risposta agli incidenti di Cisco aiutano le organizzazioni proprio in questo e in altri contesti di sicurezza informatica.