Mentre tutti noi cerchiamo di abituarci alla “nuova normalità” della pandemia di Covid-19, quest’anno è stato un periodo di opportunità senza precedenti per i cyber-criminali. La risposta globale alla pandemia, e il nostro desiderio di ricevere le ultime informazioni, ha dato grande impulso a campagne di phishing e siti web fasulli.

Sia l’Interpol che l’Europol hanno rilevato enormi picchi nelle frodi collegate al COVID-19. A metà aprile, Google ha riferito che in una sola settimana ha visto oltre 18 milioni episodi giornalieri di malware e phishing veicolati solo da Gmail – in aggiunta a 240 milioni di messaggi di spam giornalieri relativi al Covid-19.

Perché i criminali si affidano così tanto alle e-mail di phishing per lanciare attacchi? La risposta è semplice: perché continuano a funzionare. Il Data Breach Investigations Report di Verizon del 2019 ha mostrato che il 32% delle violazioni di dati aziendali sono iniziate con un’e-mail di phishing. Inoltre, il phishing era presente nel 78% degli incidenti di cyberspionaggio. Non sorprende quindi che i criminali continuino a cercare di ingannare gli utenti per indurli a cedere informazioni sensibili approfittando dell’interesse suscitato dalla pandemia e impersonando organizzazioni e aziende note come l’Organizzazione Mondiale della Sanità (OMS), Zoom, Microsoft o Google.

WHO is phishing me?

Ad esempio, i cybercriminali hanno recentemente inviato email dannose che si spacciano per l’OMS dal dominio “who.int” con oggetto “Lettera urgente dall’OMS: Primo test umano del vaccino COVID-19 e aggiornamento dei risultati” per adescare le vittime. Le email contenevano un file denominato “xerox_scan_covid-19_urgent information letter.xlxs.exe” che conteneva il malware AgentTesla. Le vittime che hanno cliccato sul file hanno finito per scaricare il malware.

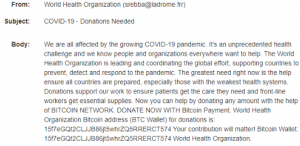

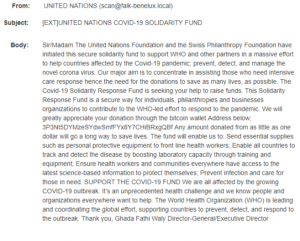

Abbiamo anche trovato due esempi di finte email inviate dalle Nazioni Unite e dall’OMS che chiedevano l’invio di fondi a diversi portafogli bitcoin compromessi, come si vede qui sotto:

Applicazioni di videoconferenza

Poiché il lavoro da casa è ormai la norma per la maggior parte delle persone durante la pandemia, abbiamo riferito in precedenza come i cybercriminali usassero i falsi domini Zoom per la loro attività di phishing. In realtà, solo nelle ultime 3 settimane sono stati registrati circa 2.500 nuovi domini Zoom (2.449). L’1,5% di questi domini sono dannosi (32) e il restante 13% sono sospetti (320). Da gennaio 2020 ad oggi, a livello globale sono stati registrati complessivamente 6.576 domini collegati a Zoom.

E Zoom non è l’unica piattaforma che i cybercriminali impersonano – sia Microsoft Teams che Google Meet sono stati utilizzati per attirare le vittime. Recentemente le vittime sono cadute vittima di e-mail di phishing con l’oggetto “Sei stato aggiunto a un team nei Microsoft Team”. Le e-mail contenevano un URL malevolo e le vittime hanno finito per scaricare malware quando hanno cliccato sull’icona “Open Microsoft Teams”. Il link effettivo per i Microsoft Team è https://teams.microsoft.com/l/team.

Poi ci sono i falsi domini Google Meets come Googelmeets\.com, che è stato registrato per la prima volta il 27 aprile 2020. Naturalmente il link non ha portato le vittime a un vero e proprio sito web di Google.

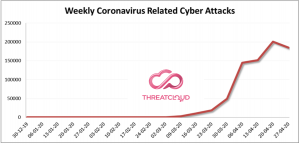

Aumentano i cyber-attacchi informatici legati al coronavirus

Nelle ultime tre settimane ci sono stati 192.000 attacchi di coronavirus alla settimana, con un aumento del 30% rispetto alle settimane precedenti. Definiamo attacchi legati ai coronavirus quelli caratterizzati da:

- Siti web con “corona”/”covid” nel suo dominio

- File che includono il termine “Corona” nel nome

- File distribuiti via messaggi e-mail con oggetti legati al coronavirus

Il grafico rappresenta tutti gli attacchi legati al coronavirus, rilevati dalle tecnologie Check Point Threat Prevention attraverso reti, endpoint e dispositivi mobili, memorizzati e analizzati da ThreatCloud.

Domini legati al coronavirus

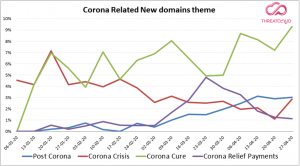

Osservando i nuovi domini registrati relativi al coronavirus, si nota che hanno rappresentato diverse fasi dell’epidemia in tutto il mondo.

- All’inizio dell’epidemia, i domini relativi alle mappe in tempo reale (tracciando le aree geografiche che hanno visto un aumento dei casi di coronavirus) erano molto comuni, così come i domini relativi ai sintomi del coronavirus.

- Verso la fine di marzo, l’attenzione si è concentrata sui pacchetti di aiuti e sui pagamenti di stimolo dovuti ai piani economici eseguiti da diversi paesi.

- Da quando diversi paesi hanno iniziato ad allentare le restrizioni e a pianificare il ritorno alla vita normale, i domini relativi alla vita dopo il coronavirus sono diventati più comuni, così come i domini relativi a una possibile seconda ondata del virus.

- Lungo l’intero arco temporale della pandemia, i domini relativi ai kit di test e ai vaccini rimangono molto comuni, con lievi aumenti con il passare del tempo.

Come riferito in precedenza, da metà febbraio abbiamo assistito a un’escalation del numero di domini legati al coronavirus registrati. Nelle ultime tre settimane sono stati registrati quasi 20.000 (19.749) nuovi domini legati al coronavirus. Il 2% di questi domini sono dannosi (354) e un altro 15% sono sospetti (2.961).

Finora, dall’inizio dell’epidemia, sono stati registrati a livello globale un totale di 90.284 nuovi domini relativi al coronavirus.

Come proteggersi

Affinché un attacco di phishing abbia successo, deve ingannare gli utenti. Quindi, per proteggervi, siate sospettosi di qualsiasi e-mail o comunicazione di un marchio o organizzazione familiare che vi chieda di cliccare su un link o di aprire un documento allegato. Un’e-mail legittima non dovrebbe mai chiedervi di intraprendere queste azioni. Ecco cinque regole d’oro per aiutare a mantenere i vostri dati al sicuro:

- Attenzione ai domini apparentemente familiari, agli errori di ortografia nelle e-mail o nei siti web e ai mittenti sconosciuti.

- Siate cauti con i file ricevuti via e-mail da mittenti sconosciuti, specialmente se questi richiedono una certa azione che di solito non fareste.

- Assicuratevi di ordinare la merce da fonti sicure. Un modo per farlo è quello di NON cliccare sui link promozionali nelle e-mail, e invece, cercare su un motore di ricerca il rivenditore desiderato e utilizzare il link dalla pagina dei risultati.

- Attenzione alle offerte “speciali”. “Una cura esclusiva per il coronavirus a 150 dollari” non è di solito un’opportunità di acquisto affidabile. In questo momento non esiste una cura per il coronavirus e anche se ci fosse, sicuramente non vi sarebbe offerta via e-mail.

- Assicuratevi di non riutilizzare le password per diverse applicazioni e account.