Gli attacchi DDoS, o Distributed Denial of Service, puntano a sovraccaricare un server di rete con continue richieste di servizi al fine di bloccarlo e impedire l’accesso agli utenti. Questo tipo di attacchi può causare pesanti interruzioni del business che possono durare da pochi minuti a diversi giorni.

Esistono poi gli attacchi DDoS “smart”, che sono ancora più sofisticati e mirati, e possono essere utilizzati non solo per interrompere servizi, ma anche per rendere inaccessibili determinate risorse o per rubare denaro. Nel terzo trimestre del 2021, entrambe le tipologie di attacco sono aumentate.

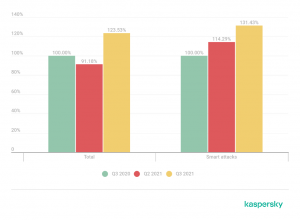

Rispetto al terzo trimestre del 2020, il numero totale di attacchi DDoS è aumentato del 24%, mentre il numero complessivo di attacchi “smart” è cresciuto del 31%. Anche guardando al secondo trimestre del 2021 risulta un aumento di entrambe le tipologie di attacco. Le percentuali maggiori di risorse attaccate sono state rilevate negli Stati Uniti (40,8%), seguiti da Hong Kong e dalla Cina continentale. Infine, nel mese di agosto, Kaspersky ha registrato una cifra record di attacchi DDoS avvenuti in un solo giorno: 8.825.

Alcuni dei più importanti attacchi DDoS su larga scala individuati nell’ultimo trimestre hanno coinvolto una nuova e potente botnet chiamata Mēris, che è in grado di inviare un enorme numero di richieste al secondo. Questa botnet è stata rilevata negli attacchi contro due delle più note pubblicazioni sulla sicurezza informatica: Krebs on Security e InfoSecurity Magazine.

Inoltre, nel terzo trimestre del 2021 sono stati notati ulteriori trend per gli attacchi DDoS. In particolare, in Europa e in Asia sono stati rilevati alcuni attacchi a sfondo politico e altri rivolti a sviluppatori di videogiochi. In diversi Paesi, gli attaccanti hanno preso di mira una serie di risorse volte a combattere la pandemia; inoltre, in Canada, negli Stati Uniti e nel Regno Unito sono stati registrati anche degli attacchi ransomware contro i provider di telecomunicazioni. I criminali informatici si sono presentati come membri del gruppo ransomware REvil e hanno mandato in down i server delle società per costringerli a pagare un riscatto.

I ricercatori Kaspersky hanno anche assistito ad uno degli attacchi DDoS più insoliti in un’università statale che si è protratto per diversi giorni. Sebbene gli attacchi contro le risorse educative non siano rari, questo è stato particolarmente sofisticato. Gli attaccanti miravano agli account dei candidati ad un’università statale, e hanno scelto un vettore di attacco che ha reso la risorsa completamente indisponibile. L’attacco è andato avanti anche dopo l’inizio dei processi di filtraggio, cosa che accade raramente.

“Negli ultimi due anni, abbiamo assistito ad una competizione tra i gruppi di cryptomining e di attacchi DDoS per accaparrarsi le risorse, dal momento che molte delle stesse botnet utilizzate per questo tipo di attacchi possono essere usate anche per il cryptomining. Mentre prima avevamo assistito ad un calo degli attacchi DDoS e alla criptovaluta che guadagnava valore, oggi stiamo assistendo ad una ridistribuzione delle risorse. Le risorse DDoS sono molto richieste e gli attacchi sono redditizi. Prevediamo che il numero di attacchi continuerà ad aumentare anche nel quarto trimestre, soprattutto perché, storicamente, gli attacchi DDoS tendono ad aumentare verso la fine dell’anno“, ha commentato Alexander Gutnikov, Security Expert di Kaspersky.

Per proteggersi dagli attacchi DDoS, gli esperti Kaspersky consigliano di:

-

Proteggere le operazioni delle risorse web con specialisti che sappiano rispondere agli attacchi DDoS

-

Verificare tutti gli accordi di terze parti e le informazioni di contatto, inclusi quelli stipulati con i provider di servizi internet, in modo che i team possano accedere rapidamente a queste informazioni in caso di attacco.

-

Implementare soluzioni professionali per salvaguardare la propria organizzazione dagli attacchi DDoS.

-

Conoscere il proprio traffico e utilizzare strumenti di monitoraggio della rete e delle applicazioni per identificare le tendenze. Comprendere i modelli e le caratteristiche di traffico tipici della propria azienda aiuta a stabilire una base per identificare più facilmente le attività insolite che potrebbero essere indice di un attacco DDoS.

-

Preparare un piano B per la pronta difesa, in modo tale da essere in grado di ripristinare rapidamente i servizi business-critical a fronte di un attacco DDoS.