Dispositivi Android: scegliere un modello vecchio a volte è più sicuro

ESET commenta la notizia relativa ai dispositivi Android infettati da malware prima ancora di essere venduti. Gli ultimi modelli sono quelli più sfruttati.

Enti diplomatici di Medio Oriente e Asia Meridionale nel mirino di GoldenJackal

I ricercatori Kaspersky segnalano le attività di spionaggio del gruppo APT GoldenJackal nei confronti di alcuni enti governativi.

Microsoft Teams nel mirino degli attaccanti

I ricercatori Proofpoint segnalano diverse funzionalità pericolose di Microsoft Teams che consentono ai cyber criminali di diffondere phishing e malware.

La sicurezza deve essere veloce per affrontare gli attacchi odierni

Sempre più aziende adottano modelli di security-as-a-service, Zero Trust e piattaforme di sicurezza per essere più rapidi nella risposta agli attacchi.

Carte di pagamento rubate: Italia tra i Paesi più colpiti

Gli esperti di NordVPN hanno trovato una presenza massiccia di carte di pagamento rubate nel dark web associate a dati personali delle vittime.

Frode deepfake: i tre scenari del 2023

Tra le tendenze individuate da Kaspersky sulla frode deepfake ci sono le frodi finanziarie, pornografiche e aziendali.

Acquisizione dati: ecco cosa cambia con la scomparsa dei cookies

Secondo BCG una trasformazione “Data-driven” nelle attività di acquisizione dati permetterà alle aziende di recuperare dal 10 al 30% di efficienza degli investimenti.

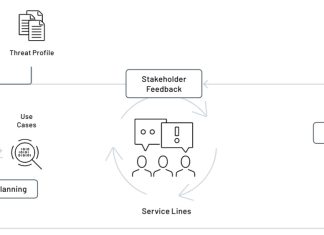

Cyber Threat Intelligence: tutto parte dall’analisi dei requisiti

Nell’ultimo report di Mandiant sono contenuti suggerimenti, consigli e modelli da seguire per un uso pragmatico della Cyber Threat Intelligence.

Le aziende scelgono esperti esterni per gestire le soluzioni di cybersecurity

I fornitori esterni hanno maggiori competenze e possono gestire le tecnologie in modo più efficiente rispetto ai dipendenti dell’azienda.

Navigare online in sicurezza: disponibile un corso gratuito

L’Università di Ferrara, in collaborazione con GARR, ha realizzato un corso gratuito per tutti che insegna a navigare online in sicurezza.