Nell’era digitale in cui viviamo, la connettività globale ha aperto porte a opportunità straordinarie, ma ha anche creato un terreno fertile per le violazioni informatiche. Le organizzazioni e gli individui si trovano sempre più esposti a minacce provenienti da hacker, criminali informatici e persino stati nazionali. In questo contesto, è cruciale esaminare le violazioni informatiche, comprendere le loro dinamiche e promuovere la consapevolezza sulla sicurezza informatica.

- Definizione e Tipologie di Violazioni Informatiche: Le violazioni informatiche si verificano quando un sistema informatico viene compromesso, consentendo a un aggressore di accedere, alterare o distruggere dati. Le tipologie di violazioni sono molteplici e includono attacchi di phishing, malware, ransomware, attacchi DDoS (Distributed Denial of Service), furto di dati e violazioni di database.

- Motivazioni dietro le Violazioni Informatiche: Le ragioni che spingono gli attaccanti a perpetrare violazioni sono varie. Alcuni cercano di ottenere guadagni finanziari attraverso estorsioni o furti di identità, mentre altri mirano a danneggiare reputazioni o colpire infrastrutture critiche. Gli stati nazione possono impegnarsi in spionaggio cibernetico per acquisire informazioni sensibili o disturbare le operazioni di nazioni rivali.

- Impatto delle Violazioni Informatiche: Le conseguenze di una violazione informatica possono essere devastanti. Oltre ai danni finanziari dovuti al furto di dati e all’estorsione, le violazioni possono compromettere la privacy degli individui, danneggiare la reputazione delle aziende coinvolte e minare la fiducia nei confronti delle istituzioni. In alcuni casi, le violazioni informatiche hanno portato a gravi interruzioni nei servizi pubblici e nella sicurezza nazionale.

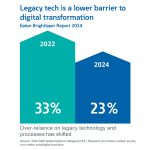

- Approcci alla Sicurezza Informatica: La prevenzione delle violazioni richiede un approccio multifattoriale. Le organizzazioni devono implementare misure di sicurezza avanzate, come l’uso di firewall, crittografia dei dati, autenticazione a più fattori e sistemi di rilevamento delle minacce. La formazione degli utenti è altrettanto importante, poiché spesso le violazioni iniziano con azioni umane, come il cliccare su link malevoli.

- Ruolo della Legge e della Collaborazione Internazionale: La legislazione deve essere adeguata per affrontare le sfide della sicurezza informatica. Gli stati devono collaborare a livello internazionale per perseguire i criminali informatici che operano oltre i confini nazionali. Inoltre, è essenziale promuovere norme e standard globali per la sicurezza, incoraggiando la condivisione responsabile delle informazioni tra governi, aziende e organizzazioni.

Conclusione

Le violazioni informatiche sono una minaccia sempre presente nella nostra società digitalizzata. Affrontare questa sfida richiede una combinazione di tecnologia avanzata, formazione, leggi adeguate e cooperazione internazionale. Solo attraverso uno sforzo collettivo possiamo sperare di proteggere la nostra società digitale e navigare in sicurezza nell’oscurità digitale che ci circonda.