I ricercatori di Check Point Software Technologies avvertono come i criminali informatici si stiano approfittando del rientro in ufficio autorizzato dalle aziende: mentre si conducono webinar e corsi di formazione per educare i dipendenti sulle nuove misure sanitarie, gli hacker utilizzano queste iniziative come strumento per la distribuzione di e-mail di phishing e malware.

Gli attacchi connessi al Coronavirus Paese per Paese

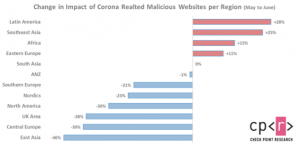

malwGli ultimi dati di Check Point mostrano che il grado di rischio che un’azienda venga presa di mira da un sito web dannoso, collegato al Coronavirus, dipende dal fatto che il Paese in cui ha sede sia tornato in attività o sia ancora in isolamento. In regioni come l’Europa e il Nord America, dove si accenna una ripresa economia, è stata registrata una forte diminuzione della percentuale di organizzazioni che hanno subito l’impatto di tali siti web dannosi. In regioni come l’America Latina e l’Africa, che sono ancora nel pieno della pandemia, vi sono continui e crescenti casi di aziende che vengono colpite da attacchi dannosi legati al Coronavirus.

malwGli ultimi dati di Check Point mostrano che il grado di rischio che un’azienda venga presa di mira da un sito web dannoso, collegato al Coronavirus, dipende dal fatto che il Paese in cui ha sede sia tornato in attività o sia ancora in isolamento. In regioni come l’Europa e il Nord America, dove si accenna una ripresa economia, è stata registrata una forte diminuzione della percentuale di organizzazioni che hanno subito l’impatto di tali siti web dannosi. In regioni come l’America Latina e l’Africa, che sono ancora nel pieno della pandemia, vi sono continui e crescenti casi di aziende che vengono colpite da attacchi dannosi legati al Coronavirus.

Il grafico sottostante illustra la situazione in diversi Paesi:

Hijacking sfruttando le ultime notizie, come il movimento “Black Lives Matter”

Un’altra singolare conseguenza del ritorno a una “nuova normalità” è che i criminali informatici utilizzano i titoli di notizie importanti come esca per le loro truffe, attraverso attività di hijacking. Un esempio lampante è il movimento “Black Lives Matter”. All’inizio di giugno, quando le proteste hanno raggiunto il loro apice a livello globale, i ricercatori di Check Point hanno scoperto una campagna spam dannosa legata proprio a tal movimento. Le e-mail hanno distribuito il famigerato malware Trickbot come file doc dannoso, con soggetti mail come “Dai la tua opinione confidenziale sul tema Black Lives Matter”, “Lascia una recensione anonima su Black Lives Matter” o “Vota anonimamente su Black Lives Matter”.

Approfittare della “nuova normalità”

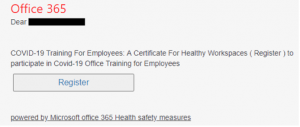

Per preparare i dipendenti alla cosiddetta “nuova normalità”, molte organizzazioni hanno predisposto webinar e brevi corsi di formazione per spiegare le restrizioni e i requisiti per le operazioni post pandemiche. Check Point ha rilevato la presenza di cyber criminali che distribuiscono e-mail di phishing e file dannosi camuffati da materiale per i training anti Covid-19. Ecco un esempio che cerca di adescare la vittima per indurla a iscriversi a un finto corso di formazione per dipendenti che porta effettivamente a un sito web dannoso.

In precedenza, a causa dell’aumento della disoccupazione, i ricercatori di Check Point hanno notato anche un aumento degli attacchi informatici negli Stati Uniti e in Europa, dove i file dannosi erano proprio questi CV fake.

- A giugno, l’azienda israeliana ha riportato un aumento settimanale del 20% degli attacchi informatici basati su CV già a partire da maggio, uno su 370 file.

- Una tendenza simile si può osservare anche in altre parti del mondo: a partire da maggio, il numero di truffe settimanali sui CV è raddoppiato a livello globale nel mese di giugno, con un allegato malevolo su 1.270.

Come riferito in una nota ufficiale da David Gubiani, Regional Director SE EMEA Southern di Check Point: «I dipendenti di tutto il mondo dovrebbero essere prudenti quando aprono e-mail e documenti, assicurandosi che siano inviati da una fonte legittima all’interno della loro azienda. Ultimamente, stiamo assistendo a una tendenza degli hacker di sfruttare nomi ben noti, come Microsoft Office 365, per ingannare i dipendenti. Una cosa è certa: la pandemia da Coronavirus ci sta portando verso un’altra pandemia, quella informatica».

Come riferito in una nota ufficiale da David Gubiani, Regional Director SE EMEA Southern di Check Point: «I dipendenti di tutto il mondo dovrebbero essere prudenti quando aprono e-mail e documenti, assicurandosi che siano inviati da una fonte legittima all’interno della loro azienda. Ultimamente, stiamo assistendo a una tendenza degli hacker di sfruttare nomi ben noti, come Microsoft Office 365, per ingannare i dipendenti. Una cosa è certa: la pandemia da Coronavirus ci sta portando verso un’altra pandemia, quella informatica».

Come rimanere protetti

Per proteggere una qualsiasi organizzazione è bene affrontare affrontare le minacce di phishing da due punti di vista:

- Implementare una soluzione di sicurezza e di prevenzione per la posta elettronica che sia in grado di identificare e bloccare gli attacchi di phishing avanzato prima che raggiungano le caselle di posta degli utenti.

- Educare i dipendenti. Oltre a istruirli sui possibili attacchi e sulle conseguenze, Check Point consiglia di condividere costantemente informazioni aggiornate sulle tendenze attuali degli attacchi di phishing e di tenere aggiornati i dipendenti sui recenti tentativi di phishing – anche verso l’organizzazione stessa. Più i collaboratori sono consapevoli di queste truffe, e meno sono inclini a diventarne vittime.

Sempre in tema di sicurezza, non dimenticate il White Paper realizzato da Check Point e Lutech per ottenere la sicurezza nel cloud in appena 5 mosse!