Da numerosi anni ormai il ransomware è un problema di sicurezza perenne, in gran parte grazie alla capacità dei gruppi sovversivi di reinventarsi. Secondo una nuova ricerca di WithSecure™ (precedentemente nota come F-Secure Business), il numero di nuovi gruppi di ransomware a estorsione multipla è aumentato nei primi tre trimestri del 2023.

Il ransomware cambia volto alle minacce

Il ransomware, un tipo di software malevolo (malware) che ruba il controllo di macchine o dati, è diventato un’enorme fonte di guadagno per i criminali informatici, a spese di persone, organizzazioni e persino governi di tutto il mondo. Mentre la sua prevalenza è rimasta costante per diversi anni, altri aspetti della minaccia sono cambiati.

Alcune bande hanno guadagnato notorietà negli ultimi anni, grazie agli attacchi ransomware con estorsione multipla, che prevedono l’utilizzo di diversi metodi per spingere le vittime a pagare un riscatto per riprendere il controllo dei propri dati. Spesso questi gruppi criptano i dati e li rubano per pubblicarli online, a meno che non vengano pagati.

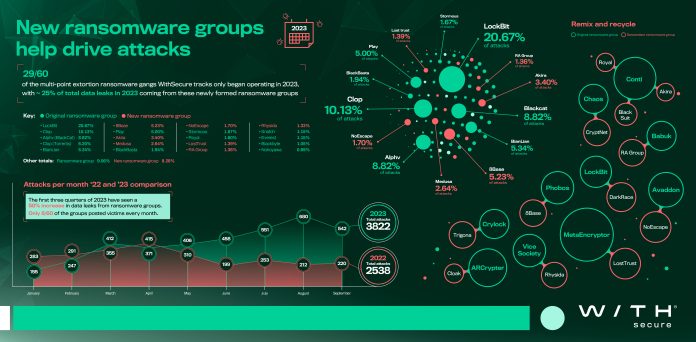

Una nuova analisi dei dati trapelati sui siti gestiti da questi operatori ransomware a estorsione multipla indica che molti nuovi gruppi sono diventati attivi in questo spazio nel corso del 2023. Delle 60 bande di ransomware a estorsione multipla di cui WithSecure ha monitorato le attività nei primi nove mesi del 2023, 29 sono nuove.

Operazioni di cybercriminalità “riciclate”

Secondo Ziggy Davies, Threat Intelligence Analyst, i nuovi gruppi seguono in gran parte i playbook stabiliti dagli operatori esistenti, ma svolgono un ruolo chiave nel sostenere la quantità di attacchi ransomware che le organizzazioni devono affrontare.

“Il codice e altri aspetti di una particolare operazione di cybercriminalità finiscono per essere utilizzati altrove, perché i gruppi e i loro membri spesso riciclano le stesse risorse quando cambiano le persone per cui lavorano o con cui lavorano. Molti dei nuovi gruppi che abbiamo visto quest’anno hanno una chiara discendenza da vecchie operazioni di ransomware. Ad esempio, Akira e molti altri gruppi presentano molte somiglianze con l’ormai defunto gruppo Conti e sono probabilmente ex affiliati di Conti”, ha dichiarato Davies.

2023: Attacchi ransomware a estorsione multipla

L’analisi ha prodotto diversi altri dati degni di nota sugli attacchi ransomware a estorsione multipla condotti nel corso del 2023, tra cui:

- Nei primi tre trimestri del 2023, si è registrato un aumento del 50% delle fughe di dati da gruppi di ransomware rispetto allo stesso periodo dell’anno precedente.

- Lockbit ha rappresentato la quota maggiore dei leak (21%).

- I 5 gruppi con il maggior numero di fughe (8Base, Alphv/BlackCat, Clop, LockBit e Play) hanno rappresentato oltre il 50% del totale.

- Circa il 25% delle fughe di dati incluse nell’analisi proveniva da gruppi di ransomware che hanno iniziato la loro attività nel 2023.

- Solo 6 dei 60 gruppi hanno registrato vittime ogni singolo mese del 2023 (ad oggi).

Sebbene i criminali informatici sembrino essere più interessati al ransomware che mai, il grado di riciclaggio dei rispettivi playbook da parte di questi gruppi offre ai difensori alcuni vantaggi.

“Il ransomware rimane un’efficace fonte di guadagno per i criminali informatici, che quindi si atterranno per lo più allo stesso schema di base piuttosto che proporre qualcosa di veramente nuovo o inaspettato. Questo li rende piuttosto prevedibili, il che è positivo per i difensori perché sanno con cosa hanno a che fare”, ha concluso Davies.