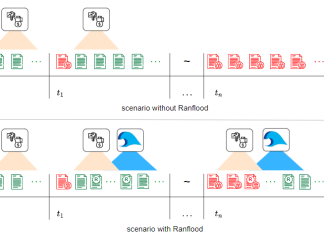

Ranflood insegue e “intrappola” i virus

Dalla collaborazione tra Università di Bologna e ARPAE Emilia-Romagna nasce Ranflood, un sistema che contrasta gli attacchi ransomware e “confonde” il virus generando in tempi rapidissimi migliaia di file-esca.

Ritardi nei pagamenti e credit crunch: la soluzione è nel Fintech

Matteo Tarroni di Workinvoice spiega perchè l’applicazione di buone pratiche fintech riduce i ritardi nei pagamenti delle fatture.

Attacchi ransomware in aumento del 40% in tutto il mondo: USA il paese più...

Estorsione senza crittografia e Ransomware-as-a-Service sono gli attacchi ransomware più impattanti secondo Zscaler.

Brescia Mobilità: grande successo per il progetto IoT SMART CITY

Sono 276 le tonnellate di CO2 risparmiate da Brescia Mobilità grazie al progetto ideato da WeAreProject basato sulla piattaforma Meraki-Cisco.

Compagnie aeree e cloud: come cambia la comunicazione?

Retarus condivide e spiega i tre vantaggi del passaggio al cloud delle compagnie aeree. La comunicazione con equipaggio, partner e passeggeri è estremamente semplificata.

Automazione: è l’event-driven automation il futuro

Le piattaforme di automazione aiutano gli amministratori e semplificano i processi. La event-driven automation porta a un livello di libertà ancor più elevato.

Comunicazione quantistica: a Prato l’esperimento di QTI e Telsy

In occasione della quarta tappa dell’Innovation Roadshow di Invitalia è stata testata la comunicazione quantistica resa ultrasicura dalla crittografia QKD.

ChatGPT “messa al tappeto” dall’intelligenza umana

Alexander Goldstein di Analog Devices dimostra come le competenze di un ingegnere siano più precise e affidabili dell’Intelligenza Artificiale di ChatGPT.

Secret in ambienti multi-cloud, come proteggerli?

Condividiamo un articolo di Paolo Lossa di CyberArk in cui spiega come semplificare la gestione dei secret grazie ad una soluzione basata su SaaS.

Palo Alto Networks presenta le ultime evoluzioni e tendenze del malware

I ricercatori di Unit 42 condividono i principali trend dei malware. In primo piano uso dell’intelligenza artificiale, attacchi alle reti OT, sfruttamento di email e vulnerabilità.