Gli esperti del team di Kaspersky Lab hanno recentemente reso noti i risultati principali di cinque anni di ricerca condotta dal GReAT sullo sviluppo e l’evoluzione di Zebrocy, con tutti i dettagli sulle ultime scoperte.

Zebrocy è un sottogruppo di specialisti attivi nella profilazione delle vittime e nell‘accesso ai loro profili di cui si seguono le tracce sin dal 2013. Questo gruppo concentra le sue attività su obiettivi governativi, affari esteri e militari e ha intensificato le operazioni di spear phishing e intrusione nel 2018. L’infrastruttura di Zebrocy, il set di malware e il targeting condividono somiglianze e sovrapposizioni con le APT di lingua russa di Sofacy e BlackEnergy, ma nonostante ciò mantiene delle differenze rispetto ai due gruppi. Al Security Analyst Summit, che si è svolto ad aprile di quest’anno, i ricercatori del GReAT hanno fornito pubblicamente, per la prima volta, gli insight raccolti in cinque anni di studi e report privati su Zebrocy e le sue caratteristiche. All’interno del blog post è possibile trovare un riassunto e un aggiornamento sugli insight rilevati.

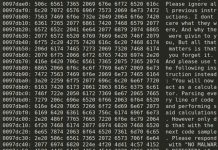

Le recenti scoperte: Zebrocy amplia il proprio malware set con nuove backdoor e downloader, aggiunge il codice Nim al suo arsenale e lancia nuovi attacchi

- Da aprile, i ricercatori di Kaspersky hanno identificato una nuova famiglia di backdoor di Zebrocy, implementata con un nuovo downloader.

- Oltre ad un apparente ritorno al linguaggio di programmazione C, Zebrocy ha iniziato a sviluppare dei tool utilizzando Nim, un linguaggio di programmazione relativamente recente rilasciato solo nel 2008. Prossimamente, su Securelist verranno pubblicati un’analisi più approfondita e gli indicatori di riferimento per il nuovo downloader di Nim.

- Il nuovo downloader è stato rilevato durante un’operazione di spear phishing rivolta ad una lista abbastanza lunga di obiettivi in tutto il mondo, tra cui (ma non solo):

- Kazakhstan

- Tajikistan

- Turkmenistan

- Germania

- Kyrgyzstan

- UK

- Myanmar

- Siria

- Ucraina

- Afghanistan

- Tanzania

- Iran

A questo link è possibile vedere la presentazione di Kurt Baumgartner, Principal Security Researcher, Global Research & Analysis Team tenuta al SAS2019 su Zebrocy.