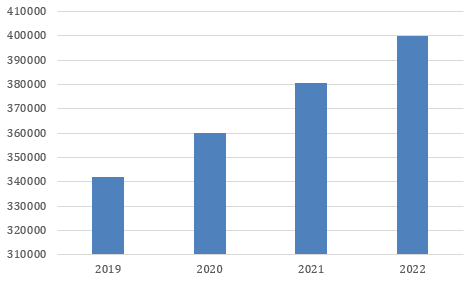

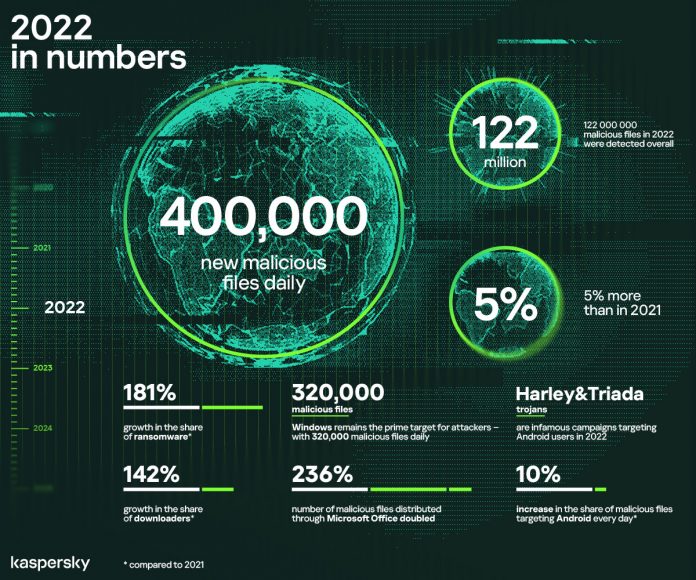

Nel 2022, i sistemi di rilevamento di Kaspersky hanno scoperto in media 400.000 file dannosi distribuiti ogni giorno, con una crescita del 5% rispetto al 2021. In totale, i sistemi di Kaspersky hanno registrato circa 122 milioni di file dannosi nel 2022, 6 milioni in più rispetto allo scorso anno. Anche il numero di alcune tipologie di minacce è aumentato: ad esempio, gli esperti di Kaspersky hanno scoperto un incremento del 181% nella percentuale di ransomware rilevati quotidianamente, raggiungendo 9.500 file criptati al giorno. Questi e altri risultati fanno parte del Kaspersky Security Bulletin (KSB), una serie annuale di previsioni e report analitici sui principali cambiamenti nel mondo della cybersecurity.

Numero medio giornaliero di file dannosi rilevati dalle soluzioni di sicurezza Kaspersky dal 2019 al 2022 (1gennaio – 31 ottobre)

Tra le altre minacce, le soluzioni di sicurezza Kaspersky hanno rilevato anche una crescita del 142% nella diffusione dei Downloader, programmi dannosi che installano nuove versioni di malware o applicazioni indesiderate sui dispositivi infetti.

Windows ha continuato a essere l’obiettivo principale degli attacchi tra tutte le piattaforme in cui si sono diffuse le famiglie di minacce. Nel 2022, gli esperti di Kaspersky hanno scoperto una media di quasi 320.000 file dannosi che attaccano i dispositivi Windows. Di tutti i file malevoli diffusi, l’85% ha preso di mira Windows. Tuttavia, Windows non è l’unica piattaforma popolare per gli attaccanti. Quest’anno, i sistemi di rilevamento di Kaspersky hanno anche scoperto che la percentuale di file dannosi in formato Microsoft Office distribuiti quotidianamente è raddoppiata (+236%).

Nel 2022, gli esperti di Kaspersky hanno anche riscontrato un aumento del 10% della quota di file dannosi che prendono di mira la piattaforma Android ogni giorno. Quindi, oltre ai file di Windows e Office, anche gli utenti Android sono diventati bersagli preferiti dei truffatori. Le famigerate campagne 2022 Harly e Triada Trojan, che hanno teso un’imboscata a migliaia di utenti Android in tutto il mondo, sono esempi lampanti di questa tendenza.

“Considerando la velocità con cui il panorama delle minacce sta espandendo i suoi confini e il numero di nuovi dispositivi che compaiono nella vita quotidiana degli utenti, è molto probabile che il prossimo anno rileveremo non 400.000 file dannosi al giorno, ma mezzo milione! Ancora più pericoloso è il fatto che, con lo sviluppo del Malware-as-a-Service, qualsiasi truffatore alle prime armi può ora attaccare i dispositivi senza alcuna conoscenza tecnica di programmazione. Diventare un criminale informatico non è mai stato così facile. È essenziale non solo per le grandi aziende, ma anche per ogni utente comune, utilizzare soluzioni di sicurezza affidabili, evitando così di essere vittima dei criminali informatici”, ha commentato Vladimir Kuskov, Head of Anti-Malware Research at Kaspersky.

Per proteggersi da questi attacchi attraverso file dannosi Kaspersky consiglia di:

- Non scaricare e installare applicazioni da fonti non attendibili.

- Non aprire link provenienti da fonti sconosciute o su pubblicità online sospette.

- Creare password sicure che includano lettere maiuscole e minuscole, numeri e punteggiatura, e attivare l’autenticazione a due fattori.

- Installare sempre gli aggiornamenti, alcuni possono contenere correzioni di problemi di sicurezza critici.

- Ignorare i messaggi che chiedono di disattivare i sistemi di sicurezza per l’ufficio o i software di cybersecurity.

- Utilizzare una soluzione di sicurezza affidabile e adatta al tipo di sistema e ai dispositivi che indicano i siti da non aprire e proteggono dai malware.

Per restare al sicuro Kaspersky consiglia alle aziende di:

- Tenere sempre aggiornato il software su tutti i dispositivi utilizzati per evitare che gli attaccanti si infiltrino nella rete sfruttando le vulnerabilità.

- Usare password sicure per accedere ai servizi aziendali. Utilizzare l’autenticazione a più fattori per l’accesso ai servizi remoti.

- Scegliere una soluzione di sicurezza degli endpoint comprovata, dotata di funzionalità di rilevamento basato sul comportamento e di controllo delle anomalie per una protezione efficace contro le minacce note e sconosciute.

- Utilizzare un set dedicato di prodotti efficaci per la protezione degli endpoint, il rilevamento delle minacce e la risposta per individuare e correggere tempestivamente anche le minacce più nuove ed elaborate.

- Usare le informazioni più recenti di Threat Intelligence per essere sempre al corrente degli attuali TTP utilizzati dagli attori delle minacce.