Check Point Research (CPR) la divisione Threat Intelligence di Check Point Software Technologies, fornitore di soluzioni di cybersecurity, ha pubblicato il suo nuovo Brand Phishing Report per il Q3 2021. Il report mostra i brand che sono stati imitati maggiormente dai criminali nei loro tentativi di rubare le informazioni personali o le credenziali di pagamento durante i mesi di luglio, agosto e settembre.

Nel terzo trimestre, Microsoft ha primeggiato tra i brand più presi di mira dai criminali informatici, anche se ad un tasso leggermente inferiore. Il 29% di tutti i tentativi di brand phishing erano legati al gigante della tecnologia, in calo rispetto al 45% del Q2 2021, dato che gli sforzi degli hacker si focalizzavano sulla forza lavoro vulnerabile e distribuita durante la pandemia da COVID-19. Amazon ha rubato la seconda posizione a DHL, rappresentando il 13% dei tentativi di phishing contro l’11% del trimestre precedente, in quanto i criminali cercano di trarre vantaggio dallo shopping online, in vista della stagione delle vacanze.

Il report rivela anche che, per la prima volta quest’anno, il mondo dei social è stato uno dei più imitati, con WhatsApp, LinkedIn e Facebook che appaiono nella top ten, rispettivamente al sesto, ottavo e decimo posto.

“Gli hacker cercano costantemente di innovare i loro tentativi per rubare dati sensibili impersonando i principali brand. Per la prima volta quest’anno, i canali social sono diventati una delle tre principali categorie sfruttate dai criminali informatici, approfittando del crescente numero di persone che lavorano e collaborano da remoto per via della pandemia”, ha dichiarato Omer Dembinsky, Data Research Group Manager di Check Point Software. “Purtroppo, i brand non possono fare molto per aiutare a combattere il brand phishing. La maggior parte delle volte, è l’elemento umano che non riesce ad accorgersi di un dominio scritto male, una data errata, o un altro dettaglio sospetto in un testo o in una e-mail. Come sempre, incoraggiamo gli utenti a fare attenzione quando divulgano i loro dati, e a pensarci due volte prima di aprire allegati di e-mail o link, in particolare se affermano di provenire da aziende come Amazon, Microsoft o DHL in quanto sono le più probabili da imitare. Seguendo i dati del terzo trimestre, invitiamo anche gli utenti a essere vigili quando si tratta di qualsiasi e-mail o altre comunicazioni che sembrano provenire da canali come Facebook o WhatsApp”.

In un attacco di brand phishing, i criminali cercano di imitare il sito web ufficiale di un brand noto utilizzando un nome di dominio o un URL e un design della pagina web simili a quelli del sito autentico. Il link al sito web falso può essere inviato alle persone prese di mira tramite e-mail o messaggi di testo, un utente può essere reindirizzato durante la navigazione web, o può essere attivato da un’app mobile fake. Il sito web falso spesso contiene un modulo destinato a rubare le credenziali degli utenti, i dettagli di pagamento o altre informazioni personali.

I brand più imitati nel Q3 2021

Di seguito sono riportati i brand più importanti classificati in base alla loro apparizione complessiva nei tentativi di brand phishing:

- Microsoft (relativo al 29% di tutti i tentativi di phishing del marchio a livello globale)

- Amazon (13%)

- DHL (9%)

- Bestbuy (8%)

- Google (6%)

- WhatsApp (3%)

- Netflix (2.6%)

- LinkedIn (2.5%)

- Paypal (2.3%)

- Facebook (2.2%)

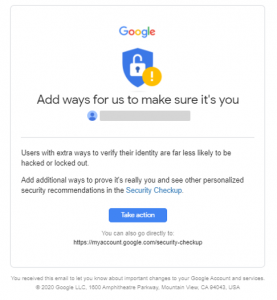

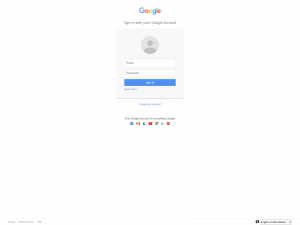

Esempio di furto di credenziali con Google

Durante l’ultimo trimestre, CPR ha scovato una mail di phishing malevola che cercava di rubare le credenziali di accesso a un account Google. L’email che è stata inviata dall’indirizzo e-mail Google (no-reply@accounts[.]google[.]com), conteneva l’oggetto “Migliora la sicurezza del tuo account Google”.

Nall’e-mail non è stato cambiato l’anno (“2020 Google”). Nel suo tentativo di brand phishing l’hacker cercava di attirare la vittima a cliccare su un link malevolo (http://router-ac1182f5-3c35-4648-99ab-275a82a80541[.]eastus[.]cloudapp[.]azure[.]com) che reindirizzava l’utente ad una pagina di login malevola, simile al vero login di Google. Nel link dannoso, l’utente doveva inserire i dettagli del proprio account Google.

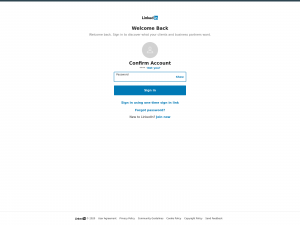

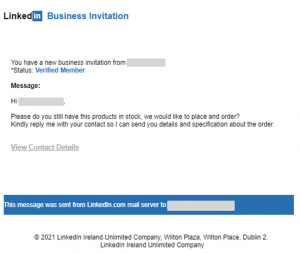

Esempio di furto di account con LinkedIn

In questa e-mail di brand phishing, vi è un tentativo di furto di un account LinkedIn. L’e-mail che è stata inviata dall’indirizzo Linkedln (linkedin@connect[.]com), conteneva l’oggetto “Hai un nuovo invito LinkedIn Business da *****”.

L’aggressore cercava di indurre la vittima a cliccare su un link dannoso, che reindirizzava l’utente a una pagina di login fraudolenta di LinkedIn. Nel link (https://www[.]coversforlife[.]com/wp-admin/oc/nb/LinkedinAUT/login[.]php), l’utente doveva inserire il proprio nome utente e la propria password. Anche in questo caso l’anno non è stato cambiato (“2020 LinkedIn”).

L’aggressore cercava di indurre la vittima a cliccare su un link dannoso, che reindirizzava l’utente a una pagina di login fraudolenta di LinkedIn. Nel link (https://www[.]coversforlife[.]com/wp-admin/oc/nb/LinkedinAUT/login[.]php), l’utente doveva inserire il proprio nome utente e la propria password. Anche in questo caso l’anno non è stato cambiato (“2020 LinkedIn”).

Check Point Software invita gli utenti a fare attenzione nel divulgare dati personali e credenziali ad applicazioni aziendali o siti web, e a pensarci due volte prima di aprire allegati di e-mail o link, soprattutto le e-mail che affermano di provenire da aziende come Amazon, Microsoft o DHL, poiché sono le più propense ad essere imitate.