I ricercatori di ESET, specialista globale nel mercato della cybersecurity, hanno scoperto PromptSpy, la prima minaccia Android nota a utilizzare l’AI generativa nel proprio flusso di esecuzione per ottenere persistenza. È la prima volta che l’AI generativa viene impiegata in questo modo. Dal momento che gli attaccanti si affidano al prompting di un modello AI (in particolare Google Gemini) per guidare la manipolazione malevola dell’interfaccia utente, ESET ha denominato questa famiglia PromptSpy.

Il malware è in grado di acquisire dati dalla schermata di blocco, bloccare i tentativi di disinstallazione, raccogliere informazioni sul dispositivo, acquisire screenshot, registrare l’attività dello schermo in formato video e altro ancora. PromptSpy rappresenta la seconda minaccia basata su AI scoperta da ESET Research, dopo PromptLock, individuata nell’agosto 2025 e primo caso noto di ransomware Android AI-driven.

Sebbene l’AI generativa venga utilizzata solo in una parte relativamente limitata del codice di PromptSpy (quella responsabile della persistenza), il suo impiego ha un impatto significativo sull’adattabilità della minaccia. In particolare, Gemini viene utilizzato per fornire a PromptSpy istruzioni passo dopo passo su come rendere l’app malevola “bloccata” (pinned) nell’elenco delle app recenti (spesso contrassegnate da un’icona a forma di lucchetto nella vista multitasking di molti launcher Android), impedendone così la chiusura o l’eliminazione da parte del sistema. Il modello AI e il prompt sono predefiniti nel codice e non possono essere modificati.

“Il malware Android si basa spesso sulla navigazione tramite interfaccia utente; l’utilizzo dell’AI generativa consente quindi agli attori malevoli di adattarsi a praticamente qualsiasi dispositivo, layout o versione del sistema operativo, ampliando notevolmente il bacino di potenziali vittime –, afferma Lukáš Štefanko, ricercatore ESET che ha scoperto PromptSpy. – Lo scopo principale di PromptSpy è distribuire un modulo Virtual Network Computing (VNC) integrato, che consente agli operatori di ottenere accesso remoto al dispositivo della vittima. Questo malware Android abusa inoltre dei Servizi di Accessibilità per bloccare la disinstallazione tramite overlay invisibili, acquisisce dati dalla schermata di blocco e registra l’attività dello schermo come video. Comunica con il proprio server di Command & Control tramite crittografia AES”.

PromptSpy viene distribuito tramite un sito web dedicato e non è mai stato disponibile su Google Play. In qualità di partner della App Defense Alliance, ESET ha condiviso le proprie analisi con Google. Gli utenti Android sono automaticamente protetti dalle versioni note di questo malware tramite Google Play Protect, attivo per impostazione predefinita sui dispositivi con Google Play Services.

In base agli indizi relativi alla localizzazione linguistica e ai vettori di distribuzione osservati durante l’analisi, la campagna appare finanziariamente motivata e sembra rivolgersi principalmente a utenti in Argentina. Tuttavia, PromptSpy non è stato finora osservato nella telemetria ESET, circostanza che potrebbe indicare un proof of concept.

Con il nome dell’app “MorganArg” e un’icona apparentemente ispirata a Morgan Chase, il malware sembra impersonare l’istituto bancario Morgan Chase. “MorganArg”, probabilmente abbreviazione di “Morgan Argentina”, compare anche come nome del sito web memorizzato nella cache, suggerendo un possibile focus regionale.

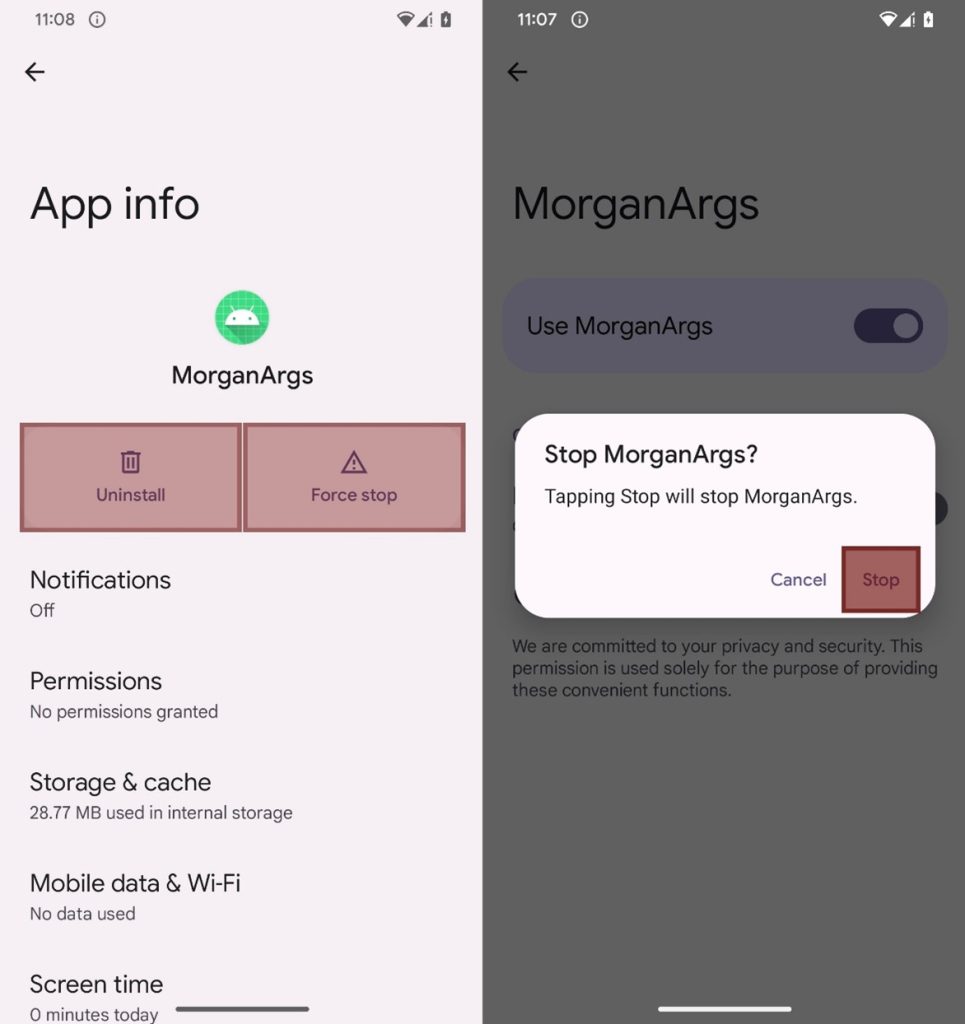

Dato che PromptSpy blocca la disinstallazione sovrapponendo elementi invisibili sullo schermo, l’unico modo per rimuoverlo consiste nel riavviare il dispositivo in modalità provvisoria (Safe Mode), in cui le applicazioni di terze parti vengono disabilitate e possono essere disinstallate normalmente.

Per accedere alla modalità provvisoria, gli utenti devono generalmente tenere premuto il pulsante di accensione, premere a lungo “Spegni” e confermare il riavvio in modalità provvisoria (la procedura può variare a seconda del dispositivo e del produttore). Una volta riavviato il telefono in modalità provvisoria, è possibile accedere a Impostazioni → App → MorganArg e procedere alla disinstallazione senza interferenze.