Applicare Zero Trust alle “machine identity”

Zero Trust, per proteggere gli asset digitali. Di Massimo Carlotti, Sales Engineering Manager Italy di CyberArk

Sfruttare i dialetti regionali è la nuova frontiera del cybercrime

Come riconoscere le più recenti minacce informatiche legate alla GenAI e difendersi. A cura di Alessio Agnello, Technical Director Trend Micro Italia

Guerra informatica: le elezioni globali, un bersaglio dei cyber attacchi

Il 42% dei responsabili IT di tutto il mondo teme che la minaccia sia imminente e ha già segnalato alle autorità un atto di guerra informatica. Si sospettano crescenti minacce provenienti da Cina, Russia e Corea del Nord

Come il gruppo hacker TA427 raccoglie informazioni politiche per la Corea del Nord?

Dal social engineering all’abuso di DMARC: i Ricercatori di Proofpoint studiano il gruppo cybercriminale TA427 allineato alla Corea del Nord che lavora per ottenere informazioni sulla politica

Sei pronto a difenderti dai ransomware remoti?

Poiché gli avversari continuano a trovare nuovi modi per colpire, ed è fondamentale adottare un approccio incentrato sulla resilienza informatica.

FakeUpdates si conferma anche a marzo il malware più presente in Italia

In Italia torna Formbook tra le principali minacce, con un impatto molto superiore rispetto alla media mondiale, come per FakeUpdates e Blindingcan. La comunicazione sale al terzo posto tra i settori maggiormente colpiti a livello mondiale

Cybersecurity e sostenibilità: complementari per una società migliore

Recentemente presentato alla Sala Stampa della Camera dei Deputati, il rapporto "Sicurezza Informatica e Sostenibilità Digitale" esplora le intersezioni tra sicurezza digitale e sostenibilità

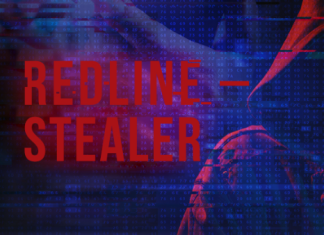

Un dispositivo su due, colpito dal malware data-stealing Redline

Secondo Kaspersky Digital Footprint Intelligence, nel 2023 più della metà dei dispositivi (55%) presi di mira da attacchi password-stealer sono stati colpiti dal malware Redline

Il settore Retail minacciato da botnet IoT e Infostealer

Una nuova ricerca di Netskope Threat Labs svela le minacce cloud che hanno preso di mira il mondo dei retail

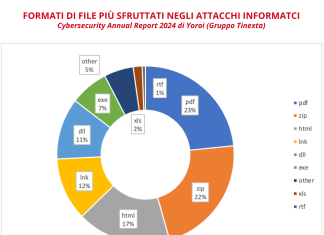

Boom attacchi informatici “0-days”: 6 su 10 bloccano aziende più a lungo

Il Cybersecurity Annual Report 2024 di Yoroi registra una continua crescita di attacchi “0-days” che sfruttano vulnerabilità del software, che non danno tempo certo per risolvere il problema