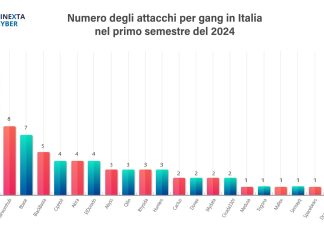

Cybersecurity: meno vittime (Italia -15%) ma più gang e paesi colpiti

Secondo il “Risk Report 2024” di Tinexta Cyber: in Italia, compromessi oltre 15mila gigabyte di dati, di cui 12,6 mila vittime nei primi sei mesi dell’anno. Si possono creare facilmente campagne di phishing con l’AI. Scopriamo come…

Aumentano gli investimenti aziendali in cybersecurity

Le aziende stanno pianificando di aumentare gli investimenti nella cybersecurity, in risposta alle crescenti perdite finanziarie causate dai cyber-attacchi. Questa la tendenza che emerge dal recente Kaspersky IT Security Economics Report

CYBER SICUREZZA: Italia che cosa dai al mondo?

Cyber sicurezza Italia “Direzione Nord”: Le nostre aziende non sono preparate ad affrontare le minacce del web. Bisogna fornire tutte le imprese delle risorse adeguate

Direttiva NIS2: come i Bug Bounty Program possono aiutare le aziende?

Tra le azioni a beneficio della riduzione del rischio informatico, la direttiva NIS2 parla anche di Vulnerability Disclosure Policies, che assumono le caratteristiche dei programmi di Bug Bounty

I dati di oltre 750.000 cittadini francesi finiscono sul dark web

Resa nota la maxi truffa ai cittadini francesi: non c’è vera protezione senza identity security – il commento di CyberArk

I retroscena di RedLine Stealer dopo l’Operazione Magnus

ESET ha identificato 1.000 indirizzi IP univoci utilizzati per ospitare i pannelli di controllo del malware. Dallo studio è emerso che RedLine Stealer e META Stealer condividono lo stesso autore

Proficuo dialogo tra ACN Italia e Francia in materia cyber

Il Segretario generale della Difesa e della Sicurezza Nazionale della Repubblica francese, prefetto Stéphan Bouillon ha incontrato il Direttore Generale dell’ACN

Attacchi alla supply chain: è ora di preoccuparsi!

Gli attacchi alla supply chain sono una preoccupazione costante da anni, ma stanno diventando sempre più diffusi e sempre più sofisticati. I consigli di Synology

Black Friday: aumento del 25% delle minacce informatiche

In previsione del Black Friday: da gennaio ad ora, le soluzioni Kaspersky hanno bloccato 38.473.274 tentativi di phishing, tutti legati a acquisti online

Guida alla sicurezza informatica per CIO e CISO

Bug Bounty o Penetration Test? Guida alla sicurezza informatica a cura del Cyber Security Team di Axitea