Il Ransomware, una minaccia che si può fermare

Negli ultimi anni il modello criminale di ransomware basato sulla cifratura di dati e sistemi si è evoluto e i sistemi di difesa vanno aggiornati, nelle imprese e nella Pubblica Amministrazione

Rapporto CSIRT di novembre 2024: aumentano vittime e incidenti

Nel sesto Operational Summary pubblico divulgato dall’articolazione operativa dell’ACN che cura la risposta agli incidenti informatici, emergono i dettagli della mutevole minaccia alla superfice digitale del Paese

Arriva il Natale… e i cybercriminali portano in dono nuove esche

I ricercatori di Proofpoint hanno osservato un aumento di contenuti puntuali e a tema che veicolano campagne malware, frodi e phishing di credenziali

E’ guerra informatica! Chi viene attaccato in Italia?

In Italia bersagliato il manifatturiero ma gli attacchi alla sanità crescono dell’83% rispetto al primo semestre 2023. La centralità del fattore umano

Allarme informatico: attacchi che sfruttano applicazioni legittime crescono del 51%

Dal nuovo Sophos Active Adversary Report emerge come LockBit abbia dominato nella prima metà del 2024 nonostante gli interventi delle autorità, e quanto siano in crescita gli attacchi che sfruttano app legittime

Aumenta l’interesse per i crypto drainers sul dark web

Kaspersky segnala un aumento del 135% dell’interesse per i crypto-stealing drainers sul dark web

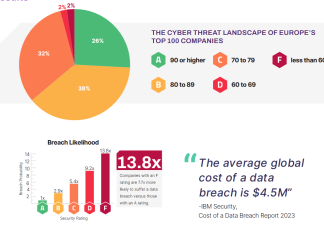

Il 98% delle principali aziende europee ha subito violazioni di terze parti

Nuovo rapporto di SecurityScorecard: prima della scadenza DORA, la quasi totalità delle principali aziende europee ha subito violazioni di terze parti

Tendenze che influenzeranno il settore della sicurezza nel 2025

Axis Communications analizza 6 tendenze del settore della sicurezza, a cura di Johan Paulsson, Mats Thulin e Thomas Ekdahl, di Axis

Truffe deepfake sui social e Formbook nuovo leader tra gli infostealer

ESET Threat Report: Formbook è l’infostealer più diffuso, mentre le truffe sui social media aumentano del 335%. RansomHub si afferma come principale attore RaaS, mentre i wallet di criptovalute sono tra i principali obiettivi

L’87% delle minacce informatiche si nasconde nel traffico cifrato

L'ultimo report Zscaler ThreatLabz rivela come i criminali informatici utilizzano i canali cifrati per lanciare attacchi crypto, phishing e altre minacce sofisticate