MATA: il framework malware avanzato per colpire Windows, Linux e macOS

I ricercatori di Kaspersky hanno individuato MATA, un framework malware avanzato connesso a Lazarus e in grado di colpire i sistemi operativi Windows, Linux e macOS.

Spear phishing: tutte le minacce per le aziende

Come i truffatori compromettono gli account, come li utilizzano, e in che modo le aziende possono proteggersi?

I CISO sostengono l’educazione alla Cybersecurity per scongiurare gli attacchi Informatici

Uno studio Proofpoint rivela che, secondo l'85% dei CISO, i dipendenti rendono la loro azienda vulnerabile agli attacchi informatici in quanto per loro l'educazione alla cybersecurity non è ancora una priorità, nonostante il 52% delle organizzazioni italiane nel 2019, abbia subito almeno una di queste minacce.

Come la criminalità informatica sfrutta la pandemia

Gli aggressori hanno preso di mira anche i ricercatori medici in prima linea nel tentativo di fermare il virus

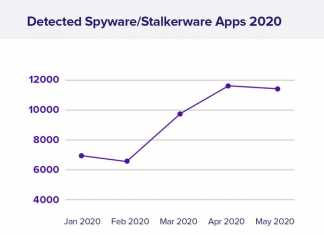

Stalkerware in aumento e i tre consigli di Avast per mitigarne la minaccia

Nel periodo marzo-giugno 2020, Avast ha protetto da stalkerware utenti in tutto il mondo e suggerisce tre consigli da seguire per mitigarne la minaccia

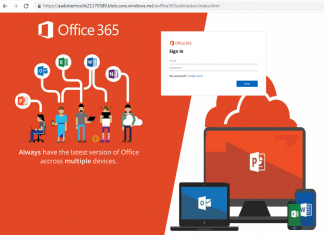

Come gli hackers sfruttano i servizi cloud per gli attacchi di phishing?

Un’indagine recente ha pubblicato I risultati su come attori malevoli sfruttino i noti servizi cloud per effettuare attacchi di phishingi

Zero Trust e il futuro della sicurezza informatica

Con i cambiamenti radicali che stanno vivendo i metodi di lavoro e i processi di sicurezza, la fiducia zero è sufficiente?

Cybersecurity: nuovi scenari di rischio

Cambiamenti introdotti senza un piano operativo avrebbero richiesto anni per essere implementati correttamente

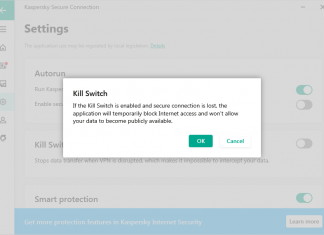

La versione aggiornata di Kaspersky VPN Secure Connection garantisce la privacy agli utenti

Kaspersky ha esteso le funzionalità di protezione dei dati nella versione premium di Kaspersky VPN Secure Connection che garantisce agli utenti una maggiore privacy su Internet

Alla ricerca di backdoor nei device Cisco contraffatti

Gli analisti di hardware security di F-Secure mettono in evidenza le sfide per le organizzazioni che scoprono componenti contraffatti nella loro infrastruttura IT