I cinque elementi chiave del Digital trust

Rischio, sicurezza, conformità, etica e responsabilità sociale, privacy: la nuova piramide della sicurezza

SharePoint Online e OneDrive: attenzione ai link pericolosi

Con la migrazione al cloud gli hacker studiano il nuovo modo di lavorare dei dipendenti e vi si adattano

Account takeover in aumento, raddoppieranno in 3 anni

La chiave per proteggersi da questi attacchi informatici è l’analisi delle relazioni interpersonali via mail

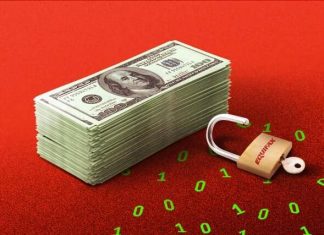

Data breach: qual è il costo di una violazione di dati?

Se la violazione espone i dati dei consumatori o è il risultato di un attacco malevolo il costo sale

Interplanetary Storm: la botnet affittata come rete proxy

9000 dispositivi coinvolti in 94 Paesi, tra cui l’Italia. Colpisce anche sistemi operativi Android e Linux

AXIS: la sicurezza delle infrastrutture critiche nel ‘new normal’

AXIS prepara una tavola rotonda per il 27 ottobre dove i macro stakeholders del settore saranno seduti allo stesso tavolo per fare il punto della situazione e trovare nuove vie per una gestione sicura di un mondo sempre più interconnesso e a misura di hacker

IAmTheKing: il “capo famiglia” del malware SlothfulMedia

Il gruppo potrebbe essere supportato da un governo per raccogliere informazioni da soggetti di alto profilo

Underground Hosting: come identificare e fermare il fenomeno

Comprendere le operazioni criminali, le motivazioni e i modelli di business è la chiave per smantellare l'industry

Cyber Security Awareness: 5 best practice per proteggere i dati

Non fidarsi degli estranei, evitare di diffondere informazioni personali, proteggere smartphone e IoT

Cyberstalking: cos’è e come possiamo difenderci

Un’attenzione particolare può trasformarsi rapidamente in un comportamento criminale e addirittura violento