Secondo il Global Threat Landscape Report di Fortinet, nel secondo trimestre 2019 gli hacker hanno puntato sulle tattiche di evasione.

“La varietà e il livello di sofisticazione sempre maggiori dei metodi di attacco deve far pensare a come i cybercriminali siano in grado di sfruttare al massimo, a loro vantaggio, velocità e connettività. Pertanto, è importante difendersi adeguatamente e dare la giusta priorità alla sicurezza informatica: solo così le aziende sono nelle condizioni di gestire al meglio e mitigare i rischi informatici. Un approccio di sicurezza completo basato sul Security Fabric, che abbraccia la segmentazione e l’integrazione, l’intelligence sulle minacce e l’automazione combinata con il machine learning è essenziale per essere vantaggioso”, ha commentato Phil Quade, Chief Information Security Officer di Fortinet.

Di seguito i principali highlights emersi:

- La ricerca rivela che i criminali informatici continuano a cercare nuove opportunità di attacco e stanno sfruttando sempre più tecniche di evasione e tattiche anti-analisi man mano che i loro tentativi diventano più sofisticati.

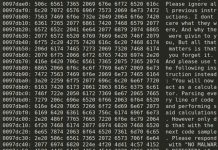

- Il Threat Landscape Index ha raggiunto un nuovo traguardo nel trimestre che si è appena concluso. È aumentato di quasi il 4% anno su anno. Il punto più alto durante tale periodo di tempo è anche il picco di chiusura del secondo trimestre del 2019. L’aumento è stato guidato da una crescente attività di malware e exploit.

- Per una visione completa e dettagliata del Threat Landscape Index e dei sottoindici per exploit, malware e botnet, nonché alcuni importanti dati per i CISO, fare riferimento al blog.

Gli hacker alzano il tiro sulle tattiche di evasione

Molti moderni strumenti malware includono già funzionalità per eludere antivirus o altre misure di rilevamento delle minacce, ma i cybercriminali stanno perfezionando e sofisticando le loro pratiche di offuscamento e anti-analisi, per evitare di venire scoperti.

Ad esempio, un’importante campagna antispam dimostra come gli hacker stiano usando e modificando queste tecniche per eludere i controlli. La campagna prevede l’uso di un’email di phishing con un allegato file excel con una macro malevola. La macro è pensata per disabilitare gli strumenti di sicurezza, eseguire arbitrariamente i comandi, provocare criticità e danni di memoria e garantire il funzionamento solo su sistemi giapponesi. Sembra impossibile documentare una proprietà particolare, una variante xlDate.

Un altro esempio riguarda una variante del trojan bancario Dridex, che cambia i nomi e gli hash dei file ogni volta che la vittima accede, rendendo difficile individuare il malware su sistemi host infetti.

L’uso crescente di tecniche anti-analisi e tattiche di evasione più ampie deve far riflettere sulla necessità di sistemi di difesa multi-layered e rilevamento di minacce behavior-based (approccio comportamentale).

Gli attacchi nel mirino puntano al lungo termine

Il malware infostealer Zegost è protagonista di una campagna di spear phishing e contiene tecniche avanzate. Come altri infostealer, l’obiettivo principale di Zegost è raccogliere ed estrapolare informazioni dal dispositivo della vittima. Tuttavia, se paragonato ad altri infostealer, Zegost è configurato in modo unico per rimanere nel radar. Include, ad esempio, funzionalità progettate per cancellare i log degli eventi del sistema. Questo tipo di pulizia non si vede nel tipico malware. Un altro interessante sviluppo nelle capacità di evasione di Zegost è un comando che ha mantenuto l’infostealer “in stasi” fino a dopo il 14 febbraio 2019, momento in cui ha iniziato la sua routine di infezione.

Gli attori della minaccia dietro Zegost utilizzano un arsenale di exploit per assicurarsi di stabilire e mantenere una connessione con le vittime, rendendola una minaccia a lungo termine.

Il ransomware continua a evolversi, verso attacchi sempre più mirati

Gli attacchi a più città, governi locali, enti e sistemi educative, servono a ricordare che il ransomware non sta sparendo, ma continua a rappresentare una seria minaccia per moltissime realtà, adesso e in futuro. I ransomware stanno evolvendo: da attacchi di massa a sempre più mirati verso le realtà percepite come disponibili e aperte a pagare un riscatto. In alcuni casi, per massimizzare le opportunità, i criminali informatici conducono una precisa ricognizione prima di diffondere il loro ransomware e lo fanno su sistemi accuratamente selezionati.

Ad esempio, il ransomware RobbinHood è progettato per attaccare l’infrastruttura di rete di un’organizzazione ed è in grado di disabilitare i sistemi di Windows che impediscono la crittografia dei dati e di disconnettersi dalle unità condivise.

Un ransomware più recente, chiamato Sodinokibi, potrebbe diventare un’altra minaccia per le imprese. A livello di funzionamento non è molto diverso dalla maggior parte dei ransomware in circolazione. È problematico a causa del vettore di attacco, che sfrutta una vulnerabilità più recente, che consente l’esecuzione arbitraria di codice e non richiede alcuna interazione dell’utente, come invece altri ransomware forniti tramite email di phishing.

Indipendentemente dal vettore, il ransomware continua a rappresentare una seria minaccia per le aziende oggi e in futuro, e fa riflettere sull’importanza di dare priorità alla formazione e alla consapevolezza del patching e della sicurezza informatica. Inoltre, le vulnerabilità di Remote Desktop Protocol (RDP), come BlueKeep, mettono in guardia sul fatto che i servizi di accesso remoto possono essere opportunità per i criminali informatici e che possono anche essere utilizzati come vettore di attacco per diffondere i ransomware.

Nuove opportunità nell’area di attacco digitale

Tra la stampante domestica e l’infrastruttura critica c’è un’ampia gamma di sistemi di controllo per uso residenziale e per piccole imprese. Questi sistemi intelligenti attirano relativamente meno l’attenzione dei cybercriminali rispetto alle controparti in ambito industriale, ma questa situazione è destinata a cambiare. Si osserva infatti un aumento dell’attività indirizzata a questi dispositive, come ad esempio i sistemi di controllo ambientale, telecamere e sistemi di sicurezza. Si è scoperto che una signature relativa alle soluzioni di gestione degli edifici è stata attivata nell’1% dei casi dalle aziende: potrebbe non sembrare molto, ma è comunque un dato più alto di quanto comunemente si vede per i prodotti ICS o SCADA.

I criminali informatici sono sempre più alla ricerca di nuove opportunità per mirare ai dispositivi di controllo nelle case e nelle aziende. A volte questo tipo di dispositivi non rientrano nell’ambito della gestione IT tradizionale. La sicurezza dei sistemi residenziali intelligenti e delle piccole imprese merita un’attenzione elevata soprattutto perché l’accesso potrebbe avere gravi conseguenze a livello di security. Ciò è particolarmente rilevante per gli ambienti di lavoro remoti in cui è importante l’accesso sicuro.

Come proteggere la propria azienda: sicurezza ampia, integrata e automatizzata

La Threat Intelligence, che è dinamica, proattiva e disponibile in tempo reale, può aiutare a identificare le tendenze che mostrano l’evoluzione dei metodi di attacco e individuare le priorità di cyber hygiene. Il valore e la capacità di agire sull’intelligence delle minacce vengono drasticamente ridotti se non può essere attuabile in tempo reale su ogni dispositivo di sicurezza. Solo un security fabric ampio, integrato e automatizzato può fornire protezione per l’intero ambiente di rete, dall’IoT all’edge, dal network core e ai multi-cloud alla velocità sufficiente e in scala.