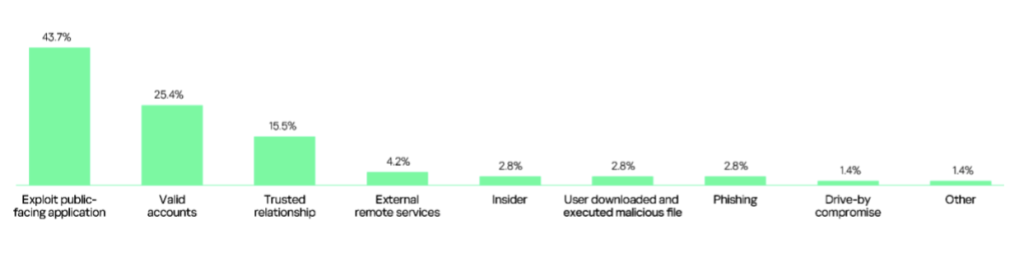

Sebbene i principali vettori iniziali degli attacchi nel 2025 siano rimasti simili a quelli del 2024, la loro incidenza complessiva è cresciuta fino a superare l’80%. Le app rivolte al pubblico rappresentano il 43,7% dei casi, mentre le relazioni di fiducia sono aumentate dal 12,7% al 15,5%. Gli account validi costituiscono il 25,4%. Questi dati emergono dal recente report globale pubblicato da Kaspersky Security Services.

“Anatomy of a Cyber World” è un report globale approfondito basato sui dati relativi agli incidenti raccolti nel 2025 da Kaspersky Managed Detection and Response, Kaspersky Incident Response, Kaspersky Compromise Assessment e Kaspersky SOC Consulting. Il report evidenzia le tattiche, le tecniche e gli strumenti più comunemente utilizzati dagli autori degli attacchi, nonché le peculiarità degli incidenti rilevati e la loro distribuzione a livello regionale e settoriale.

Secondo i dati raccolti da Kaspersky Industrial Response, i primi tre vettori di attacco iniziali sono rimasti relativamente stabili negli ultimi sette anni, senza variazioni significative. Gli account validi e gli exploit nelle applicazioni accessibili al pubblico continuano a rappresentare i punti di ingresso più comuni. La terza posizione ha subito cambiamenti nel tempo: le e-mail dannose, un tempo vettore iniziale diffuso, sono state progressivamente sostituite dalle relazioni di fiducia, apparse per la prima volta nel 2021 ed entrate nella TOP-3 nel 2023. Nel 2025, la distribuzione dei principali vettori è risultata la seguente:

Questi vettori di attacco sono spesso interconnessi all’interno della stessa catena. Ad esempio, le aziende compromesse attraverso relazioni di fiducia vengono frequentemente violate inizialmente tramite exploit in applicazioni accessibili al pubblico. Casi recenti dimostrano che gli aggressori prendono di mira fornitori di servizi o integratori IT per ottenere accesso ai loro clienti. Il problema è aggravato dal fatto che molti piccoli fornitori di servizi non dispongono di competenze e risorse adeguate in materia di sicurezza informatica. Poiché gestiscono software di contabilità o siti web, eventuali violazioni possono tradursi nella compromissione dei sistemi dei clienti attraverso accessi remoti sfruttati dagli attaccanti.

Analizzando gli attacchi in termini di durata e impatto, i dati mostrano che la maggior parte (50,9%) è stata di natura rapida, con una durata generalmente inferiore a un giorno e, nella maggior parte dei casi, accompagnata dalla crittografia dei file. Una quota significativa (33%) è invece costituita da attacchi di lunga durata, con una media di 108 ore: in questi casi gli aggressori non si sono limitati alla crittografia, ma hanno anche installato meccanismi di persistenza, compromesso Active Directory e provocato la fuga di dati. Il restante 16,1% presenta un andamento ibrido: inizialmente si manifesta come attacco rapido, ma con un ritardo significativo tra la violazione iniziale e le attività dannose successive, estendendo la durata complessiva fino a quasi 19 giorni.

” Dato che gli aggressori orchestrano sempre più spesso attacchi coordinati e articolati in più fasi, le aziende non possono permettersi di adottare un approccio puramente reattivo, di tipo ‘antincendio’. Per contrastare questa tendenza, è fondamentale adottare una strategia di sicurezza proattiva, che integri il monitoraggio delle minacce in tempo reale e il rilevamento continuo nelle operazioni quotidiane. Questo consente ai responsabili della sicurezza di reagire tempestivamente alle attività degli avversari prima che possano aggravarsi. Tra le misure chiave per proteggere le risorse digitali, sia da intrusioni rapide sia da compromissioni prolungate, rientrano l’applicazione tempestiva delle patch, l’adozione dell’autenticazione a più fattori e un rigoroso controllo degli accessi di terze parti”, ha commentato Konstantin Sapronov, Head of Global Emergency Response Team di Kaspersky.