Gestire la sicurezza all’interno del cloud ibrido è un aspetto sempre più complesso. Il Red Hat 2026 State of Cloud-Native Security Report evidenzia che molte organizzazioni operano ancora con un approccio prevalentemente reattivo, che rende difficile mantenere continuità e coerenza nelle attività di protezione. Per migliorare la propria postura di sicurezza, i team devono identificare pratiche e policy fondamentali su cui basare la strategia, così da fare della sicurezza un elemento strutturale della piattaforma e non un fattore di rallentamento.

La realtà degli incidenti cloud-native

Dal report emerge innanzitutto un dato chiaro: gli incidenti di sicurezza sono ormai universali. Il 97% delle organizzazioni dichiara di averne subito almeno uno cloud-native negli ultimi 12 mesi. Non si parla solo di attacchi complessi o occasionali: spesso gli incidenti sono riconducibili a errori comuni, mancanza di attenzione o impostazioni scorrette.

Tra gli incidenti più frequentemente segnalati emergono infatti:

· Configurazioni errate di infrastrutture o servizi (78%): la prima causa di esposizione, spesso legata a errori manuali in ambienti complessi.

· Vulnerabilità note: workload distribuiti con codice già riconosciuto come vulnerabile, che aprono finestre di rischio del tutto evitabili.

· Accessi non autorizzati: un problema operativo persistente, che porta spesso all’esposizione di dati sensibili.

L’impatto, però, non si ferma all’IT. Il 74% delle organizzazioni ha rallentato o rinviato il rilascio di applicazioni nell’ultimo anno proprio per ragioni di sicurezza. E i danni non si esauriscono nei ritardi: il 92% degli intervistati segnala conseguenze rilevanti, tra cui l’aumento del tempo dedicato alla remediation (52%), il calo della produttività degli sviluppatori (43%) e perfino la perdita di fiducia da parte dei clienti (32%).

In altre parole, la sicurezza non è più una semplice voce tecnica da spuntare: è diventata un fattore decisivo per l’agilità del business.

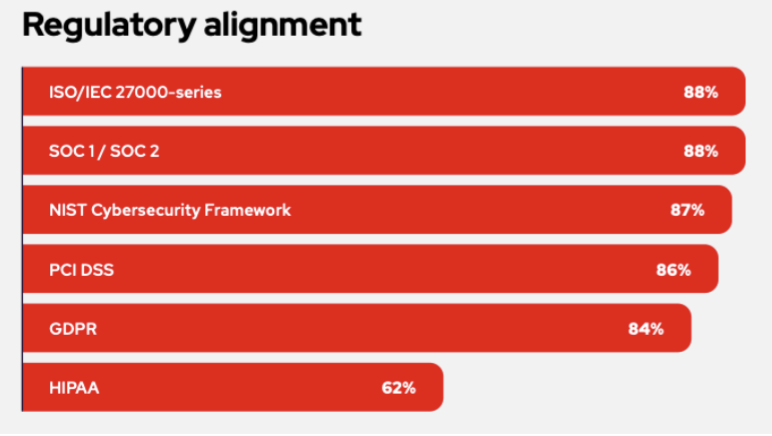

Risposte delle organizzazioni intervistate alla domanda: “In che misura si prevede che ciascuno dei seguenti elementi influenzerà la strategia di sicurezza cloud-native nei prossimi 12 mesi?” (considerando le risposte che indicano un’influenza moderata o forte).

Il paradosso della maturità: fiducia contro strategia

Uno degli elementi più significativi emersi dal report è il divario tra la percezione di prontezza e l’effettiva esistenza di una strategia strutturata. A fronte di un 56% delle organizzazioni che definisce il proprio approccio quotidiano alla sicurezza come “altamente proattivo”, solo il 39% dispone davvero di una strategia di sicurezza cloud-native matura e ben definita.

Il dato suggerisce che molte aziende, pur dichiarando un orientamento proattivo, stiano in realtà ancora improvvisando. Circa il 22% delle organizzazioni, infatti, opera senza alcuna strategia formalizzata. Il risultato è un’adozione disomogenea dei principali guardrail di sicurezza, tra cui:

· Identity and Access Management (IAM): adottato da circa il 75% delle organizzazioni, a conferma del fatto che l’identità è ormai riconosciuta come un controllo fondamentale.

· Firma delle immagini container: implementata solo da circa la metà delle aziende, nonostante sia essenziale per garantire l’integrità del software.

· Protezione a runtime: ancora distribuita in modo frammentario, con molti team che si affidano alle impostazioni predefinite anziché a una governance consapevole.

I numeri mostrano con chiarezza come sia la maturità a fare la differenza: le organizzazioni con una strategia ben definita adottano più spesso controlli avanzati e dichiarano un livello di fiducia molto più alto nella protezione della propria supply chain software. Tra queste, il 61% si dice fiducioso nella propria capacità di metterla in sicurezza, contro percentuali nettamente inferiori tra le realtà meno mature.

Dove si spostano gli investimenti: automazione e supply chain

Alla luce di queste criticità, le organizzazioni stanno ribilanciando le priorità di spesa per il 2026. Il focus si sta spostando da strumenti isolati e puntuali verso un consolidamento delle piattaforme e l’integrazione della sicurezza direttamente nel ciclo di vita del software.

Tra le priorità di investimento per i prossimi 12-24 mesi figurano:

· Automazione DevSecOps: oltre il 60% delle organizzazioni intende investire nell’automazione della sicurezza all’interno delle pipeline CI/CD. L’obiettivo è passare da controlli manuali a un approccio di security as code, riducendo così il rischio di errore umano.

· Sicurezza della supply chain software: il 56% indica quest’area come prioritaria. Con la crescita degli attacchi alla supply chain, diventa essenziale verificare dipendenze open source e immagini container tramite Software Bill of Materials (SBOM) e controlli di provenienza.

· Protezione a runtime: il 54% degli intervistati prevede di rafforzare le difese capaci di rilevare e bloccare in tempo reale minacce attive, come il cryptojacking o comportamenti anomali dei container.

Anche la compliance cambia ruolo: non è più un tema secondario. Il 64% delle organizzazioni considera infatti il Cyber Resilience Act (CRA) dell’Unione Europea uno dei principali fattori che guideranno gli investimenti in sicurezza nel 2026. La governance della sicurezza passa così da elemento opzionale a requisito obbligatorio, con una rilevanza sempre più evidente anche a livello di board.

La nuova frontiera del rischio: AI e sicurezza cloud

Nel 2026, l’intelligenza artificiale è diventata un’arma a doppio taglio per i team cloud-native. Se da un lato il 58% delle organizzazioni afferma che l’adozione dell’AI è ormai un driver centrale nella pianificazione della sicurezza, dall’altro la governance procede a un ritmo molto più lento rispetto all’implementazione.

Il report evidenzia una preoccupazione quasi generalizzata rispetto all’AI generativa negli ambienti cloud. E non si tratta di paure astratte, ma di rischi molto concreti:

· Preoccupazione diffusa: il 96% esprime timori legati all’uso della generative AI nei propri ambienti cloud.

· I rischi principali: esposizione di dati sensibili, shadow AI e integrazione di servizi AI di terze parti non adeguatamente sicuri.

· Il vuoto di governance: il 59% delle organizzazioni non dispone ancora di policy interne documentate o di framework di governance dedicati all’uso dell’AI.

Senza regole chiare, il rischio è che l’AI finisca per modificare configurazioni o far uscire codice proprietario dai normali processi di controllo, amplificando problemi già esistenti in ambiti come identità e supply chain.

Le raccomandazioni per il 2026

La conclusione del report è netta: il ritmo dell’innovazione cloud-native ha ormai superato quello della sicurezza tradizionale. Per colmare questo divario di maturità, le organizzazioni devono abbandonare la logica del pronto intervento e adottare un approccio strutturato, coerente e centrato sulla piattaforma.

Cinque indicazioni chiave per il 2026

1. Definire una strategia formale: le organizzazioni devono andare oltre la gestione ad hoc degli incidenti e costruire un percorso chiaro che le porti da una postura reattiva a una proattiva.

2. Integrare guardrail e automazione: la sicurezza deve diventare una caratteristica nativa della piattaforma, sicura per impostazione predefinita, gestita dai team DevOps o di platform engineering e capace di scalare senza aggiungere attrito agli sviluppatori.

3. Dare priorità all’integrità della supply chain: firma obbligatoria delle immagini e scansione delle dipendenze devono diventare pratiche standard. Come osserva uno degli intervistati, tutti usano software open source, ma “quasi nessuno esegue la scansione o firma le proprie dipendenze”. Fare eccezione, in questo caso, è fondamentale per la resilienza.

4. Chiudere il ciclo di feedback: occorre unificare i dati di osservabilità e sicurezza, in modo che le informazioni raccolte dal rilevamento delle minacce a runtime tornino nel processo di sviluppo e aiutino a dare priorità alle correzioni più urgenti.

5. Governare subito l’uso dell’AI: le organizzazioni non possono aspettare l’arrivo di nuove normative. Devono attivare subito gruppi di lavoro trasversali per definire linee guida sull’uso accettabile dell’AI e sulla gestione dei dati.

Nel 2026, la sicurezza non può più essere un aspetto da aggiungere a posteriori: si tratta di un elemento strutturale di ogni architettura cloud-native. Le organizzazioni che sapranno avere successo saranno quelle capaci di considerarla non più come un costo, ma come uno dei principali fattori abilitanti dell’agilità aziendale.