Gli attacchi DDoS (Distributed Denial-of-Service) continuano a crescere in termini di dimensioni, frequenza e complessità, minacciando le aziende e i service provider di tutto il mondo.

Come ricordato da Akamai, ad esempio, di recente è stato emesso un alert su un forte aumento delle minacce di attacchi DDoS che richiedono il riscatto di bitcoin a migliaia di organizzazioni appartenenti a tutti i settori industriali e in tutto il mondo. A giugno, AWS (Amazon Web Services) ha rivelato un attacco DDoS di 2,3 Tbps stabilendo un nuovo record, superando il precedente attacco di 1,3 Tbps mitigato da Akamai nel 2018.

Gli attacchi Denial-of-Service (DoS) non sono una novità: sono in circolazione fin dai primi anni della creazione del web. Nel 1996 un Internet Service Provider (ISP) di New York ha subito il primo attacco DoS che ha messo fuori uso i suoi server per una settimana. Il primo attacco DDoS mai documentato è avvenuto invece 3 anni dopo, nel 1999, quando un hacker ha messo fuori uso i sistemi dell’Università del Minnesota per più di due giorni con uno strumento chiamato Trin00. Seppur arcaico per gli standard odierni, Trin00 ha dirottato 114 diversi computer per sopraffare un bersaglio con traffico User Datagram Protocol (UDP).

Nel corso degli anni, gli attori malevoli sono diventati sempre più esperti, lanciando attacchi DDoS sempre più sofisticati per danneggiare le aziende, offuscare altri tipi di attacchi o estorcere pagamenti ransom.

Nel corso degli anni, gli attori malevoli sono diventati sempre più esperti, lanciando attacchi DDoS sempre più sofisticati per danneggiare le aziende, offuscare altri tipi di attacchi o estorcere pagamenti ransom.

10 accorgimenti per difendersi dagli attacchi DDoS

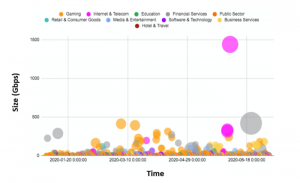

Akamai raccomanda sempre di non pagare i riscatti in quanto non vi è alcuna certezza che ciò cambierà il risultato finale. Non sorprende che i criminali informatici puntino più spesso gli attacchi DDoS contro le imprese più profittevoli. Il rapporto SOTI Security report 2020 – Hostile Takeover Attempts, dedicato ai servizi finanziari, ha rivelato che oltre il 40% di tutti gli attacchi DDoS sventati da Akamai erano diretti contro aziende del settore finanziario, il che fa di questo settore il primo bersaglio se si considera il numero di vittime colpite.

Nel contesto attuale, identificare e mitigare gli attacchi DDoS può essere una vera sfida. I criminali informatici perfezionano continuamente le loro skill e migliorano le loro tecniche. Molti usano una combinazione di attacchi diversi per disorientare i team di sicurezza, eludere il rilevamento di attività illecite e massimizzare i risultati. In effetti, circa un terzo degli attacchi DDoS mitigati da Akamai quest’anno ha coinvolto tre o più vettori di attacco, tra cui un impressionante attacco a 1,44 Tbps che ha impiegato nove diversi vettori di attacco.

Gli attacchi DDoS possono sconvolgere interi business online e mettere a repentaglio la reputazione di un’azienda.

Per questo motivo Akamai suggerisce 10 azioni concrete che le aziende possono applicare per rafforzare la sicurezza e proteggere la propria attività dagli attacchi DDoS:

- Conoscere il proprio traffico: utilizzare strumenti di monitoraggio della rete e delle applicazioni per identificare le tendenze di traffico.

- Costruire una difesa durante i periodi inattivi.

- Avere un piano B: essere in grado di ripristinare rapidamente le aree principali e i servizi business-critical a fronte di un attacco DDoS.

- Eliminare burocrazia e barriere organizzative che potrebbero compromettere la reattività dei SecOps: il tempo è fondamentale quando si risponde a un attacco DDoS. Consentite al team di sicurezza di mettere in atto rapidamente le difese senza lunghe catene di approvazione.

- Includere la sicurezza informatica nelle business continuity, ma anche nei piani di disaster recovery e di emergenza: gli attacchi DDoS possono essere devastanti per il business così come lo sarebbe un disastro naturale e, in ogni azienda, dovrebbero essere parte integrante dei piani preparati in caso di incidenti. È necessario essere proattivi, creare manuali ed eseguire dei test.

- Praticare una buona “igiene informatica”: favorire una cultura aziendale orientata alla sicurezza e assicurarsi che gli sviluppatori e gli amministratori di sistema seguano le migliori pratiche del settore.

- Utilizzare una combinazione di passaggi automatizzati e di interazioni umane: gli attaccanti evolvono continuamente le loro tattiche per evitare di essere scoperti e per aggirare le soluzioni di sicurezza. Per stare un passo davanti a loro è necessario avere la giusta combinazione di persone, automazione e processi.

- Considerare la possibilità di implementare un modello di sicurezza Zero Trust: un framework Zero Trust può aiutare a proteggersi da attacchi DDoS basando gli accessi sul principio del privilegio minimo e garantendo l’accesso alle applicazioni e ai servizi critici solo agli utenti autorizzati.

- Coinvolgere i fornitori: sia nella fase di preparazione che nel momento in cui si devono affrontare i rischi.

- Testare, ri-testare, documentare e misurare: incorporare gli attacchi DDoS nei penetration test per simulare attacchi complessi, identificare le vulnerabilità e arginare le difese.

Come sottolineato in una nota ufficiale da Alessandro Livrea, Site Leader and Country Manager Akamai Italy and Eastern Europe: «Anche se gli attacchi DDoS possono assumere molte forme, la premessa di base dietro la maggior parte di essi è la stessa: bombardare un target con traffico generato da più dispositivi compromessi. Un famigerato attacco del 2016 contro il provider di servizi DNS Dyn ha utilizzato oltre 50.000 endpoint IoT compromessi per distruggere siti importanti come Amazon, Netflix, Twitter e Visa. Si dice che gli attaccanti siano stati frigoriferi intelligenti, televisori, webcam e altri dispositivi IoT spesso poco sicuri. Oggigiorno i criminali possono persino noleggiare servizi di botnet sul dark web per effettuare attacchi massicci. Gli attacchi DDoS possono disturbare la presenza online di un’azienda, compromettere la produttività e incidere sui profitti. Adottando un approccio proattivo – ovvero allineando le persone, i processi e l’automazione – è possibile difendersi dagli attacchi DDoS e ridurre al minimo le interruzioni del servizio».