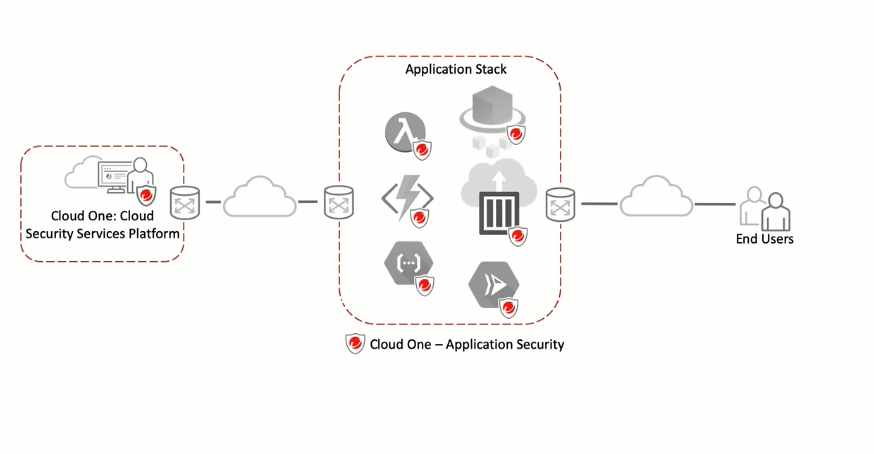

Trend Micro presenta Trend Micro Cloud One – Application Security, la soluzione nativa per il cloud che mette in sicurezza le applicazioni e le API, fornendo una visibilità a livello di codice e protezione contro le ultime minacce. La soluzione è parte della piattaforma di sicurezza cloud, Trend Micro Cloud One.

Una recente analisi di Gartner avvisa che “Più del 50% delle aziende global avrà implementato entro il 2025 servizi serverless di function platform (fPaaS). Oggi questa percentuale è intorno al 20%”. Cloud One – Application Security anticipa la crescita del mercato e offre sin da subito una security integrata per una protezione runtime, che permette alle aziende di proteggere i dati in tutti i nuovi ambienti.

Come sottolineato in una nota ufficiale da Salvatore Marcis, Technical Director Trend Micro Italia: «La Application Security è una parte di valore della piattaforma Cloud One e integra la tecnologia per fornire una protezione superiore ai clienti che distribuiscono applicazioni ovunque esse siano. Sia che le applicazioni vengano create on-premise, come container in cloud o utilizzando un design serverless, gli strumenti di security non dovrebbero interferire con la pipeline di sviluppo. Grazie ad Application Security, le aziende possono implementare facilmente una protezione avanzata nelle infrastrutture legacy, così come nei framework o nei linguaggi più moderni».

Come sottolineato in una nota ufficiale da Salvatore Marcis, Technical Director Trend Micro Italia: «La Application Security è una parte di valore della piattaforma Cloud One e integra la tecnologia per fornire una protezione superiore ai clienti che distribuiscono applicazioni ovunque esse siano. Sia che le applicazioni vengano create on-premise, come container in cloud o utilizzando un design serverless, gli strumenti di security non dovrebbero interferire con la pipeline di sviluppo. Grazie ad Application Security, le aziende possono implementare facilmente una protezione avanzata nelle infrastrutture legacy, così come nei framework o nei linguaggi più moderni».

I plus di Trend Micro Cloud One – Application Security

Trend Micro ha evidenziato in un recente studio come la sicurezza delle applicazioni cloud sia un punto critico. La ricerca ha messo in evidenza le minacce che colpiscono più frequentemente le applicazioni serverless, che includono il furto di dati sensibili, di credenziali e del codice stesso. Le metodologie di attacco alle applicazioni riguardano tecniche comuni, che vengono però sfruttate contro una nuova superficie di attacco.

Cloud One – Application Security non solo ferma gli attacchi runtime prima che inizino, ma aiuta anche gli sviluppatori a identificare vulnerabilità all’interno del loro codice che potrebbero essere sfruttate per un attacco.

Sia che le applicazioni vengano realizzate all’interno dell’azienda o da una terza parte, l’analisi del codice aiuta a gestire in maniera efficace i processi per identificare e risolvere le eventuali criticità.

La piattaforma Trend Micro Cloud One permette alle aziende di implementare una serie di servizi di security e controlli di conformità insieme alla security delle applicazioni, senza che questa ostacoli l’agilità di distribuzione e di sviluppo tipica del cloud.