La resilienza cyber in cinque capacità indicatori chiave

Il report globale di Commvault mostra come le aziende possono superare gli attacchi e come gli indicatori di resilienza hanno un impatto su fiducia, preparazione e ripristino

Cybersecurity: come affrontare le nuove tattiche delle minacce IT

Unit 42, il threat intelligence team di Palo Alto Networks, ha pubblicato un Incident Response Report, che analizza lo stato attuale delle esposizioni alla sicurezza

Qual è la consapevolezza del rischio informatico aziendale?

Una nuova ricerca effettuata da Censuswide per conto di Netskope mira ad indagare il mutato ruolo dei CISO, in particolare nei confronti della propensione al rischio informatico

I bot costituiscono il 42% del traffico web e molti sono dannosi

Secondo i dati raccolti da Akamai, i bot di web scraping non rilevati hanno ripercussioni gravi sull'e-commerce

Olimpiadi e minacce cyber, quali i maggiori rischi?

Unit 42, il threat intelligence team di Palo Alto Networks ha condotto un’analisi sulle principali minacce informatiche che potrebbero colpire i Giochi Olimpici di Parigi 2024. La portata globale dell’evento vedrà con ogni probabilità un picco di iniziative da parte di gruppi criminali

Cryptovirus: come recuperare i tuoi dati da un Nas infetto

Tra i ransomware più temibili troviamo i cryptovirus che danneggiano i file di server e NAS criptandoli. Recovery Italia supporta le aziende nella loro missione di recupero dati

Errori del browser? Attacco malware

Proofpoint lancia l’allarme su una campagna malware che sfrutta l’ingegneria sociale per infettare i computer degli utenti colpiti

Minacce in continua evoluzione e aumento violazioni di dati senza crittografia

Il panorama delle minacce informatiche, a cura di Darren Thomson, Field CTO EMEAI di Commvault

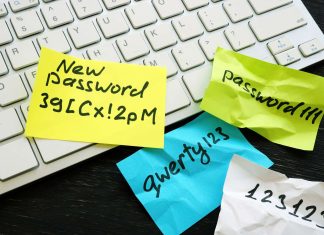

Password semplici: basta un minuto per comprometterle

Gli esperti di Kaspersky hanno condotto uno studio sulla resistenza di 193 mln di password, compromesse dagli infostealer e disponibili nella darknet, agli attacchi brute force e smart guessing

DORA: sfide e opportunità per il settore dei servizi finanziari

Come DORA mira a migliorare la resilienza delle istituzioni finanziarie rispetto agli incidenti informatici in cinque aree chiave, a cura di Rinesh Patel, Global Head of Financial Services Industry, Snowflake