Le configurazioni errate di Microsoft Exchange aprono la strada agli attacchi di spoofing

Pubblichiamo l’analisi di Acronis sugli attacchi di spoofing causati da configurazioni errate, a cura di Alexander Romanov, Infrastructure Security Team Lead

The Benefits of Choosing a Web Host with DDoS Protection

In this article we'll look at the benefits of using web hosting with a free domain that includes DDoS protection

Voldemort, il malware che ruba le informazioni sensibili

I ricercatori Proofpoint hanno identificato una campagna malware lanciata ad agosto su scala globale. I cybercriminali assumono le identità delle agenzie fiscali nazionali, per sottrarre dati sensibili alle vittime

Attacco ransomware, governo indonesiano KO: ecco perché serve Cubbit.

Il pericolo riguarda però anche le aziende italiane. Scarica gratis la guida anti-ransomware 2024.

Le vulnerabilità crescono con i servizi digitali delle aziende

Unit 42, threat intelligence team di Palo Alto, ha pubblicato un nuovo studio per far luce sulle minacce del sempre più complesso mondo della cybersecurity: infrastruttura IT e di rete costituiscono il 23% delle esposizioni a vulnerabilità

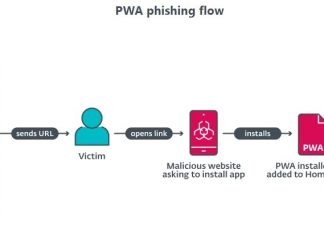

Campagna phishing contro gli utenti mobile

Gli esperti di ESET condividono i dettagli di una particolare campagna di phishing che sfrutta le PWA e i WebAPK per colpire utenti Android e iOS

Data clean room contro gli attacchi cyber: come crearla?

Un ambiente efficace di data clean room e una forte strategia di difesa rappresentano una buona possibilità per affrontare gli attuali attacchi informatici

Tre modi per individuare una truffa deepfake

Alcuni consigli di Check Point per aiutare utenti e dipendenti a verificare se continuare o interrompere una videoconferenza, grazie ad alcuni accorgimenti. Ecco quali

App web e API: è allarme cyber nell’area EMEA

L’ultimo report di Akamai analizza gli attacchi alle app web, alle API e gli attacchi DDoS registrati nell’ultimo anno nell’area EMEA. Regno Unito, Paesi Bassi e Spagna sono i Paesi più colpiti

Applicazioni SaaS: sempre più usate ma poco protette

Nel suo ultimo report HYCU evidenzia l’aumento dell’uso delle applicazioni SaaS da parte delle aziende che tendono a sottovalutarne la vulnerabilità