Nell’area EMEA raddoppiate le violazioni da intrusione di sistema

Il Data Breach Investigations Report 2025 di Verizon Business svela che sono raddoppiate, nell’area EMEA, le violazioni da intrusione di sistema

Attacchi web aumentano del 33% e API obiettivo principale

Akamai SOTI Report: L’aumento degli attacchi web è legato a una maggiore adozione di applicazioni basate sull'AI

VPN obsolete: sono un problema per le aziende?

Il Report 2025 Zscaler ThreatLabz sui rischi legati evidenzia come le VPN non aggiornate alimentino gli attacchi ransomware, sottolineando l'urgenza di adottare un approccio Zero Trust alla sicurezza

Il furto di credenziali su larga scala si intensifica

IBM X-Force Threat Index 2025: la metà di tutti gli attacchi informatici ha portato al furto di credenziali o dati. L'abuso di identità è stato il punto di ingresso preferito

Sovranità Digitale e competenze: cybersicurezza asset strategico del Paese

Il panorama della cybersicurezza in Italia evidenzia da anni una crescita preoccupante e costante delle minacce. A cura di Alessandro Geraldi di Impresoft

Aumento del 94% del malware di rete: i criminali sfruttano connessioni avanzate e crittografate

Nuovo report del WatchGuard Threat Lab: risultati significativi mostrano un aumento nei rilevamenti di crypto miner, un picco nel malware zero-day, un calo nel malware endpoint, un incremento nelle minacce basate su Linux e molto altro

Top malware 2025: FakeUpdate è la prima minaccia

In Italia FakeUpdates si conferma la principale minaccia, mentre al secondo posto risale Androxgh0st e al terzo si conferma Formbook. I ricercatori rilevano che i criminali informatici amplificano gli attacchi utilizzando FakeUpdates e RansomHub come strumenti chiave, con il settore dell'istruzione che rimane il bersaglio principale

Italia in prima linea negli investimenti security e in ricerca di talenti

L’Italia è totalmente impegnata negli investimenti in cybersecurity, ma la sfida resta trovare talenti. I dati del “CIO 2025 Outlook” di Experis (ManpowerGroup)

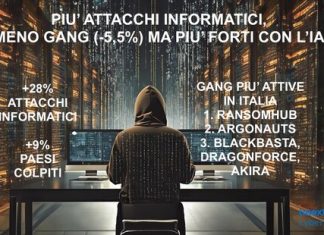

Più attacchi informatici, meno gang ma sempre più forti con l’IA

Gli attacchi informatici sono aumentati del 28% così come i Paesi colpiti. Gli Stati Uniti sono al primo posto seguiti da Canada e Regno Unito. L’Italia scende al quinto posto mentre diminuiscono sensibilmente le attività dei grandi gruppi criminali

Come proteggersi dalle truffe in periodo di pagamento tasse?

Truffe informatiche minacciano i contribuenti nel periodo di pagamento delle tasse: Check Point Research consiglia come proteggersi