L’hacktivismo cambia, si evolve e… si organizza

Siamo in una nuova era dell’hacktivismo. I gruppi sono più coordinati, lanciano DDoS su larga scala e azioni di sabotaggio indirizzate a determinati bersagli.

L’uso dei robot aumenta insieme al rischio di hacking

Secondo una recente indagine di Kaspersky l’81% dei dipendenti italiani ritiene che l’uso dei robot debba essere più diffuso per aumentare i benefici economici e esonerare le persone da mansioni pericolose.

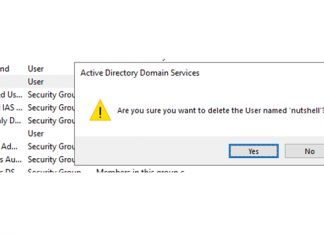

Azure AD: Semperis identifica la vulnerabilità SyncJacking

La vulnerabilità dell'hard matching scovata da Semperis consente l'acquisizione dell'account Azure AD. Attualmente, l'unico modo per mitigare questo attacco è applicare l'MFA a tutti gli utenti sincronizzati.

Truffatori informatici sempre in agguato. Alcuni consigli di sicurezza da WatchGuard

Corey Nachreiner di WatchGuard ha rilasciato alcuni accorgimenti di sicurezza per eludere le attività di truffatori informatici senza scrupoli, soprattutto in occasioni come Black Friday e Cyber Monday.

Furto di credenziali bancarie: il rischio raddoppia durante il Black Friday

Nel 2022 Kaspersky ha trovato numerosi esempi di pagine di phishing che per la prima volta abusano dei servizi Buy Now Pay Later per rubare le credenziali bancarie.

Minacce ICS: le previsioni di Kaspersky per il 2023

Per il prossimo anno Kaspersky prevede un cambiamento nel panorama delle minacce ai sistemi di controllo industriale ICS. Gli attacchi aumenteranno a causa della digitalizzazione.

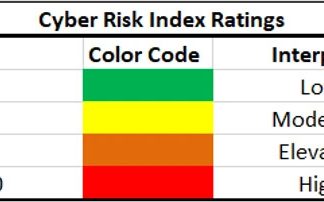

Cyber Risk Index: 1 azienda su 2 colpita da 7 violazioni nel 2022

Trend Micro presenta l’ultima edizione del Cyber Risk Index nel quale si evidenzia un aumento del numero di attacchi “riusciti”, dall’84% al 90%.

Smishing: si contano 100.000 attacchi al giorno nel 2022

Sempre più spesso gli attacchi di smishing sfruttano i provider di messaggistica mobile per nascondere una frode. Servono barriere più forti e meno “permissive”.

Direttiva NIS2: un “new normal” per la cybersecurity europea

Nell’ipotesi in cui dovesse verificarsi un incidente di cybersecurity, con la direttiva NIS2 a risponderne saranno tutti gli stakeholder che intervengono lungo la supply chain.

Il giro d’affari dell’approccio “as-a-service” del cybercrimine si espande

Nel suo ultimo report Sophos evidenzia il successo dell’approccio as-a-service che rende disponibile l’acquisto di veri e propri pacchetti ransomware e malware.