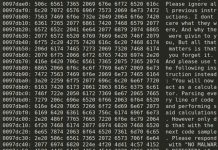

In un nuovo report di Check Point Research (CPR), la divisione Threat Intelligence di Check Point Software Technologies, fornitore di soluzioni di cybersecurity a livello globale, mostra come gli hacker configurino contratti smart errati per creare dei token falsi. Il rapporto illustra in dettaglio il metodo che i truffatori stanno attualmente utilizzando per sottrarre denaro alle persone e fornisce esempi di errori volontari nella configurazione di contratti smart che possono causare furti di denaro.

I risultati si basano su ricerche precedenti di CPR sulle criptovalute. Lo scorso ottobre, CPR infatti ha identificato il furto di wallet di criptovalute su OpenSea, il più grande mercato di NFT del mondo; mentre lo scorso novembre, ha rivelato come gli hacker abbiano usato campagne di phishing sui motori di ricerca, rubando mezzo milione di dollari in pochi giorni.

Che caratteristiche hanno i token falsi

- Alcuni token contengono una fee d’acquisto del 99%, che ruberà tutti i soldi nella fase di acquisto.

- Alcuni token non permettono all’acquirente di rivendere, ma solo il proprietario può farlo.

- Alcuni token contengono una fee di vendita del 99%, che ruberà i soldi nella fase di vendita.

- Alcuni token permettono al proprietario di creare più monete nel proprio wallet e di venderle.

Il come: errori volontari nella configurazione dei contratti smart

Per creare token falsi, gli hacker commettono volontariamente errori nella configurazione dei contratti smart – che sono programmi memorizzati su una blockchain eseguiti quando si verificano condizioni predeterminate. CPR evidenzia i passaggi con i quali gli hacker sfruttano a proprio vantaggio i contratti smart:

- Sfruttare i cosiddetti service di truffa. Gli hacker usano veri e propri servizi di truffa per creare il proprio contratto, o ne copiano uno già noto modificando nome e simbolo del token, e anche alcuni nomi delle funzioni – se sono davvero sofisticati.

- Manipolare le funzioni legate al trasferimento di denaro. Così facendo, possono impedire la vendita, o aumentare l’importo della fee, per esempio. La maggior parte delle manipolazioni si verifica in questa fase.

- Creare hype via social media. Gli hacker sfruttano i social media – come Twitter e Telegram – senza rivelare la propria identità o usandone di false, e iniziano a pubblicizzare il progetto.

- (“Rug pull”) Sfilare il denaro. Dopo aver raccolto la quantità di denaro desiderata, abbandonano il progetto, e cancellano tutti i canali social media creati.

- Evitare i timelock. Solitamente, i token falsi non bloccano una grande quantità di denaro nel pool di contratti, o non dispongono dei timelock. Questi ultimi sono per lo più utilizzati per ritardare azioni amministrative e sono generalmente considerati un forte indicatore di legittimità.

Consigli per evitare i token falsi

- Diversificare i wallet: disporre di un wallet è il primo passo per poter utilizzare i bitcoin e, per estensione, qualsiasi altra criptovaluta. Questi wallet sono lo strumento con cui gli utenti conservano e gestiscono i loro bitcoin. Una delle chiavi per tenerli al sicuro è avere un minimo di due diversi wallet di criptovalute. L’obiettivo è che l’utente possa usarne uno per custodire i propri acquisti e l’altro per commerciare e scambiare criptovalute. In questo modo, è possibile proteggere gli asset poiché i wallet memorizzano anche le password di ogni utente. Questi sono una parte fondamentale quando si scambiano criptovalute e hanno una chiave pubblica, che è ciò che rende possibile ad altri utenti di inviare criptovalute al vostro portafoglio. Se un cybercriminale riesce ad accedervi attraverso un qualsiasi attacco, riuscirà ad accedere al wallet con cui si sta commerciando ma non a quello dove sono custoditi i bitcoin già acquisiti, che saranno quindi al sicuro.

- Ignorare gli annunci: molte volte, gli utenti cercano piattaforme bitcoin attraverso Google, ed è in quel momento che possono commettere un grande errore con un semplice click su uno degli annunci di Google. Dietro questi link ci sono spesso dei criminali informatici, che creano siti web malevoli attraverso i quali rubare credenziali o password. Perciò, è più sicuro accedere alle pagine web che appaiono più in basso nel motore di ricerca e che non sono una Google Ad.

- Transazioni di prova: per evitare di cadere in una delle trappole di token falsi dei criminali informatici, una delle misure che gli utenti possono mettere in pratica è di inviare una transazione di prova, con un importo minimo, prima di inviare grandi quantità di criptovalute. In questo modo, nel caso in cui si stiano inviando soldi a un falso wallet, sarà più facile rilevare l’inganno e si perderà molto meno.

- Attenzione doppia per aumentare la sicurezza: una delle migliori misure da attuare per proteggersi da qualsiasi tipo di attacco informatico è l’autenticazione a due fattori sulle piattaforme dove si ha un account. In questo modo, quando un malintenzionato cerca di accedere a una qualsiasi di esse in modo irregolare, l’utente riceverà un messaggio che chiede di verificare la sua identità, impedendo l’accesso.

Oded Vanunu, Head of Products Vulnerabilities Research di Check Point Software dichiara: “Check Point Research sta investendo risorse significative nello studio del rapporto tra criptovalute e sicurezza. L’anno scorso, abbiamo scoperto il furto di criptovalute su OpenSea e abbiamo anche allertato gli utenti di criptowallet di una massiccia campagna di phishing sui motori di ricerca che ha fruttato agli hacker oltre mezzo milione di dollari in pochi giorni. Nel nostro ultimo report, mostriamo come appaiono le frodi dei contratti smart, esponendo i token falsi in due modi: nascondendo le funzioni di fee al 100% e poi nascondendo quelle di backdoor. Gli utenti però continueranno a cadere in queste trappole, e perderanno i loro soldi. Il nostro obiettivo è quello di avvertire la comunità cripto che i truffatori stanno creando token falsi. Per evitare questa truffa, raccomando agli utenti di diversificare i loro wallet, di ignorare gli annunci sul web e di fare delle transazioni di prova.”