Alla dichiarazione di pandemia globale da parte dell’ Organizzazione Mondiale della Sanità, in tutti i Paesi del mondo si sono adottate misure per per arginare la diffusione del virus. Uno fra tutti l’adozione, da parte delle aziende, della modalità smart working che, basandosi sul lavoro da remoto, non ha consentito una protezione tempestiva dagli attacchi contro i protocolli di accesso. Il tempo per compiere questa transizione non è stato molto e questo non ha consentito alle aziende di poter adottare misure di sicurezza adeguate e le ha rese vulnerabili a una serie di nuovi rischi per la sicurezza.

RDP è forse il più popolare remote desktop protocol e viene utilizzato per accedere a Windows o ai server. Con il passaggio al lavoro a distanza, gli attacchi contro i protocolli di accesso bruteforce sono aumentati esponenzialmente. In un attacco bruteforce, gli attaccanti testano diversi nomi utente e password fino a trovare la combinazione corretta per avere accesso alle risorse aziendali.

Nel corso dell’ultimo anno, anche se il numero totale di attacchi contro i protocolli di accesso dai bruteforce ha avuto un andamento altalenante, sono aumentati rispetto ai livelli precedenti alla pandemia.

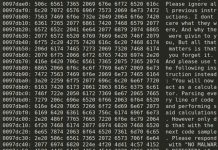

Numero di attacchi bruteforce contro RDP tra febbraio 2020 e febbraio 2021

Secondo quanto rilevato dalla telemetria di Kaspersky in Italia, durante il lockdown di marzo 2020, il numero totale di attacchi contro i protocolli di accesso RDP dai bruteforce è salito a 15,6 milioni. Un aumento del 333% rispetto ai 3,6 milioni di febbraio 2020. Da aprile 2020 in poi, gli attacchi mensili non sono mai scesi sotto i 13 milioni, e a novembre è stato raggiunto un nuovo picco massimo di 29,9 milioni di attacchi in Italia.

A febbraio 2021, a quasi un anno dall’inizio della pandemia, ci sono stati 17,8 milioni di attacchi bruteforce, un numero molto lontano dai 3,6 milioni registrati all’inizio del 2020.

Sugli attacchi contro i protocolli di accesso, commenta così Dmitry Galov, esperto di sicurezza di Kaspersky: “Il lavoro da remoto continuerà ad esserci. Anche se le aziende stanno prendendo in considerazione la riapertura di uffici e luoghi di lavoro molte hanno dichiarato che continueranno a includere il lavoro da remoto o un formato ibrido nel loro modello operativo. Ciò significa che è probabile che questo tipo di attacchi contro i remote desktop protocol continuino a verificarsi mantenendo un livello di crescita piuttosto elevato. Il 2020 ha dimostrato che per le aziende è più importante che mai aggiornare la propria infrastruttura di sicurezza, e un buon punto di partenza è quello di fornire una protezione più forte per il loro accesso RDP”.

Per proteggere la propria azienda dagli attacchi contro i protocolli di accesso dei bruteforce, gli esperti di Kaspersky raccomandano i seguenti accorgimenti:

- Abilitare l’accesso a RDP attraverso una VPN aziendale.

- Abilitare l’uso dell’autenticazione a livello di rete (NLA) quando ci si connette da remoto.

- Se possibile, abilitare l’autenticazione a due fattori.

- Utilizzare una soluzione di sicurezza aziendale dotata di protezione dalle minacce attacchi contro i protocolli di accesso di rete come Kaspersky Endpoint Security for Business.