Qualys ha presentato Container Runtime Security, una funzionalità che assicura capacità di difesa a livello di esecuzione per le applicazioni containerizzate.

Questo approccio rivoluzionario utilizza una piccola porzione di codice Qualys nell’immagine del Container, consentendo di controllarne lo stato e bloccarne comportamenti non desiderati. Questa funzionalità elimina la necessità di ricorrere a container previlegiati o sidecar, che sono complessi da gestire e non possono funzionare in ambienti as-a-service.

La soluzione, una volta attivata, funzionerà in qualunque ambiente senza richiedere ulteriori elementi. Questo consente di indirizzare in tempo reale casi tipici della Container secutity quali, ad esempio, il controllo degli accessi ai file, micro segmentazioni di rete, mitigazioni delle vulnerabilità e degli exploit e virtual patching.

La soluzione, una volta attivata, funzionerà in qualunque ambiente senza richiedere ulteriori elementi. Questo consente di indirizzare in tempo reale casi tipici della Container secutity quali, ad esempio, il controllo degli accessi ai file, micro segmentazioni di rete, mitigazioni delle vulnerabilità e degli exploit e virtual patching.

Come sottolineato in una nota ufficiale da Randolph Barr, Head of Security Operations di Zoom: «In Zoom, continuiamo a migliorare il nostro programma per la sicurezza globale che parte dalle fasi di prevenzione, rilevamento e capacità di risposta per tutti i workload. Applicare le best practice di sicurezza, mitigare gli attacchi e gestire il monitoring, sono importanti per la sicurezza di container runtime. Qualys Container Runtime Security diventerà uno strumento indispensabile per estendere le capacità di rilevamento e risposta ai workload in esecuzione su qualsiasi infrastruttura di container».

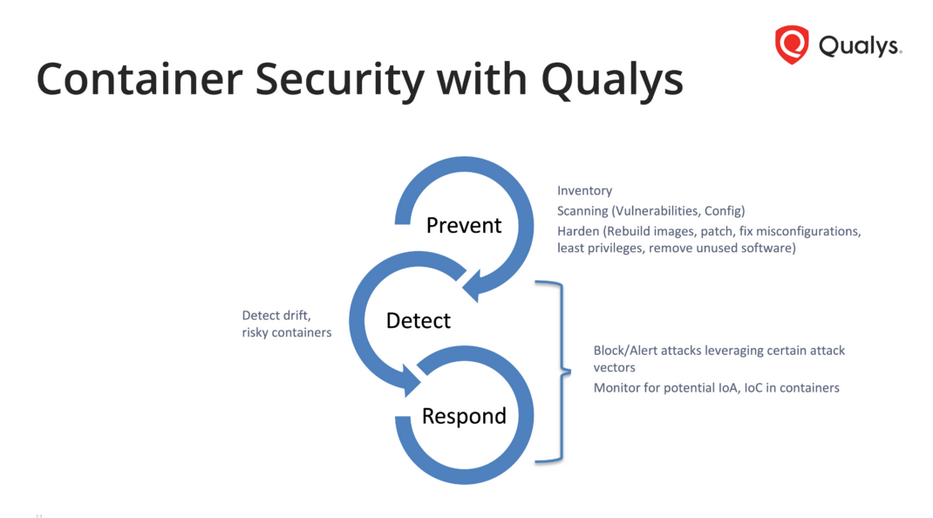

Oggi è possibile sviluppare un programma completo per la sicurezza dei container, adottando un’unica soluzione che include la gestione delle vulnerabilità, il rilevamento e la risposta attraverso un processo continuativo che copre tutte le fasi del ciclo di sviluppo.

I plus di Qualys Container Runtime Security

La soluzione presentata da Qualys permette ai clienti di:

- Verificare attentamente il comportamento dei container in esecuzione, potendo decidere cosa controllare e bloccare, per esempio, in relazione all’accesso ai file, le comunicazioni di rete e i comportamenti dei singoli processi.

- Creare policy granulari e personalizzate, oppure utilizzare la library integrata piuttosto che impostare una policy sulla base dei comportamenti osservati dal sistema.

- Equipaggiare le immagini dei container nella pipeline di sviluppo CI/CD con un innovativo approccio “follow the image” che consente una sicurezza standardizzata e garantita dei container in esecuzione in ogni ambiente (Docker, Kubernetes, AWS EKS/ECS, Azure AKS, Google GKE), inclusi quelli privi di server come Azure Container Instances, AWS Fargate e Google CloudRun.

Secondo Frank Dickson, Program Vice President Security Products di IDC: «La crescita di Kubernetes arriva in un momento in cui siamo in grado di risolvere molti dei problemi dell’infrastuttura IT e dello sviluppo del software. Tuttavia, sono necessari nuovi strumenti per rendere sicuri i container, poiché lo sviluppo di applicazioni basate su container impone un approccio completamente diverso al software. Kubernetes può essere gestito come un’infrastruttura immutabile, tuttavia, la realtà è che le configurazioni dei container possono deviare durante l’esecuzione. L’approccio di Qualys consente alla sicurezza di monitorare l’immagine del container con una strumentazione integrata, consentendo la visibilità e l’applicazione di regole ai container in esecuzione. Questa strategia facilita l’approccio “follow the container”, fornendo a DevOps e ai responsabili dello sviluppo una protezione a prova di futuro, mentre le applicazioni migreranno verso ambienti più maturi e gestiti quali Docker, Kubernetes, AWS Fargate e altri».

Secondo Frank Dickson, Program Vice President Security Products di IDC: «La crescita di Kubernetes arriva in un momento in cui siamo in grado di risolvere molti dei problemi dell’infrastuttura IT e dello sviluppo del software. Tuttavia, sono necessari nuovi strumenti per rendere sicuri i container, poiché lo sviluppo di applicazioni basate su container impone un approccio completamente diverso al software. Kubernetes può essere gestito come un’infrastruttura immutabile, tuttavia, la realtà è che le configurazioni dei container possono deviare durante l’esecuzione. L’approccio di Qualys consente alla sicurezza di monitorare l’immagine del container con una strumentazione integrata, consentendo la visibilità e l’applicazione di regole ai container in esecuzione. Questa strategia facilita l’approccio “follow the container”, fornendo a DevOps e ai responsabili dello sviluppo una protezione a prova di futuro, mentre le applicazioni migreranno verso ambienti più maturi e gestiti quali Docker, Kubernetes, AWS Fargate e altri».

Infine, per Philippe Courtot, Chairman and CEO di Qualys: «Le funzioni di rilevamento e risposta in una singola applicazione attraverso la pipeline di sviluppo dei container è la chiave per rendere sicure le applicazioni containerizzate, in quanto questa stessa pipeline ad alta velocità può essere sfruttata da malintenzionati durante l’esecuzione. Pertanto, dobbiamo aumentare la sicurezza nei carichi di lavoro in cloud ed estendere la protezione ai container in funzione. Qualys estende le capacità di difesa nella nostra soluzione Container Security con l’aggiunta di funzioni di rilevamento del comportamento e di risposta guidate da policy-driven per proteggere i container in funzione negli ambienti on-premise, nei public cloud o nei container cloud public as-a-service».