Cybersecurity: mercato da 2,78 mld in Italia, +12%

Nel 2025 un terzo delle grandi imprese italiane ha subito attacchi cyber con ingenti costi di ripristino. Il 57% ha deciso una revisione strutturale dei piani di incident response

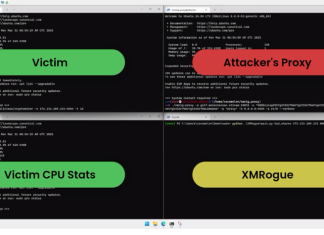

ExifTool: scoperta nuova vulnerabilità di tipo command injection

Una vulnerabilità in uno strumento open source per la gestione dei metadati, ampiamente utilizzato, consente l’esecuzione di codice arbitrario tramite file immagine appositamente creati; è già disponibile una patch.

Sei tendenze di cybersecurity che definiranno la resilienza aziendale nel 2026

La sfida del 2026 non riguarda soltanto la protezione degli asset digitali, ma la capacità di costruire resilienza organizzativa in uno scenario sempre più volatile

Google Tasks sfruttato per rubare credenziali aziendali

Le credenziali sottratte possono quindi essere utilizzate per accedere senza autorizzazione ai sistemi aziendali, sottrarre dati o sferrare ulteriori attacchi.

Due attacchi su tre sfruttano identità compromesse!

Due terzi degli incidenti informatici sono conseguenza di vulnerabilità relative alla gestione delle identità; i malintenzionati si muovono più rapidamente e colpiscono al fuori dagli orari di lavoro

TrustConnect: il malware-as-a-service che si camuffa da software legittimo

TrustConnect è un sofisticato trojan ad accesso remoto (RAT) offerto ai cybercriminali al costo di 300 dollari al mese.

Sicurezza informatica: le minacce più critiche del momento

Le truffe hanno smesso di presentarsi come minacce evidenti. Si sono mimetizzate nelle routine digitali quotidiane

Il 90% degli incidenti ransomware sfrutta i firewall

Il nuovo rapporto di Barracuda mostra come gli aggressori prendano di mira le organizzazioni e come le lacune nella sicurezza aumentino il rischio di attacco

In Italia quasi il 67% delle aziende sceglie di esternalizzare parte del proprio SOC

Questa scelta strategica consente alle organizzazioni di beneficiare di una protezione attiva 24 ore su 24

SOC e intelligenza artificiale in Italia

Il 100% delle aziende italiane ha intenzione di integrare l’IA nelle proprie operazioni di sicurezza.