IDaaS, la gestione dell’identità come servizio, per potenziare la cybersecurity

Gli attacchi che fanno leva su credenziali sottratte rappresentano il 50% del totale. Per questo è necessario affidarsi a soluzioni come IDaaS

Frodi: combatterle significa anche ridurre i falsi positivi

Joshua Goldfarb di F5 spiega perché è necessario che le aziende adottino un approccio “less is more” nella gestione delle frodi.

Minacce informatiche 2022: in 6 mesi più fenomeni dell’intero 2021

La nuova ricerca di Exprivia ha registrato un vertiginoso aumento delle minacce informatiche in questi mesi del 2022. Al Sud i dispositivi IoT sono meno sicuri.

Strategia Process First: prima i processi, poi la tecnologia

La strategia di cybersecurity “Process first” si basa su 3 passaggi fondamentali che le aziende devono seguire per affrontare un contesto digitale sempre più minaccioso.

Il banking malware MaliBot usa il phishing via SMS

Check Point Research segnala la diffusione di un nuovo banking malware per Android che prende di mira gli utenti di servizi mobile delle banche. Inoltre Emotet continua a diffondersi.

Finti messaggi vocali: Acronis lancia l’allarme

Si chiama Missed Voicemail Phishing e rappresenta la nuova frontiera dei crimini informatici che punta su finti messaggi vocali non ancora ascoltati.

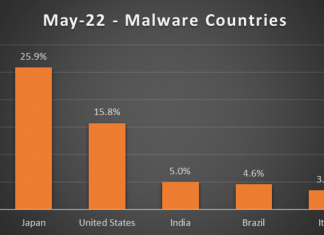

Attacchi ransomware e malware di maggio: Italia sesta al mondo

L’ultimo report di Trend Micro mostra un’Italia soggiogata dagli attacchi ransomware e malware di maggio. Il nostro Paese è tra i più colpiti in Europa e nel mondo.

Tinexta Cyber: serve una strategia di “collective defense”

Secondo il CEO di Tinexta Cyber per vivere in un Pese cyber-resiliente è necessario che pubblico e privato collaborino a favore di un approccio “trusted”.

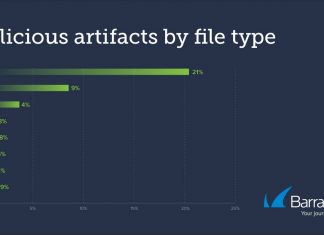

Allegati HTML malevoli: Barracuda spiega come proteggersi

Sempre più spesso i criminali usano gli allegati HTML per rubare credenziali e lo fanno usando tattiche diverse, dalle mail phishing ai siti fake.

Scambio di dati con esterni: sì, ma con la giusta sicurezza

Per tutelarsi contro i vari rischi portati dallo scambio di dati con esterni i team di sicurezza informatica devono attuare una serie di misure di comprovata efficacia.