Edifici smart: le imprese sono più vulnerabili?

Emanuele Temi di Nozomi Networks condivide il suo punto di vista sul tema della cybersecurity legata agli edifici smart.

Prodotti di cybersecurity robusti: ideali sia per scopi militari che civili

Qualsiasi organizzazione può trovarsi nel mirino dei cybercriminali, per questo servono prodotti di cybersecurity "irrobustiti".

Proteggere i dati: alcuni consigli da Crown Records Management

Nel 2022 si è registrato un aumento del 169% di attacchi hacker in Italia. Gli esperti di Crown Records Management spiegano come proteggere i propri dati.

Pagamento del riscatto: ecco perché non è mai la scelta giusta

Trend Micro ha pubblicato un nuovo studio sul mercato cybercriminale dei ransomware che cresce e va avanti soprattutto a causa del pagamento del riscatto da parte delle vittime.

Come rimuovere il virus Bing redirect dal Mac

In questo articolo scopriamo come rimuovere il virus Bing redirect dal Mac

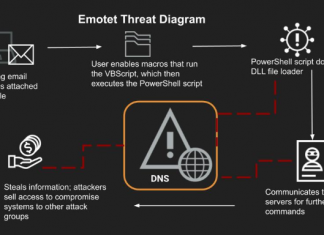

L’area EMEA è la più colpita dagli attacchi malware

Sono 193 milioni i cyberattacchi rivolti ai consumatori dell’area EMEA registrati da Akamai. Il 28% di essi sono causati da QSNatch, seguono Ramnit e Emotet.

Proteggere le forniture idriche dagli attacchi informatici

Sensori e monitoraggio dei dati in tempo reale possono proteggere le forniture idriche dagli attacchi informatici e non solo.

FortiGuard Labs presenta le sfide informatiche delle aziende

L’ultimo report dei FortiGuard Labs dimostra la complessità e la sofisticazione del cybercrime in risposta all’evoluzione delle difese informatiche da parte delle organizzazioni.

Cloud Security: falle e sfide per le aziende

Secondo il report di Palo Alto dedicato alla cloud security, il 90% delle imprese non è in grado di rilevare, contenere e neutralizzare le minacce IT entro un’ora.

ChatGPT è davvero pericoloso? Risponde Panda Security

Panda Security parla di ChatGPT e dei rischi di sicurezza ad esso legati. Infine condivide alcune pratiche di protezione da adottare.