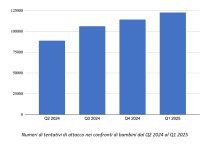

Molte realtà stanno concentrando tutti i loro sforzi per affrontare la crisi globale e, per questo motivo, la sicurezza potrebbe essere passata in secondo piano. Ma i cybercriminali non si sono fermati. Fortinet, leader globale nel settore delle soluzioni di cybersecurity, ha analizzato l’andamento dei ransomware e delle minacce in rete negli ultimi mesi: i lavoratori da remoto, un tempo protetti dal perimetro della rete aziendale, sono stati presi di mira con falsi contenuti relativi al Covid-19 e altri attacchi ai social network. Gli hacker hanno sondato nuovi scenari, alla ricerca di vulnerabilità, nella speranza di cogliere impreparate le aziende.

“In questo periodo i nostri FortiGuard Labs hanno monitorato attivamente il panorama delle minacce, rilevando un significativo aumento relativo a quelle che colpiscono attraverso il phishing e i siti web infetti” ha commentato Antonio Madoglio, Director Systems Engineering Italy & Malta di Fortinet . “Le email possono contenere allegati malevoli, il che spiega perché abbiamo registrato un aumento del 131% nel numero dei virus a marzo di quest’anno e abbiamo assistito a una riduzione degli attacchi tradizionali”. È probabile che gli incidenti dovuti a ransomware aumentino in quanto gli hacker cercano di utilizzare i dispositivi degli utenti finali compromessi come un canale di ritorno verso un network centrale, che potrebbe non essere più sorvegliato con la stessa attenzione di una volta.

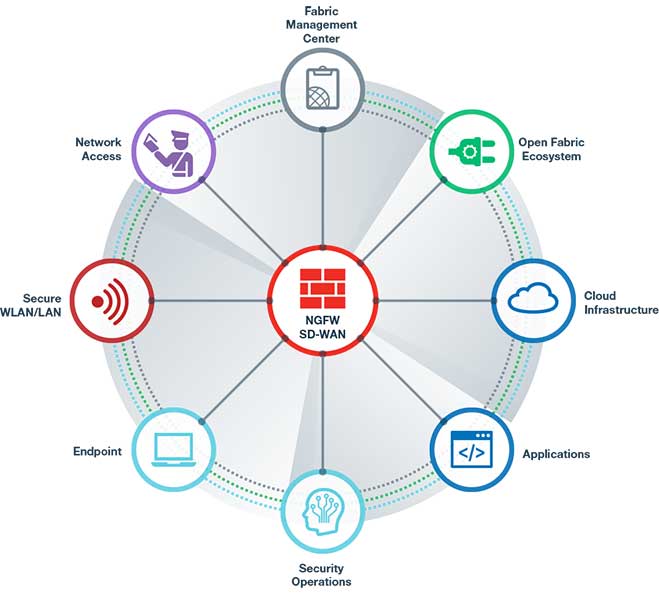

Siamo in un momento di transizione dell’economia digitale. Le aziende devono prendere provvedimenti per proteggere i loro network e le loro risorse. Anche se ogni sistema di rete è diverso, ecco 10 consigli utili, applicabili sin da subito, per ridurre il rischio di ransomware o di altre minacce avanzate:

- Assicurarsi che tutti i dispositivi endpoint abbiano un livello di sicurezza avanzato, come soluzioni anti-exploit e EDR.

- Verificare che siano presenti soluzioni di controllo dell’accesso al network e l’autenticazione multi-factor.

- Utilizzare NAC per ispezionare e bloccare i dispositivi che non soddisfano i criteri di sicurezza.

- Segmentare il network in zone di sicurezza per prevenire la diffusione di una minaccia e legare i controlli di accesso alla segmentazione dinamica.

- Assicurarsi che il recupero del ransomware faccia parte del proprio BCDR, identificare il team di recovery, eseguire le esercitazioni e preassegnare le responsabilità in modo che i sistemi possano essere ripristinati rapidamente in caso di una violazione riuscita.

- Assicurarsi che le soluzioni CDR (Content Disarm and Recovery) siano in grado di disattivare allegati malevoli.

- Utilizzare un accesso rete zero-trust che includa l’analisi dei virus in modo che gli utenti non possano infettare applicazioni, dati o servizi business-critical.

- Prevenire le applicazioni SaaS non autorizzate con una soluzione CASB.

- Utilizzare strumenti di analisi forense per identificare la provenienza di un’infezione, la sua durata nell’ambiente e assicurarsi di averla rimossa da ogni dispositivo.

- Raccogliere rapidamente le informazioni sulle minacce e sugli attacchi attivi in rete agendo tempestivamente e utilizzando, ove possibile, l’automazione. Questo è fondamentale per fermare un attacco avanzato ed evitare che progredisca.

La maggior parte delle aziende dovrebbe avere una strategia per il lavoro da remoto. Questo è il momento perfetto per rivedere i punti appena elencati, fare una revisione approfondita delle policy di sicurezza e apportare gli interventi necessari. Ogni passo fatto ora, per rendere più rigorose le policy, è una minaccia evitata.