Tag: Cybersecurity

Sicurezza Informatica: l’approccio reattivo ostacola le imprese

Withsecure evidenzia il ruolo della sicurezza informatica basata sui risultati nel migliorare la resilienza, la competitività e la produttività delle organizzazioni.

Architettura Zero Trust: un buon alleato per il lavoro ibrido

Una ricerca di Zscaler ha rilevato che il 50% delle aziende che hanno spostato le applicazioni nel cloud prevede di implementare un'architettura ibrida Zero Trust.

Insider Threat: quando le minacce arrivano dall’interno

Igor Baikalov di Semperis spiega come proteggere la propria azienda dalle minacce di insider threat, un fenomeno che non accenna ad arrestarsi.

Pezzotto: non fatevi ingannare dal nome

Federico Bertamino, esperto di Reti Informatiche e Cybersicurezza ha raccontato il funzionamento del dispositivo hardware "Pezzotto".

Backup: alcuni preziosi consigli da Sophos

In occasione della Giornata Mondiale del Backup 2023 Paul Ducklin di Sophos condivide alcune raccomandazioni per proteggere i dati.

Malware in diminuzione e ransomware in aumento contro gli endpoint

Il nuovo WatchGuard Threat Lab indica che le connessioni crittografate sono diventate il metodo preferito per la diffusione del malware.

Violazione dati: come rispondere a un attacco?

Paul Baird di Qualys spiega cosa succede dopo una violazione di dati, come si nascondono gli aggressori e cosa accade quando vengono scoperti.

Attacchi ransomware 2022: il 38% delle aziende colpito più volte

Secondo l’ultima indagine di Barracuda tra le aziende colpite tre o più volte dagli attacchi ransomware nel 2022, il 42% ha pagato un riscatto per ripristinare i dati crittografati.

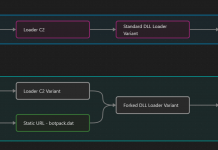

Il malware IcedID continua a colpire con nuove varianti

Proofpoint segnala la presenza di nuove varianti del malware IcedID classificate come “Lite” e “Forked”. La versione standard persiste ancora.

Strategia di cybersecurity abilitatore di business, ma non è ancora chiaro

I responsabili aziendali faticano ancora a comprendere l’importanza di una strategia di cybersecurity nelle dinamiche di business. Esistono ancora troppi stereotipi.