Check Point Research (CPR), la divisione di Threat Intelligence di Check Point Software Technologies, specialista globale nelle soluzioni di sicurezza informatica, ha analizzato nell’ultimo Ransomware Threat Intelligence Report come Il panorama del ransomware nel terzo trimestre del 2025 abbia raggiunto un punto di svolta critico. Nonostante i numerosi interventi delle forze dell’ordine all’inizio dell’anno, gli attacchi ransomware rimangono a livelli storicamente elevati. Check Point Research ha registrato 1.592 nuove vittime in 85 gruppi di estorsione attivi, con un aumento del 25% rispetto all’anno precedente.

Mentre i ben noti RansomHub e 8Base sono scomparsi, nuovi attori di dimensioni più ridotte hanno rapidamente riempito il vuoto, frammentando il mercato del ransomware-as-a-service (RaaS) più che mai.

I risultati principali del Ransomware Threat Intelligence Report

Il numero di gruppi di ransomware attivi ha raggiunto il livello record di 85, con 14 nuovi gruppi emersi solo nel terzo trimestre. Questo rappresenta l’ecosistema ransomware più decentralizzato mai registrato.

- I primi 10 gruppi rappresentano ora solo il 56% di tutte le vittime (in calo rispetto al 71% del primo trimestre 2025).

- 47 gruppi hanno fatto registrare meno di dieci vittime, segnalando un afflusso di affiliati piccoli e agili che lanciano attacchi indipendenti.

Questa frammentazione comporta una maggiore imprevedibilità per i difensori. I gruppi piccoli e transitori non hanno incentivi legati alla reputazione per fornire decryptor dopo il pagamento, riducendo le possibilità delle vittime di recuperare i dati e minando ulteriormente la fiducia nei risultati delle negoziazioni.

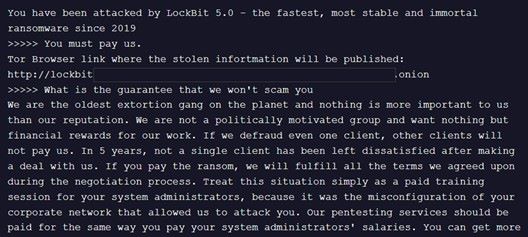

Una volta ritenuto smantellato, LockBit è riemerso con LockBit 5.0, una versione aggiornata che offre supporto multipiattaforma (Windows, Linux, ESXi), crittografia più forte e maggiore capacità di evasione. Il ritorno di LockBit, guidato dal suo famigerato amministratore “LockBitSupp”, segnala una possibile ricentralizzazione degli affiliati alla ricerca di marchi RaaS stabili e affidabili.

- Oltre 15 vittime confermate sono già state attribuite a LockBit 5.0.

- Gli affiliati sono tenuti a versare un deposito di 500 dollari per aderire, il che indica uno sforzo di verifica.

Richiesta di riscatto da parte di LockBit 5.0 relativa a un attacco avvenuto a metà settembre

Richiesta di riscatto da parte di LockBit 5.0 relativa a un attacco avvenuto a metà settembre

Qilin è emerso come il gruppo ransomware più attivo del 2025, con una media di 75 vittime al mese nel terzo trimestre, raddoppiando la sua attività rispetto all’inizio dell’anno.

Sebbene il gruppo dichiari motivazioni ideologiche, Check Point Research ritiene che le sue campagne siano puramente orientate al profitto e mirino a un’ampia gamma di settori e aree geografiche.

- Responsabile di 30 attacchi nel settore finanziario della Corea del Sud tra agosto e settembre.

- Offre agli affiliati fino all’85% di partecipazione agli utili, rendendolo uno dei programmi RaaS più attraenti.

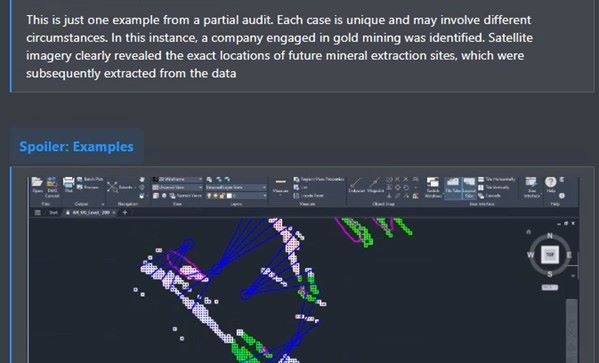

Il nuovo attore DragonForce sta ridefinendo il modo in cui i gruppi di ransomware competono, non attraverso il codice ma attraverso il branding. Annunciando “coalizioni” con LockBit e Qilin su forum underground e offrendo “servizi di audit dei dati” che aiutano gli affiliati a identificare i file di alto valore, DragonForce confonde il confine tra estorsione e analisi.

- Nel terzo trimestre del 2025 sono state colpite 56 vittime.

- Agisce soprattutto in Germania e sulle aziende ad alto reddito.

- Si promuove con un’aggressiva attività di pubbliche relazioni e reclutamento sui forum criminali.

Questa tendenza all’auto-marketing illustra come gli operatori criminali RaaS ora competano come le startup, differenziandosi attraverso caratteristiche, visibilità del marchio e incentivi per gli affiliati.

Dragonforce pubblicizza servizi di revisione dei dati

Regioni più colpite dal ransomware nel Q3 2025

- Stati Uniti con circa il 50% delle vittime globali di ransomware.

- Corea del Sud: entra per la prima volta nella top 10 a causa della campagna finanziaria di Qilin.

- Germania, Regno Unito e Canada sono rimasti obiettivi principali per gruppi come INC Ransom, Safepay e DragonForce.

I Settori più colpiti

- Servizi manifatturieri e aziendali, che rappresentano ciascuno circa il 10% degli attacchi.

- Sanità, stabile all’8%, anche se alcuni dei principali marchi RaaS spesso evitano questi obiettivi per limitare il controllo.

Nonostante le numerose operazioni di contrasto, il volume complessivo dei ransomware rimane stabile, con 520-540 vittime al mese.

Le forze dell’ordine prendono di mira principalmente le infrastrutture e i gruppi principali, e non gli affiliati, che migrano rapidamente o formano nuovi gruppi dopo le interruzioni. Il risultato è un calo a breve termine e la scomparsa di alcuni ransomware, ma una resilienza a lungo termine nel volume complessivo degli attacchi.

La ricomparsa di LockBit, combinata con la frammentazione dei gruppi più piccoli, indica un futuro ibrido: decentralizzato ma orbitante attorno a potenti marchi storici.

Le previsioni di Check Point Research

Check Point Research prevede:

- Il proseguimento delle operazioni guidate dagli affiliati su siti di fuga di notizie più piccoli.

- L’aumento delle strategie di monetizzazione come i “controlli dei dati” e i modelli di estorsione multipla.

- Il persistere di attacchi mirati a settori con un elevato potenziale di riscatto.

Il ransomware rimane la forma più adattabile e redditizia di crimine informatico nel 2025. L’equilibrio tra frammentazione e ricentralizzazione definirà il panorama delle minacce per gli anni a venire.

Le organizzazioni devono continuare a:

- Rafforzare le difese degli endpoint e della rete.

- Mantenere backup offline e immutabili.

- Educare i dipendenti contro il phishing e il furto di credenziali.

- Monitorare le infrastrutture RaaS emergenti e l’attività degli affiliati.

Dichiarazioni

“Nel terzo trimestre del 2025, il ransomware ha dimostrato che il cambiamento non significa declino”, afferma Sergey Shykevich, Threat Intelligence Group Manager presso Check Point Software. “Stiamo assistendo a un ecosistema altamente adattivo in cui gli affiliati si muovono liberamente tra i vari brand di ransomware, ogni settimana emergono nuovi attori e l’estorsione basata sui dati continua a dominare la scena. Il futuro del ransomware risiede nell’automazione, nella condivisione delle informazioni e nell’agilità, e così devono essere anche le strategie dei difensori”.