Venerdì il mondo ha registrato uno degli attacchi malware più significativi da qualche tempo a questa parte. Un attacco informatico che ha causato l’interruzione dell’operatività di istituzioni di molti paesi colpiti e di intere reti di computer. La capacità del malware di auto-propagarsi è stata un cambiamento significativo rispetto a quanto abbiamo potuto osservare negli ultimi anni, ricordando forse il più recente attacco di larga scala di questo tipo, ossia il worm Conficker che ha colpito quasi un decennio fa.

Analisi

Le più recenti campagne malevole sono state basate tendenzialmente su trojan: parti di malware che in genere accedono alla macchina attraverso tecniche di social engineering per poi portare avanti il loro comportamento dannoso (cioè il furto di dati, la crittografia dei file o quant’altro) sulla macchina colpita. Il malware utilizzato in questo attacco – denominato con le varianti di WannaCry, WCry e WannaCrypt0r 2.0 – era, in ultima analisi, di una tipologia diversa: un worm. I worm hanno la capacità di propagarsi autonomamente una volta che si trovano all’interno di un’organizzazione, estendendo l’infezione da macchina a macchina utilizzando vulnerabilità del sistema operativo Windows non coperte. In questo caso il malware ha utilizzato la vulnerabilità EternalBlue, per la quale Microsoft aveva reso disponibile una patch disponibile tramite MS17-010 nel marzo 2017.

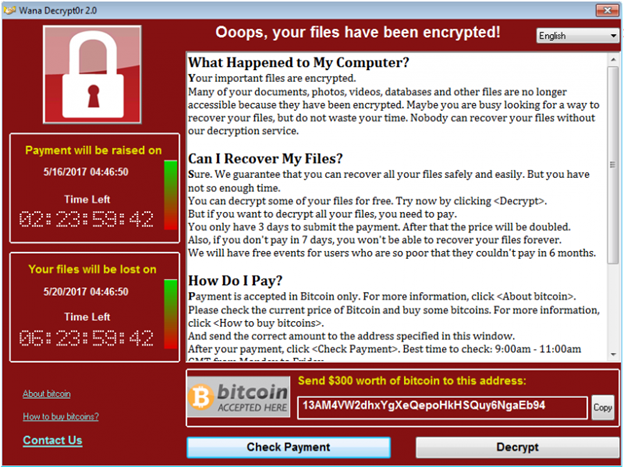

Il punto di ingresso nelle aziende in questo caso sembra sia stata una campagna di email con volumi ridotti i cui messaggi contenevano un link collegato ad un sito web compromesso. Laddove l’utente avesse cliccato sul link, avrebbe dato inizio ad una catena di eventi che portava al download del worm ransomware WannaCry. Il malware iniziava poi in autonomia a ricercare i computer vulnerabili sulla rete, copiandosi autonomamente sulle macchine non protette, cifrandone i file e richiedendo un riscatto di 300 dollari.

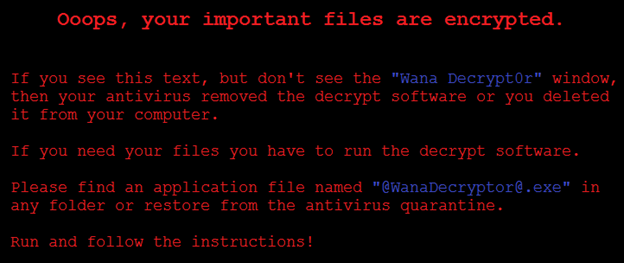

Il malware modificava anche lo sfondo della macchina interessata:

Il malware modificava anche lo sfondo della macchina interessata:

Gli attori alle spalle del malware sembrano utilizzare più wallet Bitcoin per ricevere i pagamenti. Al momento della scrittura, il wallet monitorato ha ricevuto un totale di 23 transazioni totali di 4.266 bitcoins (circa 7,400 USD), ma probabilmente solo una piccola parte delle entrate è stata generata da questa campagna.

Conclusioni

Gli utenti di Forcepoint sono stati protetti dall’email iniziale tramite le nostre soluzioni di Email Security, Web Security e NGFW, ma per la natura di questo attacco, anche una sola e-mail non individuata o accidentalmente rilasciata dalla quarantena può esporre un’organizzazione alla cifratura dei propri sistemi. Adottare un approccio di difesa su più livelli può far sì che un’intrusione possa essere bloccata in diversi momenti lungo la catena di attacco.

Come per qualsiasi campagna malware veicolata attraverso la posta elettronica, la formazione degli utenti è una componente fondamentale per limitare questo tipo di attacchi: se il ransomware che è in grado di auto propagarsi diventa il nuovo paradigma, si moltiplicano notevolmente i rischi per l’organizzazione legati ad un collegamento malevolo o all’apertura di un file dannoso da parte di qualsiasi utente, anche se non intenzionale. Oltre a questo, la protezione dalla vulnerabilità MS17-010 sfruttata da questo malware è stata rilasciata da quasi due mesi. Ciò spiega in qualche modo la variazione significativa dell’impatto osservata all’interno di diverse organizzazioni e sottolinea la necessità di un processo di distribuzione delle patch di sicurezza robusto e tempestivo.

A partire dal 13 maggio 2017 è stato confermato che il malware non si diffonde se è in grado di contattare un dominio che prende il nome di “kill-switch” (interruttore per lo spegnimento di emergenza). Come sempre i Forcepoint Security Labs continueranno ad investigare e monitorare questa nuova minaccia.

Aggiornamento: sabato 14 maggio 2017

Come previsto, una nuova variante di WannaCry è stata rilasciata senza la funzione kill-switch. La suite di prodotti Forcepoint continua a fornire protezione contro questa nuova variante.

Raccomandazioni

- Assicurarsi che l’aggiornamento per la protezione MS17-010 sia installato in tutte le macchine Windows dell’organizzazione.

- Assicurarsi di disporre di una protezione della posta elettronica e del web in grado di bloccare le email malevole, fermare le fasi di download delle componenti intermedie attivando le segnalazioni di sicurezza in tempo reale (RTSS) e fornire la copertura URL per una protezione aggiuntiva.

- In linea con la guida di Microsoft dal 2016, disattivare SMBv1 su tutti i sistemi Windows.

Per il momento, può essere inoltre auspicabile assicurarsi che il dominio “kill-switch” non sia bloccato all’interno della propria organizzazione per arrestare la propagazione del malware. Tuttavia, come per qualsiasi workaround, questo dovrebbe essere utilizzato solo il tempo necessario per garantire che siano presenti altre protezioni più permanenti.