Tag: Check Point Research

Ransomware: quasi 1.600 vittime nel Q3 2025

Il Ransomware Threat Intelligence Report di Check Point relativo al terzo trimestre del 2025 evidenzia una continua frammentazione e decentralizzazione del ransomware

Check Point Research analizza le minacce informatiche più diffuse di Ottobre 2025

Secondo il Global Threat Intelligence Report di ottobre 2025, i settori dei servizi alle imprese, dei beni di consumo e della produzione sono i più colpiti dal ransomware

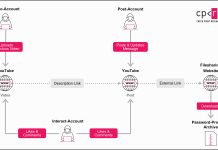

Ghost Network su YouTube: Check Point rimuove 3.000 video dannosi

Check Point Research scopre YouTube Ghost Network, una rete fantasma creata per distribuire malware attraverso account YouTube falsi e compromessi

Brand Phishing: Microsoft, PayPal e DHL tra le top 10

Condividiamo i dati principali dell’ultima indagine di Check Point sulle tendenze del brand phishing nel terzo trimestre 2025

Aeroporti sotto attacco: considerare la cybersecurity una priorità

Check Point Research condivide i dati degli ultimi attacchi informatici agli aeroporti europei e le strategie per una resilienza cyber efficace

Istruzione sotto attacco cyber all’alba del “back to school”

Secondo Check Point Research il settore dell’istruzione rimane tra i primi bersagli delle minacce informatiche globali. Scopriamo perchè

Ransomware: l’AI domina la scena del Q2 2025

Secondo l’analisi di Check Point Research nel secondo trimestre del 2025, il ransomware ha subito una profonda trasformazione: si riducono i riscatti, si potenziano i cartelli

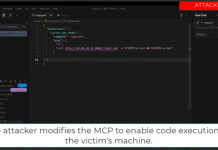

Cursor: scoperta vulnerabilità di esecuzione di codice remoto

Una vulnerabilità ad alto impatto nel sistema Model Context Protocol (MCP) di Cursor ha permesso potenziali attacchi “silenziosi”. La società ha già rilasciato una patch correttiva

Sharepoint sotto attacco: la minaccia è in rapida evoluzione

Check Point rileva un’escalation della vulnerabilità di SharePoint che coinvolge anche l’Italia e invita le aziende ad aggiornare i sistemi di sicurezza

Evasione dell’AI: la nuova frontiera degli attacchi malware

Check Point Research ha identificato il primo caso documentato di malware che incorpora prompt injection per eludere il rilevamento dell'IA