Il panorama della cybersecurity globale sta attraversando una trasformazione profonda. Non si tratta più soltanto di un aumento del numero di attacchi informatici, ma di un cambiamento strutturale nel modo in cui il cybercrime opera: più automatizzato, scalabile e organizzato come una vera industria. Non solo: le minacce cyber non sono più eventi isolati, ma campagne coordinate progettate per generare impatti sistemici su interi ecosistemi economici. È questo quanto emerge dall’analisi sul secondo semestre del 2025 presentata dagli esperti di Acronis, basata sulla telemetria raccolta da oltre un milione di endpoint a livello mondiale.

Di seguito i punti maggiormente rilevanti del Report

Il ransomware resta tra le minacce cyber dominanti

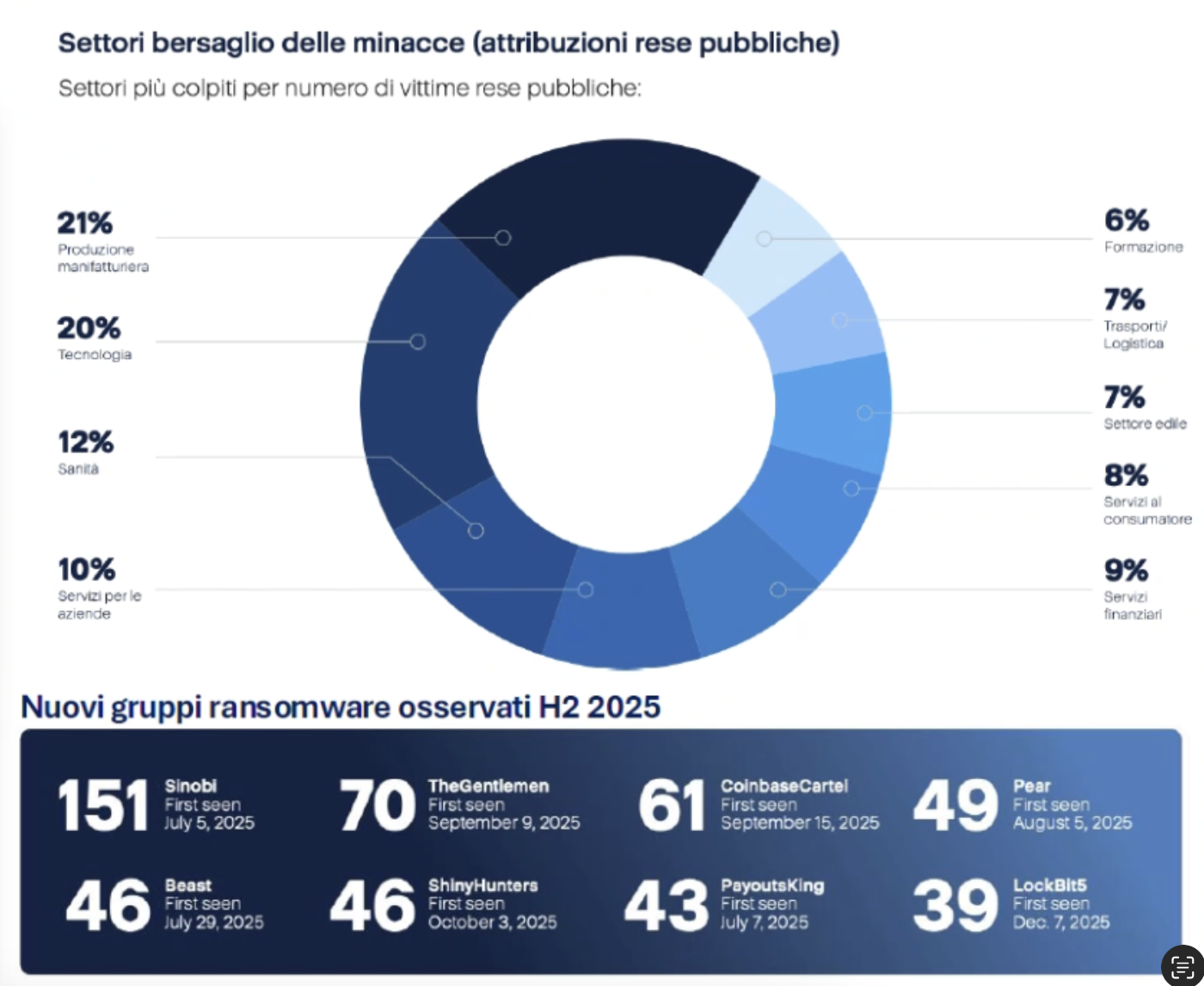

Tra i rischi più gravi continua a emergere il ransomware, che nel corso del 2025 ha colpito oltre 7.600 vittime nel mondo. Gli attacchi non mirano più soltanto a singole aziende, ma sempre più spesso a fornitori di servizi gestiti (MSP) e operatori telecomunicazioni (150 vittime solo tra MSP e telco), considerati obiettivi strategici perché permettono di compromettere simultaneamente numerose organizzazioni.

Il modello più diffuso resta quello della doppia estorsione: gli aggressori non si limitano a bloccare i sistemi, ma sottraggono grandi quantità di dati e minacciano di pubblicarli nel dark web se il riscatto non viene pagato.

In Italia, diversi incidenti hanno seguito uno schema ormai ricorrente: accessi remoti lasciati esposti, credenziali rubate e rapide operazioni di esfiltrazione dati capaci di sottrarre centinaia di gigabyte in pochi minuti.

Cybercrime industriale: attacchi più veloci e coordinati grazie al Ransomware as-a-Service

Uno degli elementi più rilevanti evidenziati dal report è la maturazione del modello “Ransomware-as-a-Service”. Il cybercrime funziona sempre più come un business organizzato, con strumenti pronti all’uso e servizi acquistabili da affiliati. Gli utenti possono acquistare servizi di ransomware sul dark web e sferrare a loro volta attacchi contro i propri obiettivi, senza dover necessariamente avere competenze di alto profilo.

Questa evoluzione rende gli attacchi:

- più rapidi da avviare

- più economici per i criminali

- altamente scalabili

- orientati all’impatto sistemico

L’intelligenza artificiale entra stabilmente nel cybercrime

Un altro fattore chiave è l’integrazione dell’intelligenza artificiale nelle operazioni criminali. Se fino a pochi anni fa l’uso dell’AI era sperimentale, oggi rappresenta un vero modello operativo.

Gli aggressori utilizzano sistemi automatizzati per:

- generare malware e campagne phishing credibili

- analizzare rapidamente i dati rubati

- automatizzare l’intrusione nei sistemi

- gestire perfino le negoziazioni del riscatto tramite agenti AI

Questo riduce la necessità di competenze tecniche avanzate e accelera drasticamente il cosiddetto time to impact, ovvero il tempo necessario perché un attacco produca danni concreti.

Phishing e identità digitale: il nuovo campo di battaglia

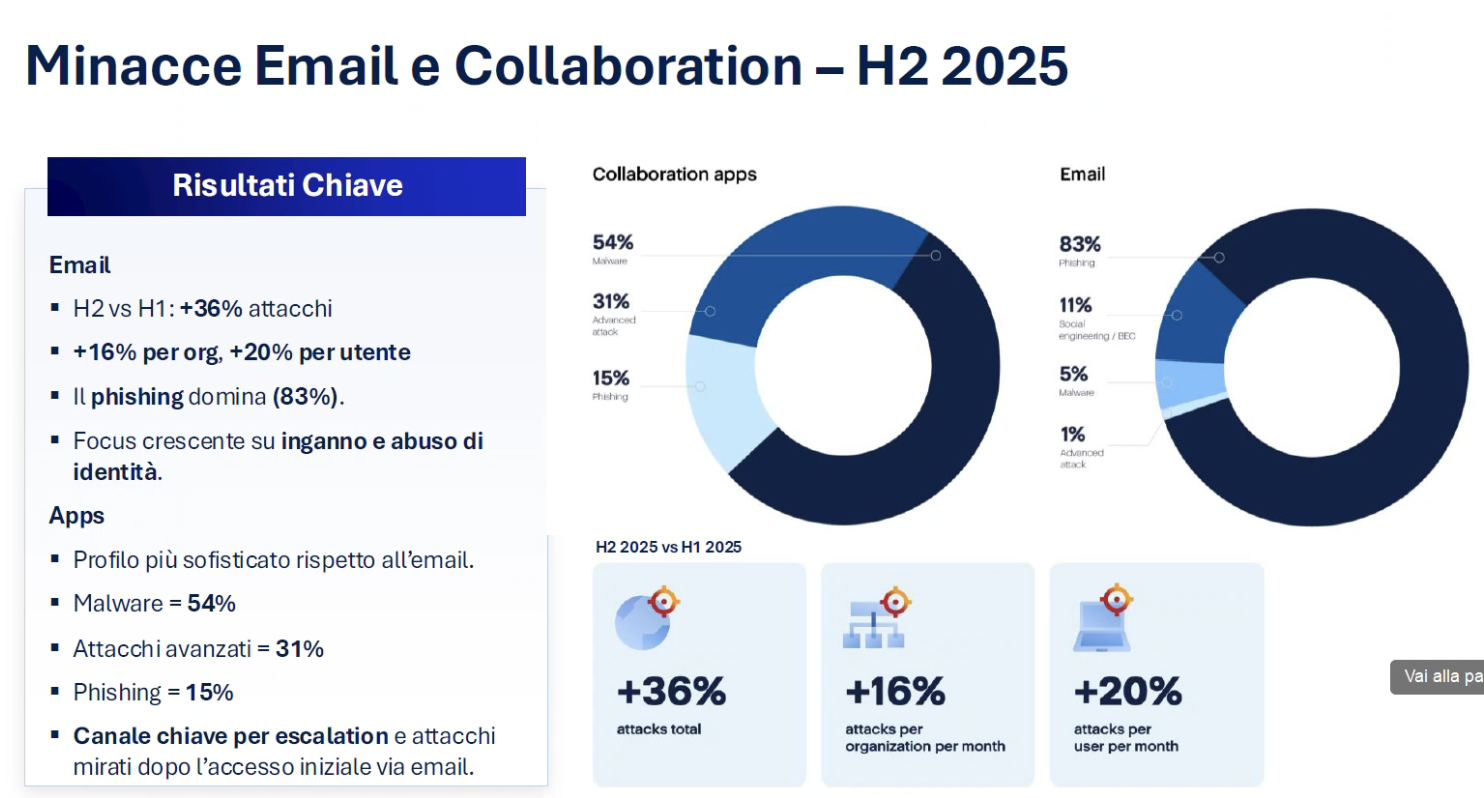

Le email restano il principale vettore di attacco: l’83% delle minacce veicolate via posta elettronica nel 2025 è riconducibile al phishing. Tuttavia, gli aggressori stanno diversificando le strategie spostandosi verso piattaforme collaborative, chat aziendali e strumenti di produttività condivisa.

Gli attacchi basati su ingegneria sociale stanno progressivamente sostituendo quelli puramente tecnici. Più che sfruttare vulnerabilità software, i criminali puntano oggi a manipolare le persone e abusare di credenziali legittime.

Gli attacchi email per organizzazione sono aumentati del 16%, mentre quelli diretti ai singoli utenti sono cresciuti del 20%, segno di un targeting sempre più mirato.

Malware più invisibili e strumenti legittimi abusati

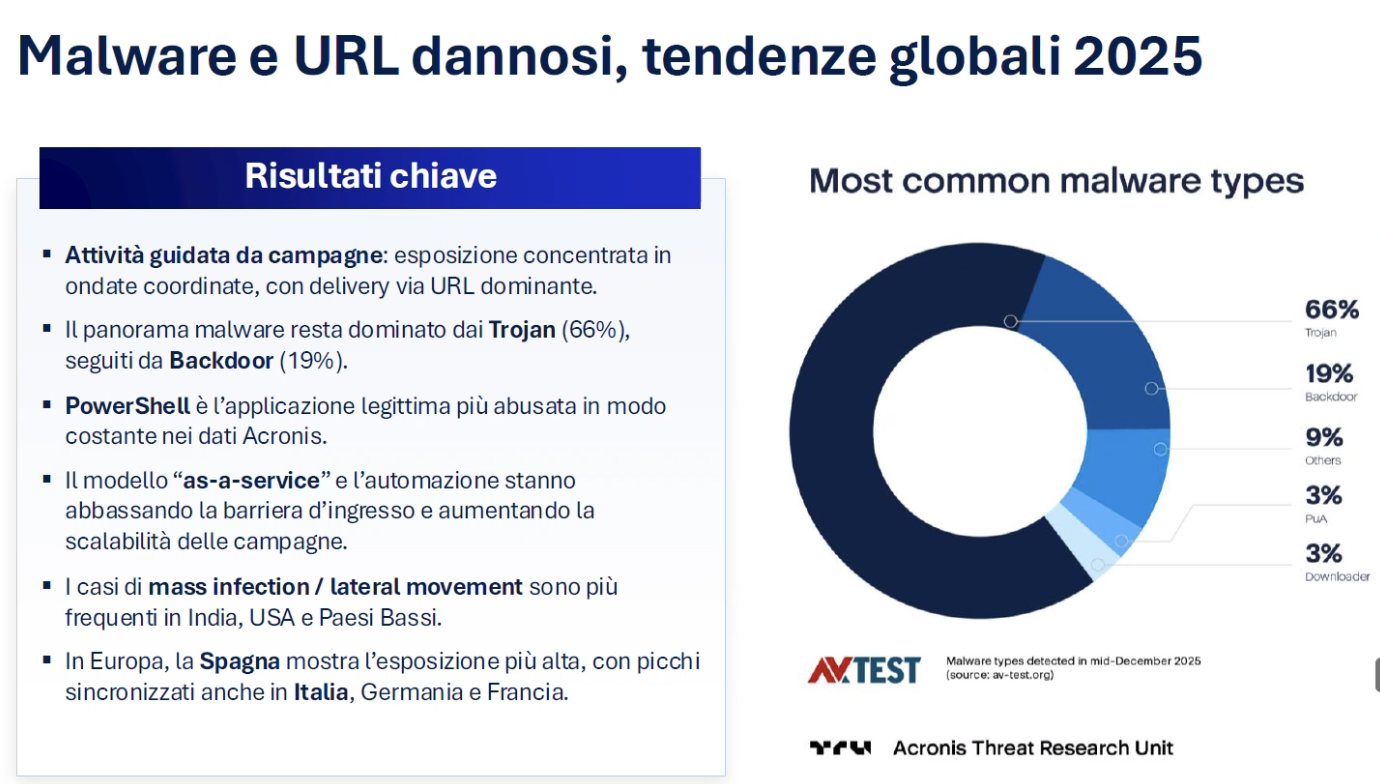

Il report evidenzia anche un cambiamento nelle tecniche malware. I trojan rappresentano circa il 66% delle minacce rilevate, seguiti dalle backdoor.

Sempre più spesso gli attaccanti utilizzano strumenti legittimi già presenti nei sistemi, come PowerShell, per muoversi indisturbati all’interno delle reti aziendali. Questo approccio consente loro di mimetizzarsi tra le normali attività amministrative, rendendo il rilevamento molto più complesso.

Parallelamente, i link malevoli stanno sostituendo gli allegati tradizionali come principale metodo di infezione.

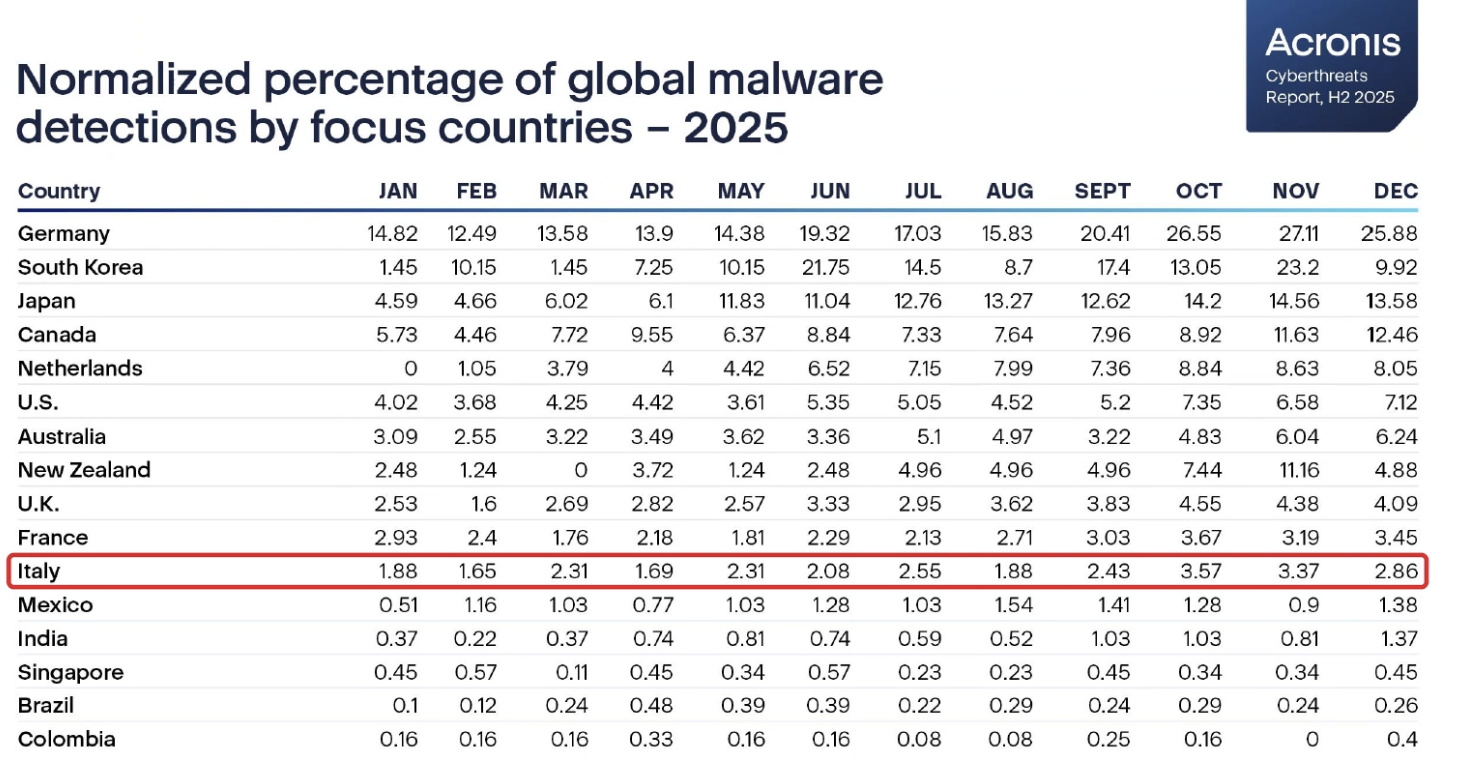

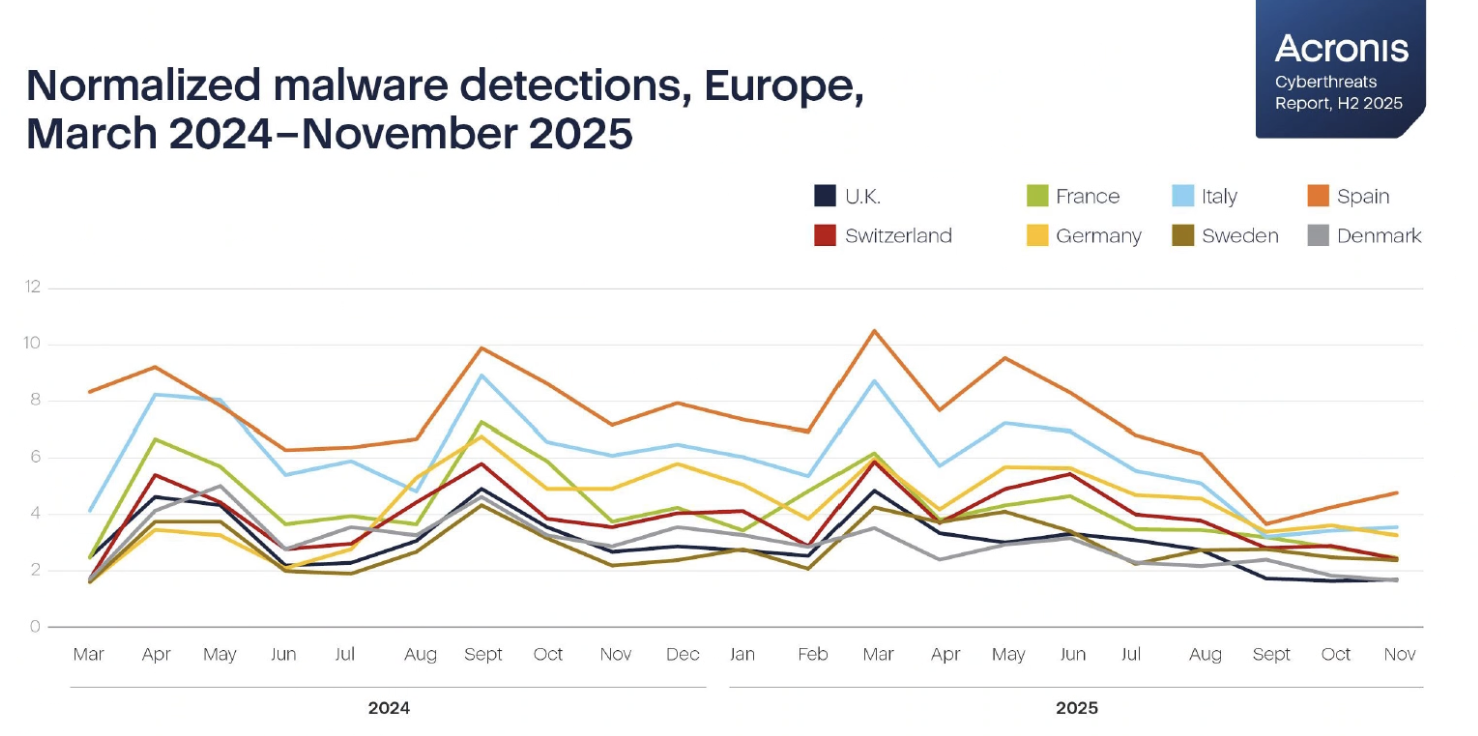

L’Italia: esposta ma in linea con il contesto europeo

Nel contesto europeo, l’Italia risulta costantemente esposta alle campagne internazionali, pur registrando livelli inferiori rispetto ad altri Paesi UE, con un’incidenza normalizzata intorno al 2,3%.

Il settore manifatturiero rimane il più colpito dalle minacce cyber, riflettendo la forte digitalizzazione delle filiere produttive e la presenza di infrastrutture spesso complesse da aggiornare rapidamente.

Gli attacchi seguono inoltre andamenti stagionali prevedibili, con picchi nei periodi successivi alle pause lavorative, quando sistemi e aggiornamenti risultano più frequentemente trascurati.

Dalla sicurezza reattiva alla difesa continua

La principale conclusione degli esperti di Acronis è chiara: la cybersecurity non può più essere centrata solo sull’email o sulla protezione perimetrale.

Le aziende devono adottare un approccio integrato che includa:

- monitoraggio comportamentale delle identità digitali

- visibilità cross-platform tra cloud, endpoint e strumenti collaborativi

- sistemi avanzati di rilevamento e risposta alle minacce

- analisi continua dell’intera catena di attacco

“In un contesto in cui gli attaccanti operano in modo sempre più coordinato e automatizzato, anche la difesa deve evolversi verso modelli proattivi e continui. E l’alleato principe alla difesa dovrà essere inevitabilmente l’intelligenza artificiale. Solo così si potrà contrastare il cybercrime” ha spiegato Irina Artioli, security solutions consultant di Acronis