Check Point Research (CPR), la divisione Threat Intelligence di Check Point Software Technologies, specialista nelle soluzioni di sicurezza informatica, ha scoperto una rete su larga scala nascosta in uno degli spazi più affidabili di Internet: YouTube. Quelli che sembravano innocui tutorial e demo di software si sono rivelati una sofisticata rete di distribuzione di malware nota come YouTube Ghost Network.

Caratteristiche della campagna di Ghost Network

L’operazione utilizzava account YouTube compromessi e falsi per diffondere infostealer come Rhadamanthys e Lumma, spesso camuffati da software crackato o cheat per giochi.

Dopo un’indagine durata mesi, Check Point Research ha segnalato a Google oltre 3.000 video malevoli, portando alla loro rimozione e interrompendo un importante canale di distribuzione di malware.

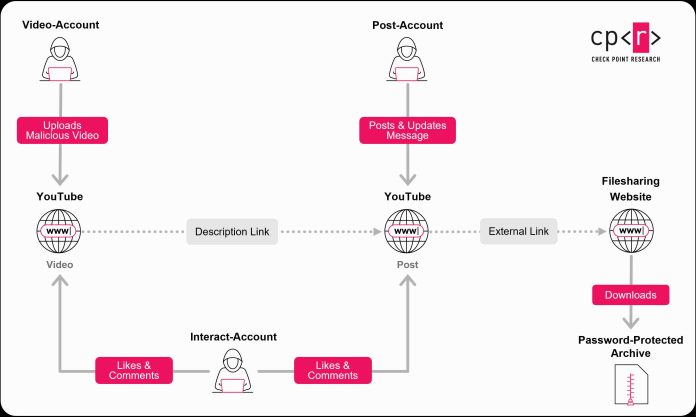

Il Ghost Network non è una raccolta casuale di upload fraudolenti, ma un sistema coordinato di account falsi o dirottati progettato per apparire affidabile.

Ogni tipo di account svolge un ruolo distinto:

- Gli account video caricano video in stile tutorial che includono link per scaricare file malevoli.

- I post account pubblicano post nella community contenenti password e link aggiornati.

- Gli account di interazione pubblicano commenti positivi e like per far sembrare sicuri i video malevoli.

Questa struttura modulare consente all’operazione di espandersi rapidamente e sopravvivere ai ban degli account, rendendo le rimozioni più complesse e continue.

Dal software crackato al furto di credenziali: le fasi della campagna YouTube Ghost Network

Come esche per il Ghost Network sono stati utilizzati software gratuiti o crackati come Adobe Photoshop, FL Studio e Microsoft Office, oppure hack di giochi come Roblox.

Alle vittime veniva chiesto di:

- Scaricare un archivio ospitato su Dropbox, Google Drive o MediaFire.

- Disattivare temporaneamente Windows Defender.

- Estrarre e installare quello che veniva descritto come software legittimo, ma che in realtà era malware.

Una volta eseguiti, questi infostealer sottraevano credenziali, portafogli di criptovalute e dati di sistema per inviarli a server di comando e controllo che spesso cambiavano ogni pochi giorni per eludere il rilevamento.

La campagna di Ghost Network in sintesi

- Un canale YouTube compromesso con 129.000 iscritti ha pubblicato una versione crackata di Adobe Photoshop, raggiungendo 291.000 visualizzazioni e oltre 1.000 like.

- Un altro canale compromesso ha preso di mira gli utenti di criptovalute, reindirizzando gli spettatori a pagine di phishing di Google Sites che ospitavano Rhadamanthys Stealer.

- Gli autori delle minacce aggiornavano regolarmente i link e i payload, consentendo catene di infezione persistenti anche dopo rimozioni parziali.

Interruzione e rimozione

Check Point Research ha monitorato questa attività di Ghost Network per oltre un anno, mappando migliaia di account e campagne interconnessi. Grazie alla collaborazione diretta con Google, Check Point Research ha facilitato la rimozione di oltre 3.000 video malevoli, interrompendo uno dei metodi di distribuzione di malware più scalabili osservati finora su YouTube.

Questo lavoro dimostra l’importanza di un’intelligence proattiva sulle minacce e del coordinamento tra i ricercatori di sicurezza e gli operatori delle piattaforme. Identificando e segnalando queste campagne, Check Point Research ha contribuito a salvaguardare milioni di potenziali vittime e a ripristinare la fiducia in una delle piattaforme più utilizzate al mondo.

Il quadro generale: la fiducia come obiettivo

Questa campagna di Ghost Network riflette un cambiamento più ampio nella strategia dei criminali informatici. Sfruttando meccanismi di coinvolgimento come like, commenti e post, gli attaccanti stanno trasformando la credibilità sociale in uno strumento di infezione.

A differenza del phishing tradizionale, questi attacchi hanno successo perché sembrano autentici. La manipolazione della fiducia nella piattaforma rappresenta una nuova frontiera nell’ingegneria sociale, dove l’apparenza di legittimità diventa un’arma.

Come proteggersi

Per gli utenti

- Evitare di scaricare software da fonti non ufficiali o crackate.

- Non disattivare mai le protezioni antivirus su richiesta di un programma di installazione.

- Considerare con cautela i video di software “gratuiti” che ricevono molti like.

Per le piattaforme

- Rafforzare il rilevamento automatico di modelli di coinvolgimento sospetti.

- Identificare i cluster di account collegati che pubblicano URL simili.

- Collaborare con i fornitori di sicurezza informatica per la rimozione proattiva delle minacce.

Conclusioni

YouTube Ghost Network mostra quanto sia facile manipolare la fiducia su larga scala e quanto possa essere efficace la collaborazione per contrastarla. Attraverso indagini dettagliate e segnalazioni coordinate, Check Point Research ha contribuito alla rimozione di oltre 3.000 video dannosi, proteggendo gli utenti di tutto il mondo dall’infezione e dimostrando che lo sfruttamento della piattaforma può essere fermato quando la sicurezza e l’industria lavorano insieme.