Un recente studio Barracuda ha mostrato che, in media, un’azienda impiega tre ore e mezza (212 minuti) per rimediare a un attacco. L’11% delle organizzazioni dedica più di sei ore alle indagini e al ripristino. Per molte organizzazioni, trovare, identificare e rimuovere le minacce e-mail è un processo lento e manuale che richiede tempi lunghi e troppe risorse. Di conseguenza, gli attacchi hanno spesso il tempo di diffondersi e causare danni ingenti. L’incident response manuale è inefficace: ecco alcune soluzioni per aiutare le aziende a identificare e correggere gli attacchi più rapidamente.

La minaccia

Incident response inefficace – Le e-mail sospette devono essere identificate e corrette rapidamente, prima che si diffondano all’interno dell’organizzazione e causino ulteriori danni. Nella maggior parte delle campagne di phishing, ci vogliono 16 minuti affinché qualcuno clicchi su un link dannoso. Con l’incident response manuale, tuttavia, sono necessarie circa tre ore e mezza affinché le organizzazioni rispondano. In molti casi, a quel punto, l’attacco si sarà ulteriormente diffuso, richiedendo ulteriori indagini e misure correttive.

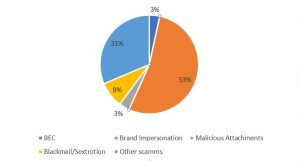

La risposta rapida e automatizzata agli incidenti è più importante che mai, considerando che gli attacchi di spear phishing progettati per eludere la sicurezza della posta elettronica sono in aumento. Ad esempio, gli attacchi BEC (business email compromise) che non includono collegamenti o allegati dannosi, sono stati sorprendentemente efficaci; negli ultimi tre anni, questi attacchi hanno comportato perdite per 26 miliardi di dollari.

I dettagli

I ricercatori di Barracuda hanno analizzato le minacce via e-mail indirizzate a 383.790 mailbox in 654 organizzazioni nell’arco di 30 giorni. Per farlo, hanno utilizzato Barracuda Email Threat Scanner, un tool gratuito che le organizzazioni possono utilizzare per analizzare il loro ambiente Office 365 e rilevare le minacce che hanno superato il gateway di posta elettronica.

Le scansioni condotte in questo periodo di 30 giorni hanno identificato quasi 500.000 messaggi dannosi nelle caselle di posta. In media, ogni organizzazione aveva più di 700 e-mail maligne a cui gli utenti potevano accedere in qualsiasi momento.

Quanto tempo occorrerebbe per identificare, indagare e rimediare a tutti questi messaggi maligni? A un ritmo di 3,5 ore di pulizia per campagna, ci vorrebbero giorni, se non settimane, per ripulire e assicurarsi che i messaggi dannosi siano stati rimossi.

Oltre a questi attacchi già presenti nelle caselle di posta, gli utenti segnalano ogni giorno messaggi sospetti all’IT. Sulla base dei dati raccolti dai clienti Barracuda, un’organizzazione tipo risponde ogni giorno a circa cinque incidenti di sicurezza legati alla posta elettronica. Con una media di 3,5 ore per rispondere a ciascun incidente, sono necessarie più di 17 ore – o l’equivalente di due dipendenti a tempo pieno – per rispondere a ciò che viene segnalato ogni giorno. Tempo che potrebbe essere proficuamente impiegato per misure di sicurezza più proattive, come la formazione dei dipendenti, la gestione delle patch di sicurezza o l’analisi delle email per verificare eventuali contenuti dannosi.

Come migliorare i tempi di incident response

Le organizzazioni raramente dispongono di questo tempo e risorse, quindi non tutti gli incidenti vengono gestiti in base alle migliori pratiche. Spesso, i dipartimenti IT devono stabilire delle priorità e decidere di quali messaggi dannosi occuparsi per primi, lasciando esposti organizzazioni, utenti e dati.

È proprio qui che può aiutare la risposta automatica agli incidenti. L’indagine di Barracuda dimostra che con la risposta automatica è possibile ridurre, in media, i tempi di risposta del 95%. Ad esempio, per il 78% dei clienti Barracuda, la risposta agli incidenti ora richiede meno di 10 minuti. Ciò significa che i cinque incidenti segnalati dagli utenti ogni giorno richiederebbero meno di un’ora per rimediare.

Le soluzioni automatizzate di risposta agli incidenti consentono di identificare facilmente tutti gli utenti interni che hanno ricevuto un’e-mail maligna e di rimuoverne tutte le istanze. È inoltre possibile inviare automaticamente avvisi agli utenti interessati per avvisarli della minaccia o fornire altre istruzioni.

Il miglioramento dei tempi di risposta agli incidenti rende le organizzazioni più sicure, aiuta a limitare i danni e consente di risparmiare tempo e risorse preziose per i team IT.

Di seguito, i consigli dei ricercatori di Barracuda sui tre passaggi da adottare per migliorare la risposta agli incidenti:

- Valutare le vulnerabilità delle e-mail – È importante eseguire la scansione delle caselle di posta aziendali per trovare e-mail maligne e attacchi di social engineering che l’email gateway non ha bloccato. Ciò aiuterà a comprendere le vulnerabilità esistenti nel sistema di posta elettronica e ciò che deve essere esaminato e risolto.

- Aggiungere protezione anti-phishing – L’introduzione di una protezione basata sull’intelligenza artificiale contro il phishing e l’account takeover aiuterà a bloccare questi tipi di minacce in modo più efficace e a stare al passo con gli aggressori utilizzando l’intelligenza artificiale per cercare anomalie in tempo reale.

- Automatizzare la risposta agli incidenti – Una soluzione automatizzata per la risposta agli incidenti permetterà di ripulire rapidamente tutte le minacce individuate nelle caselle di posta degli utenti durante la scansione delle e-mail e a rendere la riparazione più efficiente per tutti i messaggi futuri.