Il team Kaspersky Threat Research ha individuato una nuova variante del trojan SparkCat su App Store e Google Play, a un anno dalla prima scoperta e rimozione di questo malware progettato per il furto di criptovalute da entrambe le piattaforme. Il trojan si nasconde all’interno di applicazioni dall’aspetto legittimo e analizza le gallerie fotografiche degli utenti alla ricerca delle frasi di recupero dei portafogli di criptovalute.

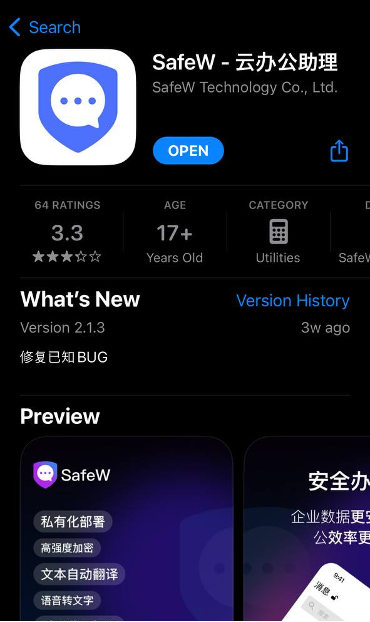

La nuova versione di SparkCat viene diffusa tramite app legittime compromesse, tra cui applicazioni di messaggistica progettate per la comunicazione aziendale e un’app per la consegna di cibo a domicilio. Gli esperti di Kaspersky hanno individuato due app infette sull’App Store e una su Google Play, dalle quali il codice dannoso è stato nel frattempo rimosso. I dati di telemetria di Kaspersky indicano inoltre che le app infettate da SparkCat vengono distribuite anche tramite fonti di terze parti. Alcune di queste pagine web simulano l’App Store quando vengono aperte da un iPhone.

La variante aggiornata del trojan per Android esegue una scansione delle gallerie di immagini sui dispositivi compromessi alla ricerca di screenshot contenenti parole chiave specifiche in giapponese, coreano e cinese. Questo porta gli esperti di Kaspersky a ritenere che la campagna sia rivolta principalmente alle criptovalute degli utenti asiatici. La variante per iOS, invece, adotta un approccio diverso: cerca infatti le frasi mnemoniche dei portafogli di criptovalute, generalmente in inglese. Questo rende la versione per iOS potenzialmente più diffusa, poiché può colpire utenti indipendentemente dalla loro area geografica.

Rispetto alle versioni precedenti, la nuova versione di SparkCat per Android presenta diversi livelli di offuscamento, tra cui la virtualizzazione del codice e l’uso di linguaggi di programmazione multipiattaforma, tecniche relativamente rare nel malware per dispositivi mobili.

Kaspersky ha segnalato a Google e Apple alcune applicazioni dannose

“La variante aggiornata di SparkCat richiede, in determinati casi, l’accesso alla galleria fotografica dello smartphone dell’utente, proprio come la primissima versione del trojan. Analizza il testo contenuto nelle immagini memorizzate utilizzando un modulo di riconoscimento ottico dei caratteri. Se il malware individua parole chiave rilevanti, invia l’immagine agli autori dell’attacco. Considerando le somiglianze tra il campione attuale e quello precedente, riteniamo che gli sviluppatori della nuova versione del malware siano gli stessi. Questa campagna sottolinea ancora una volta l’importanza di utilizzare soluzioni di sicurezza per smartphone, per proteggersi da un’ampia gamma di minacce informatiche”, ha affermato Sergey Puzan, Cybersecurity Expert di Kaspersky.