Check Point Software Technologies, specialista in soluzioni di cyber security, sulla base di quanto rilevato dal team Check Point Exposure Management, presenta alcuni sviluppi emersi a seguito del giro di vite di Telegram nel 2026 nei confronti dei propri utenti.

La piattaforma ha iniziato il 2026 sotto forte pressione. Dopo anni in cui l’ambiente era stato in gran parte permissivo, Telegram ha aumentato drasticamente i controlli in seguito all’arresto del CEO Pavel Durov alla fine del 2024 e all’introduzione di una moderazione più rigorosa nel corso del 2025. Milioni di canali sono stati chiusi, i ban su Telegram sono diventati frequenti, è stata introdotta l’automazione e la trasparenza sui controlli ha raggiunto livelli senza precedenti. Eppure, nonostante questi sforzi, gli ecosistemi dei criminali informatici su Telegram non si stanno riducendo. Queste comunità di criminali informatici si stanno adattando rapidamente.

I controlli da record non hanno ridotto la presenza criminale

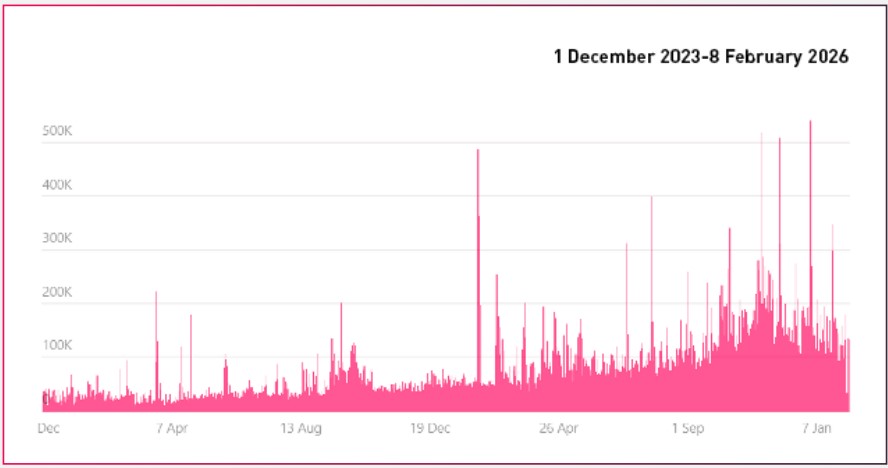

I numeri relativi all’applicazione delle norme da parte di Telegram sono sbalorditivi. Solo nel 2025, sono stati bloccati più di 43,5 milioni di canali e gruppi. L’attività di moderazione ha continuato ad accelerare fino all’inizio del 2026, con le rimozioni giornaliere che sono passate da una media storica di circa 10.000-30.000 a una media costante di 80.000-140.000, con picchi che hanno superato le 500.000 rimozioni in un solo giorno.

A prima vista, ciò sembra indicare un progresso senza precedenti. In realtà, l’impatto è più sfumato.

L’analisi di Check Point Exposure Management mostra che circa il 20% dei canali bloccati era collegato ad attività criminali che incidono direttamente sulle aziende, tra cui operazioni di «carding» (frode informatica basata sull’utilizzo, la compravendita o lo scambio illecito di dati rubati di carte di credito, di debito o prepagate), commercio di «Fullz» (pacchetti completi di informazioni identificabili di individu) e servizi di hacking. Migliaia di messaggi che fanno riferimento ai canali bloccati continuano a circolare, soprattutto tramite contenuti inoltrati che mantengono vive le conoscenze criminali anche dopo la chiusura dei canali.

Il problema principale è la persistenza. I canali scompaiono, ma le comunità si ricostituiscono rapidamente. Per molti dei canali che vengono chiusi, vengono creati in anticipo dei backup, spesso anche prima che avvenga la chiusura, in modo che la comunità sia pronta. Infatti, spesso il pubblico è già presente e la continuità operativa rimane in gran parte intatta. L’applicazione della legge ha aumentato l’attrito, ma non ha sradicato l’uso di Telegram da parte dei criminali informatici.

Gli autori delle minacce si adattano più rapidamente di quanto le piattaforme riescano a reagire

Anziché abbandonare Telegram, gli autori delle minacce hanno evoluto il modo di operare all’interno della piattaforma. Diverse tecniche di elusione compaiono ora con regolarità nelle comunità clandestine. Molti gruppi utilizzano il filtro “Richiesta di adesione” per bloccare i bot di moderazione automatizzati, altri aggiungono dichiarazioni di non responsabilità nelle descrizioni dei canali, taggando i vertici di Telegram e dichiarando la propria conformità anche quando sono coinvolti in attività illecite. I canali di backup vengono creati in anticipo, a volte raggruppati insieme, consentendo una ricostituzione istantanea dopo una rimozione.

I dati di Check Point mostrano picchi nei messaggi inoltrati che fanno riferimento a fonti bloccate, specialmente durante i periodi di picco dell’applicazione delle norme a febbraio, marzo e aprile 2025. I contenuti criminali continuano a circolare anche quando le fonti originali vengono rimosse, prolungando il ciclo di vita dei dati relativi alle frodi e delle linee guida operative.

Questo adattamento rispecchia le tendenze più ampie della criminalità informatica. Gli attaccanti non si affidano più a una singola risorsa o a un singolo canale, ma prevedono le interruzioni e progettano la ridondanza. La portata, l’usabilità e la reperibilità di Telegram lo rendono ancora particolarmente attraente per questo approccio.

Telegram rimane il principale hub di comunicazione criminale

Nonostante una breve sperimentazione di alternative, Telegram rimane la piattaforma preferita. Solo negli ultimi tre mesi, Check Point Exposure Management ha identificato circa 3 milioni di link di invito a Telegram condivisi negli ambienti clandestini. A confronto, Discord rappresentava meno del 6% di tale volume, mentre Signal, SimpleX e le piattaforme basate su Matrix erano pressoché inesistenti.

Anche i tentativi di trasferimento più eclatanti sono falliti. Un noto gruppo di hacker, AKULA, si è temporaneamente trasferito su SimpleX all’inizio del 2025, ma è tornato su Telegram dopo che i suoi follower non sono migrati in massa. Alcuni attori utilizzano ora app alternative per la comunicazione diretta, ma Telegram continua a fungere da piattaforma principale per la diffusione di contenuti, il reclutamento e il mercato.

Gli effetti di rete contano. L’enorme base di utenti di Telegram, con oltre 800 milioni di utenti attivi, rende difficile per i concorrenti replicarne la portata. L’applicazione della legge ha cambiato il comportamento, non la fedeltà.

Per i team SOC, ciò significa che Telegram rimane un ambiente critico per la gestione dell’esposizione, la protezione del marchio e il rilevamento tempestivo delle minacce. Ignorarlo crea punti ciechi che gli aggressori sfrutteranno.

La stretta di Telegram è davvero reale?

Il giro di vite e i maggiori controlli di Telegram sono effettivamente reali, costanti e in aumento. Ma lo è anche la capacità di adattamento dei criminali informatici. Sebbene le operazioni di rimozione rimangano fondamentali, individuare la rete criminale informatica che circonda quel canale o account sta diventando sempre più importante.

I team di sicurezza che si affidano esclusivamente all’applicazione delle regole della piattaforma rimarranno indietro. Coloro che investono nella gestione continua dell’esposizione e nel monitoraggio basato sull’intelligence scopriranno il percorso dell’operazione e smantelleranno intere strutture di attacco, non solo singole entità.